Теневые форумы заработка: %d1%82%d0%b5%d0%bd%d0%b5%d0%b2%d1%8b%d0%b5+%d1%84%d0%be%d1%80%d1%83%d0%bc%d1%8b+%d0%bf%d0%be+%d0%b7%d0%b0%d1%80%d0%b0%d0%b1%d0%be%d1%82%d0%ba%d1%83+%d0%b2+%d0%b4%d0%b0%d1%80%d0%ba%d0%bd%d0%b5%d1%82%d0%b5

заработок через интернет, схемы заработка, beznal.cc, Forum.beznal.cc

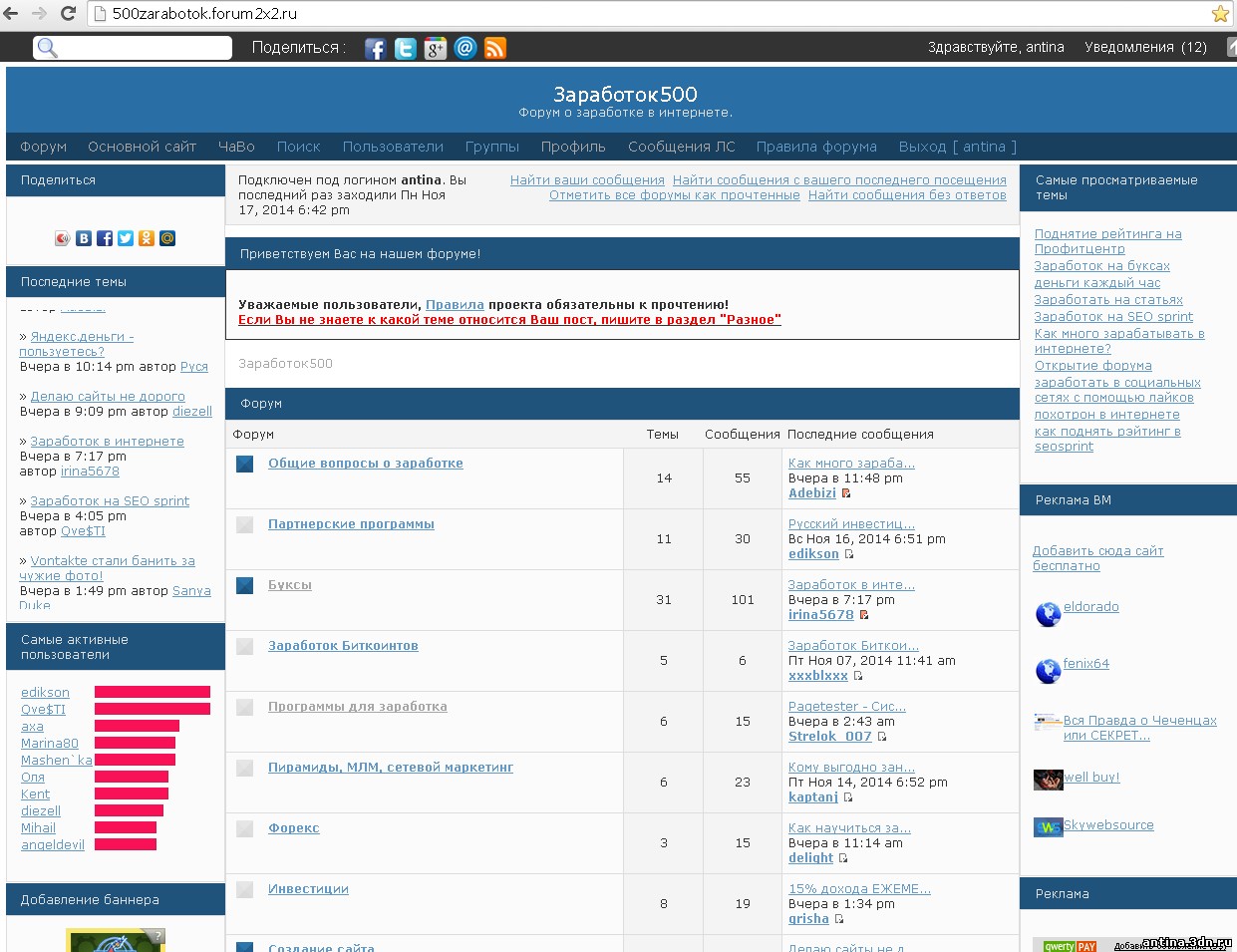

На просторах интернет-сети множество форумов о бизнесе, но найти такой, где люди открыто делятся нюансами работы, сложно. Редким исключением является Beznal.cc, на котором можно купить, продать, обсудить готовый бизнес, электронные валюты, карты, счета и многое другое. Пойти на forum.beznal.cc можно с любой проблемой, связанной с зарабатыванием денег. Причем даже с такой, о которой не принято говорить вслух.

Заглянув на страницы Beznal.cc вы найдете схему «Деньги заработок в интернете» , первым делом замечаешь раздел, освещающий заработок на дому в интернете. Здесь множество практических советов, касающихся обналичивания денег, платежных систем и банковских карт. В этом разделе также можно найти работу или работника. Здесь опытные предприниматели предлагают обучающие курсы, многие из которых проходят в режиме онлайн.

В этой части форума также выложены предложения продавцов бизнеса и бизнес-идей.

Вопросы безопасности

Отдельное место на forum.beznal.cc уделено теме безопасности. Здесь даны рекомендации по защите информации и сохранению анонимности. Форумчане делятся идеями и продают свои услуги.

Одна из самых востребованных на Beznal.cc тем — обналичивание интернет-доходов. Здесь можно найти информацию о закрытых обменниках. Даны способы и схемы, позволяющие грамотно обналичитькрупные суммы. В этой теме можно познакомиться со способами выявления теневых схем, получить массу теоретической и практической информации, а также найти партнеров по бизнесу. К примеру, здесь вы найдете объявления о продаже офшорных компаний и узнаете оптимальные способы их передачи новому владельцу.

Важная информация и болталка

Организаторы предусмотрительно объединили в один раздел наиболее важные темы и темы, предназначенные для отдыха.

Если пока вопросов больше, чем ответов и четко определенной цели нет, то следует пройти в тему, где делятся опытом и задают свои вопросы новички. Как получить аттестат продавца или оформить кредит, перевести деньги и начать свое дело – все это можно найти в данной теме.

Есть в разделе и тема, предназначенная для отдыха единомышленников. Ведь не секрет, что у каждой профессии свой юмор и свои разговоры в курилке. Здесь можно поделиться свежей информацией, которая может оказаться не менее важной, чем та, что размещена в более серьезных темах.

Есть на сайте также криминальные новости, ценные базы данных, хороший образовательный раздел и даже тема, где бесплатно раздают полезные вещи, которые уже не нужны своим хозяевам.

Подводя итог, можно резюмировать: на сегодняшний день forum.beznal.cc единственный в Украине, где обсуждаются реальные http://forum.beznal.cc. В первую очередь, это http://forum.beznal.cc, но не только. Здесь каждый, ищущий способ реализоваться в бизнесе, найдет товарища по интересам, который в будущем может стать надежным партнером.

жизнь скамера и дорога на запад

Кроме обмана с использованием техник социальной инженерии, мошенникам необходимо решать еще технические вопросы, например, регистрировать созвучные компаниям по доставке доменные имена и создавать фишинговые страницы, поддерживать сервисы оплаты от так называемой «ошибки 900», когда банк блокирует операцию или карту на которую пытаются перевести средства, регистрировать новые аккаунты и покупать новые телефонные номера. Плюс к этому надо решать вопросы с набором новых воркеров, созданием новых фишинг-ресурсов, техподдержкой и так далее.

Плюс к этому надо решать вопросы с набором новых воркеров, созданием новых фишинг-ресурсов, техподдержкой и так далее.Большую часть этих проблем решили боты в Telegram. С их появлением мошеннику уже не нужно создавать страницы для генерации фишинг-страниц, так называемые «админки». Теперь воркеру достаточно сбросить в чат-бот ссылку на нужный товар-приманку, после чего бот сам генерирует ему полный фишинг-комплект: ссылки на странички курьерских сервисов, оплату и возврат.

Кроме того, в Telegram присутствует своя полноценная служба поддержки 24/7, работают магазины по продаже всего необходимого для мошенничества: аккаунты на нужной доске объявлений, телефоны, электронные кошельки, таргетированные e-mail рассылки, продажа других скам-проектов и так далее, вплоть до предложения услуг адвокатов, которые в случае чего будут защищать мошенника в суде.

Сейчас в 40 самых активных чатах зарегистрированы более 5 000 уникальных пользователей-скамеров.

Существует более 10 разновидностей телеграм-ботов, создающих страницы под зарубежные бренды во Франции, Болгарии, Румынии, Польше и Чехии. Под каждый бренд и страну мошенники пишут инструкции-скрипты, помогающие новичкам-«воркерам» авторизоваться на зарубежных площадках и вести диалог с жертвой на местном языке.

Под каждый бренд и страну мошенники пишут инструкции-скрипты, помогающие новичкам-«воркерам» авторизоваться на зарубежных площадках и вести диалог с жертвой на местном языке.

В итоге качество и удобство создания фишинговых страниц, а также сервис поддержки скамеров довольно сильно выросли. Все это вызвало небывалый рост мошенничества на досках объявлений и огромное число желающих заниматься столь прибыльным и простым делом.

Перед вами примеры чат-ботов в Telegram:

«Я был единственным мужиком в семье!» История парализованного хакера из Беларуси

19-летний Максим Семашко живет в Любани. У него неизлечимая генетическая болезнь — спинальная мышечная атрофия 2-го типа. Максим передвигается в коляске, у него немного работает только одна рука. Несмотря на это, он не теряет бодрого настроения, «забивается» татуировками, не сидит дома и зарабатывает деньги в интернете не совсем законно. Не так давно его вычислил отдел «К», и парень попал под следствие по ст. 349 УК РБ «несанкционированный доступ к компьютерной информации».

Еврорадио поговорило с Максимом, который оказался одним из самых необычных хакеров Беларуси.

«Интересоваться заработком в интернете я начал ещё в 7-м классе»

— Родился и до семи лет я жил в Борисове. О моём диагнозе мать узнала ещё в десять месяцев. Я должен был начать ползать и как-то двигаться, но этого не произошло. Оказалось, что у меня СМА. Я знал это с детства, а мать меня растила так, чтобы я не жалел себя постоянно и привыкал жить как обычные люди, за что ей очень благодарен.

Мой отец был алкоголиком и сильно пил. Поэтому из Борисова мы с матерью уехали сюда в Любань, к родным. Тут я и учился. Жили мы достаточно бедно. Однако же этот мир не без добрых людей, а мне повезло попасть в акцию, которая называлась «Мечты сбываются». Мне много раз помогали спортсмены и звёзды белорусской эстрады. Без этой помощи, можно сказать, что мы с матерью совсем бы пропали, так как курс лечения стоил 50-100 евро, а мне нужно было поддерживать мышцы хотя бы раз в три месяца.

Но ситуация всё равно была достаточно плохая. Государственная пенсия по инвалидности маленькая, алименты от отца тоже не спасали ситуацию. Где-то в 7-м классе я уже начал всерьёз интересоваться тем, как можно заработать денег в интернете. Я был единственным мужиком в семье, и с этим надо было что-то делать.

Что такое вредоносное ПО? | Malwarebytes

Все о вредоносном ПО

Как Вы знаете, каждый год проходит медицинская кампания в поддержку вакцинации против гриппа. Это делается потому, что вспышки гриппа обычно имеют сезонный характер – заболевание дает о себе знать в определенное время года и начинает распространяться, поражая все больше людей.

Активность вирусов, которые атакуют ПК, смартфоны, планшетные устройства и компьютерные сети предприятий, не зависит от сезона, и ее невозможно предсказать. Эпидемия «компьютерного гриппа» никогда не заканчивается. Да, из-за нее пользователи не страдают от озноба или болей во всем теле, но им не дают покоя симптомы, вызванные напастью иного рода – вредоносным ПО.

Эпидемия «компьютерного гриппа» никогда не заканчивается. Да, из-за нее пользователи не страдают от озноба или болей во всем теле, но им не дают покоя симптомы, вызванные напастью иного рода – вредоносным ПО.

Вредоносное ПО сыпется как из рога изобилия, используя самые разные методы атаки – от незаметных и изощренных до простых и прямолинейных, как лом. Но знание – сила. Вооружившись нужной информацией, Вы можете снизить опасность заболевания. Поэтому мы предлагаем небольшой обучающий курс о вредоносном ПО, призванный рассказать Вам о том, что оно собой представляет, каковы его симптомы, как происходит заражение, как выбрать лекарство и как противостоять вирусам в будущем.

Что такое вредоносное ПО?

Вредоносное программное обеспечение (или вредоносное ПО) – это собирательный термин, обозначающий вредоносную программу или код, который может причинить ущерб компьютерной системе.

Вредоносное ПО умышленно создается враждебным, назойливым и агрессивным. Оно стремится проникнуть в систему, нанести урон, частично перехватить контроль над некоторыми процессами или вовсе вывести из строя компьютеры, компьютерные системы, сети, планшетные и мобильные устройства. Как и человеческий вирус гриппа, оно мешает нормальной работе.

Как и человеческий вирус гриппа, оно мешает нормальной работе.

Цель вредоносного ПО – получение незаконной прибыли за Ваш счет. Несмотря на то что вредоносное ПО не может повредить аппаратное обеспечение системы или сетевое оборудование (но даже здесь известно исключение – о нем мы расскажем ниже в разделе, посвященном операционной системе Android от Google), оно может похитить, зашифровать или удалить Ваши данные, изменить функции компьютера или перехватить контроль над ними. Кроме того, оно может без Вашего ведома следить за активностью компьютера.

Как понять, что система заражена вредоносным ПО?

Вредоносное ПО может проявлять себя множеством способов. Вот лишь некоторые наиболее распространенные признаки, которые указывают на наличие вредоносного ПО в Вашей системе:

- Компьютер начинает работать медленно. Одно из основных последствий проникновения вредоносного ПО в операционную систему – снижение скорости ее работы независимо от того, просматриваете ли Вы веб-страницы или используете локальные приложения.

- На экране начинает периодически появляться навязчивая реклама. Неожиданные всплывающие рекламные сообщения являются типичным признаком заражения компьютера вредоносным ПО. Чаще всего они вызваны особой формой вредоносного ПО – рекламным ПО. Более того, всплывающие рекламные блоки обычно связаны с другими скрытыми угрозами со стороны вредоносного ПО. Поэтому важно помнить: если на экране внезапно появляется сообщение «ПОЗДРАВЛЯЕМ! ВЫ ВЫИГРАЛИ БЕСПЛАТНЫЙ СЕАНС ПСИХИЧЕСКОГО ЧТЕНИЯ!», не нажимайте на него! Какой бы приз не обещала реклама, заплатить все равно придется Вам, причем заплатить много.

- Компьютер часто выдает сбои, «зависает» или отображает «синий экран смерти», который в системах Windows свидетельствует о наличии критической ошибки.

- Вы замечаете, что по непонятным причинам уменьшилось количество свободного места на диске. Возможно, винить в этом следует разросшееся вредоносное ПО, которое скрывается где-то на жестком диске.

- Интернет-активность системы странным образом возросла.

- Интенсивность использования системных ресурсов чрезмерно высока, а охлаждающий вентилятор компьютера постоянно работает на полной скорости. Это верный признак того, что вредоносное ПО использует системные ресурсы в фоновом режиме.

- Начальная страница браузера изменена без Вашего разрешения. Нажатие на ту или иную ссылку переводит Вас на нежелательные веб-страницы. Обычно это свидетельствует о том, что Вы нажали на то самое всплывающее сообщение с «поздравлениями», после чего на компьютер было установлено нежелательное программное обеспечение. В аналогичных случаях работа браузера может значительно замедлиться.

- В браузере внезапно появляются новые панели инструментов, расширения или плагины.

- Антивирусная программа перестает работать, Вам не удается ее обновить, так что Вы остаетесь беззащитными перед лицом коварного вредоносного ПО, отключившего ее.

- Бывают и очевидные атаки вирусов, которые даже не пытаются маскироваться. Такую тактику выбирают программы-вымогатели: они заявляют о себе, сообщают о том, что похитили Ваши данные, а затем требуют выкуп за возврат файлов.

- И даже если система как будто в порядке, это еще не повод для самоуспокоения, поскольку отсутствие новостей – далеко не всегда хорошая новость. Опасное вредоносное ПО может спрятаться в недрах компьютера и делать свое грязное дело, не привлекая внимания: похищать пароли, файлы с конфиденциальными данными или использовать Ваш ПК для заражения других компьютеров.

Как атакует вредоносное ПО?

Атака вредоносного ПО может осуществляться множеством способов. Самые распространенные пути проникновения вредоносного ПО в систему – через Интернет и через электронную почту. То есть это может случиться в любое время, когда Вы работаете онлайн.

Вредоносное ПО может проникнуть на Ваш компьютер, когда Вы (сделайте глубокий вдох) просматриваете взломанные злоумышленниками веб-сайты, открываете демонстрационные версии игр, загружаете зараженные музыкальные файлы, устанавливаете новые панели инструментов незнакомого производителя, загружаете программы из непроверенных источников, открываете вложения вредоносных сообщений электронной почты. Словом, это может произойти в любой ситуации, когда Вы загружаете контент из всемирной паутины на устройство, на котором нет достаточно сильного антивируса.

Словом, это может произойти в любой ситуации, когда Вы загружаете контент из всемирной паутины на устройство, на котором нет достаточно сильного антивируса.

Вредоносные объекты часто скрываются в обычных на первый взгляд программах – и вероятность этого возрастает в том случае, если Вы загружаете их не через надежный магазин приложений, а с веб-сайтов или через сообщения. Во время установки приложений важно обращать внимание на предупреждающие сообщения, особенно если они запрашивают разрешение на доступ к Вашей электронной почте или другим персональным данным.

«Коварные планы вредоносного ПО не были бы столь успешны без самой важной составляющей – Вас».

Наилучший способ уберечь себя от опасностей – устанавливать мобильные приложения только из проверенных источников, доверять только надежным сторонним производителям приложений, а также всегда загружать программы непосредственно с веб-сайта производителя – и никогда с других веб-сайтов. Помните, что киберпространство полно злоумышленников и злодеев, готовых бросить Вам наживку – предложить «ускоритель Интернета», новый диспетчер загрузок, программы для очистки жесткого диска или альтернативный поисковой сервис.

Коварные планы вредоносного ПО не были бы столь успешны без самой важной составляющей – Вас. Они используют Вашу доверчивость, Вашу привычку открывать сообщения электронной почты и переходить к вложениям, которые только выглядят безобидными, они эксплуатируют Ваше желание скорей нажать на ссылку и установить программу, источнику которой на самом деле нельзя доверять. Важно понимать, что мы ни в коем случае не хотим пристыдить Вас, поскольку злоумышленники могут обхитрить даже самых опытных пользователей и заставить их установить вредоносное ПО.

Даже если Вы устанавливаете программу из надежного источника, Вы можете не обратить внимание на то, что она запрашивает разрешение на установку еще одного приложения, которое Вы не собирались устанавливать. Эта дополнительная программа часто замаскирована под важный компонент, которым она часто не является.

Применение еще одного метода, использующего ресурсы социальной инженерии, наблюдалось экспертами Malwarebytes в Великобритании. Злоумышленники атаковали пользователей за счет функции прямого платежа, распространенной в мобильных устройствах. Посещая определенные веб-сайты, пользователи непреднамеренно нажимали на невидимые кнопки, после чего злоумышленники, зная телефонные номера жертв, выставляли им счета прямо через мобильную сеть и успешно списывали средства в свою пользу.

Злоумышленники атаковали пользователей за счет функции прямого платежа, распространенной в мобильных устройствах. Посещая определенные веб-сайты, пользователи непреднамеренно нажимали на невидимые кнопки, после чего злоумышленники, зная телефонные номера жертв, выставляли им счета прямо через мобильную сеть и успешно списывали средства в свою пользу.

Будем честными: атака вредоносного ПО может быть настолько искусной, что ее невозможно заметить. Велика вероятность, что даже простое посещение вредоносного веб-сайта и просмотр его страницы и/или рекламного баннера приводят к теневой загрузке нежелательных объектов.

С другой стороны, если Вы не используете надлежащую защитную программу, то заражение вредоносным ПО и его последствия остаются целиком на Вашей совести.

Каковы наиболее распространенные формы вредоносного ПО?

Вот самые известные экспонаты в галерее вредоносного ПО:

- Рекламное ПО – это нежелательная программа, написанная для того, чтобы забрасывать экран компьютера рекламными сообщениями (чаще всего во время использования браузера).

Как правило, подобные объекты используют мошеннические методы, чтобы принудить пользователя установить их на свой ПК, планшетный компьютер или мобильное устройство: они выдают себя за обычные программы или проникают в систему в качестве «дополнительной нагрузки» при установке других приложений.

Как правило, подобные объекты используют мошеннические методы, чтобы принудить пользователя установить их на свой ПК, планшетный компьютер или мобильное устройство: они выдают себя за обычные программы или проникают в систему в качестве «дополнительной нагрузки» при установке других приложений. - Шпионские программы – это вредоносное ПО, которое скрытно наблюдает за действиями пользователя компьютера и пересылает накопленные данные своим разработчикам.

- Вирусы – это вредоносное ПО, которое прикрепляется к другой программе и при ее запуске (что обычно происходит по неосторожности пользователя) начинает самовоспроизводиться и модифицировать другие приложения на компьютере, внедряя в них элементы своего вредоносного кода.

- Черви – это тип вредоносного ПО, напоминающий вирусы. Они также обладают способностью к самокопированию, проникают на компьютер через сеть и обычно наносят вред, удаляя данные или файлы.

- Троянские программы, также обозначаемые как вредоносные программы типа «троянский конь», – это один из самых опасных типов вредоносного ПО.

Они обычно стремятся обмануть Вас, маскируясь под полезные программы. После того как троянская программа проникла в систему, злоумышленники получают несанкционированный доступ к зараженному компьютеру. Троянские программы используются для похищения финансовой информации, а также для того, чтобы проторить дорогу другим вредоносным объектам, например вирусам и программам-вымогателям.

Они обычно стремятся обмануть Вас, маскируясь под полезные программы. После того как троянская программа проникла в систему, злоумышленники получают несанкционированный доступ к зараженному компьютеру. Троянские программы используются для похищения финансовой информации, а также для того, чтобы проторить дорогу другим вредоносным объектам, например вирусам и программам-вымогателям. - Программы-вымогатели – это вредоносное ПО, которое блокирует Ваше устройство и/или шифрует Ваши файлы, а затем заставляет Вас заплатить выкуп за их возврат. Программы-вымогатели считаются излюбленным оружием киберпреступников, поскольку они дают им возможность быстро получить значительную прибыль в криптовалюте, операции с которой сложно отследить. Код, на котором основываются программы-вымогатели, можно без проблем получить на черном интернет-рынке, а защититься от него всегда непросто.

- Руткиты – это вредоносное ПО, которое предоставляет злоумышленникам права администратора на зараженном компьютере.

Обычно они остаются незамеченными для пользователя, других программ и самой операционной системы.

Обычно они остаются незамеченными для пользователя, других программ и самой операционной системы. - Клавиатурные шпионы – это вредоносное ПО, которое записывает, на какие клавиши нажимают пользователи, сохраняет накопленную информацию и отправляет ее своим авторам, которые извлекают из полученных данных важные сведения, например имена пользователей, пароли или реквизиты кредитных карт.

- Программы для теневого вредоносного майнинга, также иногда обозначаемые как программы для криптоджекинга, – это тип вредоносного ПО, который получает все более широкое распространение. Эти объекты используются для скрытого майнинга криптовалют и обычно устанавливаются с помощью троянской программы. В результате посторонние лица могут использовать ресурсы Вашего компьютера, чтобы добывать криптовалюты, например биткоин или монеро. Не давая Вам зарабатывать деньги на мощности своего компьютера, криптомайнеры отправляют полученные «монеты» на собственные счета. Программы для вредоносного майнинга фактически крадут ресурсы чужих систем с целью получения прибыли.

- Эксплойты – это вредоносное ПО, которое использует ошибки и уязвимости в системе, чтобы передать своим авторам контроль над ней. Как и другие угрозы, эксплойты нередко распространяются через вредоносную рекламу: она может отображаться даже на обычных веб-сайтах, которые извлекают вредоносный контент из скомпрометированных веб-сайтов. В случае успешной атаки эксплойт пытается проникнуть в систему посредством теневой загрузки. Пользователю даже не приходится нажимать на кнопку. Достаточно просто посетить вполне благонадежный веб-сайт в неудачный день.

Последние новости о вредоносном ПО

Программа-вымогатель SamSam: контроль распространения неуловимого вредоносного ПО

Вредоносная программа VPNFilter все еще досаждает пользователям

Анализ вредоносного ПО: дешифровка файлов после атаки Emotet, часть 1

Какова история вредоносного ПО?

В силу многообразия типов вредоносного ПО и огромного количества вариантов опасных объектов, которые ежедневно появляются в сети, пересказ полной истории вредоносного ПО не уместился бы на этой странице. И все же представляется возможным кратко описать основные тенденции развития вредоносного ПО на протяжении нескольких десятков лет. Вот сведения об основных тенденциях.

И все же представляется возможным кратко описать основные тенденции развития вредоносного ПО на протяжении нескольких десятков лет. Вот сведения об основных тенденциях.

1980-е годы: Теоретическое осмысление «самовоспроизводящихся автоматов» (т. е. вирусов) было сформулировано в статье, увидевшей свет в 1949 году. Самые ранние вирусы стали появляться в 1970-х годах на платформах, предшествующих персональным компьютерам. Вместе с тем, история современных вирусов начинается с программы Elk Cloner, которая поразила системы Apple II в 1982 году. Этот вирус, переносчиком которого были зараженные дискеты, не причинял никакого вреда, однако он проникал на все носители, подключаемые к системе, и распространялся столь стремительно, что данный случай действительно можно считать первой в истории крупномасштабной эпидемией компьютерного вируса. Обратите внимание: это произошло задолго до появления вредоносного ПО для Windows. Впоследствии вирусы и черви получили широкое распространение.

1990-е годы: Это десятилетие проходило под знаком становления платформы Microsoft Windows; в ее приложениях активно использовались гибкие макросы, которые позволяли злоумышленникам писать вредоносный код на макроязыке Microsoft Word и других программ. Эти макровирусы поражали документы и шаблоны намного чаще, чем исполняемые приложения, хотя, строго говоря, макросы документа Word сами являются одной из форм исполняемого кода.

2002–2007 годы: Черви интернет-пейджеров – образцы самовоспроизводящегося вредоносного кода, которые передаются через сети обмена мгновенными сообщениями – получили обширное распространение, используя слабые места в защите таких сетей, как AOL AIM, MSN Messenger и Yahoo Messenger, а также поражая корпоративные системы обмена мгновенными сообщениями.

2005–2009 годы: Частыми стали атаки рекламного ПО, представляющего собой нежелательную рекламу на экране компьютера – иногда в форме всплывающего окна, которое невозможно было закрыть. Для распространения эти вредоносные объекты нередко эксплуатировали уязвимости законных программ, однако ближе к 2008 году сами издатели программного обеспечения начали использовать рекламные компании в мошеннических целях. Это привело к многомиллионным штрафам. В результате компании, занимавшиеся разработкой рекламного ПО, вынуждены были прекратить работу.

Для распространения эти вредоносные объекты нередко эксплуатировали уязвимости законных программ, однако ближе к 2008 году сами издатели программного обеспечения начали использовать рекламные компании в мошеннических целях. Это привело к многомиллионным штрафам. В результате компании, занимавшиеся разработкой рекламного ПО, вынуждены были прекратить работу.

2007–2009 годы: Авторы вредоносного ПО обратили свое внимание на социальные сети, например MySpace, рассматривая их как удобную среду для мошеннической рекламы, перенаправлений, ложных антивирусов и фиктивных средств защиты. Их уловки основывались на методах социальной инженерии. Со временем популярность сети MySpace пошла на спад и излюбленными платформами злоумышленников стали Facebook и Twitter. Здесь также использовались опробованные тактики, в том числе подставные ссылки на фишинговые страницы и реклама приложений для Facebook с вредоносными расширениями. Когда и эти способы стали малоэффективными, мошенники быстро освоили новые методы кражи.

2013 год: Новой формой вредоносного ПО стали программы-вымогатели. В числе первых была программа CryptoLocker, действовавшая с сентября 2013 года до конца мая 2014 года. Ее основными целями были компьютеры под управлением Windows. Пользователи, чьи системы стали жертвами CryptoLocker, вынуждены были выплатить около 27 миллионов долларов – и это только за последний квартал 2013 года. Успех этой программы-вымогателя привел к всплеску активности других программ с похожим именем. Одному из таких имитаторов удалость выманить всего у 1000 потерпевших 18 миллионов долларов с апреля 2014 года по июнь 2015 года.

2013–2017 годы: Освоив методы доставки с помощью троянских программ, эксплойтов и вредоносной рекламы, программы-вымогатели стали настоящим «королем» вредоносного ПО. Особо крупные вспышки заражения в 2017 году затронули множество предприятий в самых различных отраслях. Действия программы-вымогателя до предела просты: сначала она шифрует данные своей жертвы, а затем требует выкуп за возврат доступа к ним.

2017 год – настоящее время: Криптовалюты и методы их добычи – вот что захватило умы многих людей по всему миру и привело к появлению нового типа вредоносного ПО – программ для криптоджекинга, которые скрытно используют ресурсы чужого устройства с целью майнинга криптовалюты.

Поражает ли вредоносное ПО компьютеры Mac?

Бытует мнение, что устройства Mac и iPad невосприимчивы к вирусам (и поэтому не нуждаются в антивирусных программах). В целом, это правда. По крайней мере, в прошлом наблюдались длительные периоды затишья.

«Системы Mac имеют те же уязвимости (и связанные с ними симптомы заражения), что и компьютеры под управлением Windows, так что их надежность в этом отношении не абсолютна».

На эти системы нацелены другие типы вредоносного ПО – и это предмет отдельного разговора. Системы Mac имеют те же уязвимости (и связанные с ними симптомы заражения), что и компьютеры под управлением Windows, так что их надежность в этом отношении не абсолютна. Так, встроенная защита Mac от вредоносного ПО не может заблокировать все рекламное ПО и все шпионские программы, которые проникают на компьютер вместе с загружаемыми мошенническими программами. Троянские программы и клавиатурные шпионы также представляют угрозу. Программа-вымогатель, написанная специально для системы Mac, была обнаружена в марте 2016 года, когда атака на основе троянской программы затронула более 7000 компьютеров Mac.

Так, встроенная защита Mac от вредоносного ПО не может заблокировать все рекламное ПО и все шпионские программы, которые проникают на компьютер вместе с загружаемыми мошенническими программами. Троянские программы и клавиатурные шпионы также представляют угрозу. Программа-вымогатель, написанная специально для системы Mac, была обнаружена в марте 2016 года, когда атака на основе троянской программы затронула более 7000 компьютеров Mac.

Примечательно, что продукты Malwarebytes зафиксировали в 2017 году больше вредоносного ПО для систем Mac, чем в любой предыдущий год. К концу 2017 года количество новых уникальных угроз, подсчитанных на платформе Mac нашими специалистами, выросло на 270 процентов по сравнению с 2016 годом.

Чтобы посетить блог Malwarebytes и ознакомиться с дополнительной информацией о вредоносном ПО для Mac, пожалуйста, нажмите здесь.

Поражает ли вредоносное ПО мобильные устройства?

Киберпреступники и производители вредоносного ПО отлично себя чувствуют на рынке мобильных устройств. Ведь смартфоны в действительности являются портативными компьютерами со множеством функций. Кроме того, они представляют собой сокровищницу персональных данных, финансовой информации и других ценных сведений, которые привлекают желающих заработать деньги нечестным путем.

Ведь смартфоны в действительности являются портативными компьютерами со множеством функций. Кроме того, они представляют собой сокровищницу персональных данных, финансовой информации и других ценных сведений, которые привлекают желающих заработать деньги нечестным путем.

К сожалению, почти экспоненциальный рост количества смартфонов повлек за собой всплеск активности вредоносных программ, пытающихся воспользоваться уязвимостями этих устройств. Рекламное ПО, троянские программы, шпионские программы, черви и программы-вымогатели – все эти вредоносные объекты могут проникнуть на Ваш телефон самыми различными способами. Переход по рискованной ссылке или загрузка непроверенного приложения – лишь самые очевидные источники проблем. Однако Вы также можете заразить телефон через электронную почту, тексты или даже через подключение Bluetooth. Кроме того, некоторые типы вредоносного ПО, например черви, распространяются непосредственно с одного телефона на другой.

Словом, это крупный рынок (и крупная цель). Согласно одному из источников статистики в мире насчитывается 2,1 миллиарда пользователей мобильных устройств, а к 2019 году ожидается рост до 2,5 миллиарда. Каждый четвертый пользователь имеет больше одного устройства. Поэтому злоумышленники считают рынок мобильных устройств чрезвычайно привлекательной целью, ведь принцип повышения эффективности «производства» за счет роста его масштабов позволяет им получать баснословные прибыли при минимальных затратах.

Согласно одному из источников статистики в мире насчитывается 2,1 миллиарда пользователей мобильных устройств, а к 2019 году ожидается рост до 2,5 миллиарда. Каждый четвертый пользователь имеет больше одного устройства. Поэтому злоумышленники считают рынок мобильных устройств чрезвычайно привлекательной целью, ведь принцип повышения эффективности «производства» за счет роста его масштабов позволяет им получать баснословные прибыли при минимальных затратах.

Кроме того, атаковать пользователей мобильных устройств может быть намного проще. В большинстве случаев они не защищают свои телефоны так же надежно, как и компьютеры, не устанавливают защитные программы или вовремя не обновляют операционную систему. Это делает их уязвимыми даже для примитивного вредоносного ПО. Экраны мобильных устройств невелики, и пользователь просто не в состоянии уследить за всем, что происходит в системе. Подозрительная активность, которая в условиях ПК обычно свидетельствует об атаке вируса, может остаться незамеченной, как в случае со шпионскими программами.

Зараженные мобильные устройства еще опасней зараженных ПК. Взломав смартфон, злодеи могут следить за каждым Вашим шагом с помощью камеры, подслушивать Ваши разговоры. Что еще хуже, вредоносное ПО, нацеленное на мобильный банкинг, перехватывает входящие звонки и текстовые сообщения, чтобы обойти двухступенчатую авторизацию, используемую многими банковскими приложениями.

«Более популярная платформа Android привлекает намного больше вредоносного ПО, чем iPhone».

Важно помнить, что дешевые телефоны могут продаваться с уже предустановленным вредоносным ПО, которое практически невозможно удалить (Malwarebytes for Android предупредит Вас о таких предустановленных угрозах и расскажет, как от них избавиться).

В среде вредоносного ПО для мобильных устройств наиболее распространены объекты, поражающие две основные операционные системы – Android от Google и iOS от Apple. Android лидирует на рынке – с этой операционной системой продается 80 процентов всех смартфонов; доля iOS составляет 15 процентов. Поэтому нет ничего удивительного в том, что более популярная платформа Android привлекает намного больше вредоносного ПО, чем iPhone. Давайте рассмотрим каждую из них в отдельности.

Поэтому нет ничего удивительного в том, что более популярная платформа Android привлекает намного больше вредоносного ПО, чем iPhone. Давайте рассмотрим каждую из них в отдельности.

Как понять, что устройство Android заражено вредоносным ПО?

К счастью, есть несколько признаков, по которым можно безошибочно определить, что устройство Android подверглось заражению. Итак, Вы были атакованы, если замечаете следующее:

- Внезапное появление всплывающих окон с навязчивой рекламой. Если они появляются из ниоткуда и направляют Вас на схематично оформленные веб-сайты, то Вы, вероятно, установили приложение, в котором скрыто рекламное ПО. Поэтому не нажимайте на рекламный блок.

- Странный всплеск использования данных. Вредоносное ПО может расходовать значительные части Вашего тарифного плана, чтобы отображать рекламу и отправлять злоумышленникам похищенную на телефоне информацию.

- Подозрительные суммы в выставленных к оплате счетах. Такое случается, когда вредоносное ПО совершает звонки и отправляет текстовые сообщения на платные номера.

- Быстро исчезающий заряд аккумулятора. Вредоносное ПО потребляет ресурсы телефона и, соответственно, быстрее разряжает аккумулятор.

- Абоненты из Вашего списка контактов сообщают о странных звонках и текстовых сообщениях, поступающих с Вашего телефона. Вредоносное ПО самовоспроизводится, оправляя свои копии с одного устройства на другое по электронной почте и даже в текстовых сообщениях, предлагающих другим пользователям перейти по специальной ссылке.

- Перегрев телефона при одновременном снижении его производительности. Существует, например, троянская программа, которая проникает в систему Android и приносит за собой крайне агрессивный установщик; он в свою очередь перегружает процессор, вызывает чрезмерный нагрев телефона и истощает аккумулятор (иногда даже вызывая его деформацию), что, разумеется, приводит устройство Android в полную негодность.

- Неожиданные приложения на экране. Иногда вредоносные программы скрытно проникают в систему в качестве «дополнительной нагрузки» при установке других приложений.

Это происходит из-за того, что Android позволяет переходить напрямую из Google Play в другой магазин, например Amazon, который мог упустить тот или иной вредоносный объект.

Это происходит из-за того, что Android позволяет переходить напрямую из Google Play в другой магазин, например Amazon, который мог упустить тот или иной вредоносный объект. - Телефон сам включает Wi-Fi и мобильный Интернет. Это еще один способ распространения вредоносного ПО, когда оно игнорирует Ваши настройки и открывает каналы для заражения.

- Ниже мы расскажем Вам о том, что следует предпринять, если на Ваше устройство Android все-таки проник вирус. Также рекомендуем Вам прочитать статью в блоге Malwarebytes, посвященную защите персональных данных на устройствах Android.

Как понять, что iPhone или iPad заражены вредоносным ПО?

Если название Вашего смартфона начинается с маленькой буквы «i», похвалите себя за этот выбор, поскольку вредоносное ПО не является столь острой проблемой для iPhone. Нельзя сказать, что его не существует, но оно встречается крайне редко. Обычно вредоносное ПО может проникнуть на iPhone только в двух случаях, которые сами по себе являются экстраординарными.

«Несмотря на то что открытая атака вредоносного ПО маловероятна, использование iPhone не защитит Вас от мошеннических звонков и текстовых сообщений».

Первый случай предполагает целевую атаку злоумышленников на национальном уровне – государственные структуры могут создать или купить (за многие миллионы долларов) вредоносное ПО, способное воспользоваться некоторыми уязвимостями в iOS. И здесь не стоит удивляться, поскольку в любом устройстве есть уязвимость. Нужно отдать должное компании Apple, которая проделала отличную работу по обеспечению безопасности iOS, где ни одно приложение (в том числе и защитные программы) не может сканировать телефон или другие приложения, установленные в системе. Именно поэтому разработка подобного вредоносного ПО, способного проникнуть в систему и удаленно выполнять какие-либо операции, обходится крайне дорого.

Очень примечательная история произошла в 2016 году, когда на iPhone представителя известной организации по защите прав человека, расположенной в Объединенные Арабских Эмиратах (ОАЭ), пришло текстовое SMS-сообщение с обещанием раскрыть «новые секреты» о пытках заключенных в тюрьмах ОАЭ. Получателю предлагалось перейти по прилагаемой ссылке. Он не стал этого делать, а отправил сообщение специалистам в области кибербезопасности, которые изучили текст и обнаружили эксплойт, способный превратить телефон жертвы в настоящего цифрового шпиона.

Получателю предлагалось перейти по прилагаемой ссылке. Он не стал этого делать, а отправил сообщение специалистам в области кибербезопасности, которые изучили текст и обнаружили эксплойт, способный превратить телефон жертвы в настоящего цифрового шпиона.

Второй случай предполагает, что пользователь сам делает iPhone уязвимым за счет взлома (джейлбрейка), который снимает ограничения, наложенные компанией Apple на использование телефона, – в первую очередь это касается запрета на установку приложений не из магазина App Store. Компания Apple тщательно проверяет представленных в нем разработчиков и накладывает на них санкции даже в том случае, если вредоносному ПО удается пробраться в систему вслед за обычным приложением.

И еще. Несмотря на то что открытая атака вредоносного ПО маловероятна, использование iPhone не защитит Вас от мошеннических звонков и текстовых сообщений. Если Вы нажмете на ссылку в сообщении, полученном от неизвестного отправителя (или от пользователя, который выдает себя за другого), то Вы можете попасть на мошеннический сайт, где Вам предложат ввести свой пароль или другие личные данные. Так что не нужно недооценивать изобретательность киберпреступников. Всегда действуйте осторожно.

Так что не нужно недооценивать изобретательность киберпреступников. Всегда действуйте осторожно.

Кого атакует вредоносное ПО?

Ответ прост: кого угодно. В мире миллиарды устройств, принадлежащих частным пользователям. С их помощью люди совершают банковские операции, покупки в розничных магазинах, а также передают и сохраняют самую разную информацию, которую кое-кто не прочь похитить. Для злоумышленников мобильные устройства – лишь среда распространения рекламного ПО, шпионских программ, клавиатурных шпионов и вредоносной рекламы. Поэтому они стремятся создавать новые виды вредоносных объектов и доставлять как можно больше их копий на различные устройства, прилагая для этого по возможности минимум усилий.

«Если Вы используете свой смартфон или планшетный компьютер на рабочем месте, хакеры могут атаковать организацию Вашего работодателя».

Криптомайнеры и распространители программ-вымогателей одинаково опасны для своих целей. Их жертвами становятся не только частные лица, но и целые предприятия, больницы, муниципальные учреждения и магазины розничной торговли.

Потребители являются не единственной целью злоумышленников, создающих шпионские программы. Если Вы используете свой смартфон или планшетный компьютер на рабочем месте, хакеры могут атаковать организацию Вашего работодателя за счет уязвимостей, заложенных в системе мобильных устройств. Более того, группам реагирования на инциденты в области компьютерной безопасности может быть не под силу выявлять атаки, которые совершаются через мобильные устройства во время использования корпоративной электронной почты.

Как мы уже говорили, не все приложения, доступные в App Store и Google Play, являются полезными и безобидными, а в случае сторонних магазинов проблема носит еще более острый характер. Операторы магазинов прилагают немалые усилия, чтобы не дать вредоносным приложениям попасть на свои веб-сайты, однако некоторым подобным программам это все-таки удается. Такие приложения могут похищать важную информацию, пытаться выманить деньги или получить доступ к корпоративным сетям, к которым подключено устройство, показывать пользователям назойливую рекламу, а также выполнять ряд других грязных действий.

Как удалить вредоносное ПО?

Если Вы подозреваете, что на Вашем устройстве завелось вредоносное ПО, или просто хотите перестраховаться, пожалуйста, выполните несколько простых шагов.

Прежде всего, если Вы не сделали это раньше, загрузите проверенную антивирусную программу, например Malwarebytes for Windows, Malwarebytes for Mac, Malwarebytes for Android или один из наших продуктов для бизнеса. Затем установите программу и запустите проверку. Указанные программы выполняют поиск и устраняют все вредоносные объекты, обнаруженные на Вашем устройстве.

После того как система очищена от вирусов, рекомендуется сменить пароли – не только в учетной записи компьютера или мобильного устройства, но и в электронной почте, социальных сетях, часто посещаемых онлайн-магазинах, а также в банковских и биллинговых сервисах.

Если на Ваш iPhone каким-то образом проник враждебный объект, все оказывается несколько сложнее. Компания Apple не разрешает проверять ни системные файлы iPhone, ни другие файлы. В этом случае единственное решение – удалить все данные с телефона, выполнив сброс на заводские настройки, а затем восстановить файлы из резервной копии (которую Вы, разумеется, сделали раньше, верно?). Вы также можете попробовать установить защитные программы, блокирующие мошеннические звонки и текстовые сообщения, например Malwarebytes for iOS (скоро в продаже!).

В этом случае единственное решение – удалить все данные с телефона, выполнив сброс на заводские настройки, а затем восстановить файлы из резервной копии (которую Вы, разумеется, сделали раньше, верно?). Вы также можете попробовать установить защитные программы, блокирующие мошеннические звонки и текстовые сообщения, например Malwarebytes for iOS (скоро в продаже!).

Если Вам нужна более подробная информация, пожалуйста, ознакомьтесь с заметкой Венди Заморы «10 easy steps to clean your infected computer» (10 простых способов очистить зараженный компьютер).

Как защититься от вредоносного ПО?

Оставайтесь бдительны. Обращайте особое внимание на домены, которые представляют собой странную комбинацию букв и отличаются от привычных com, org, edu, biz и других, поскольку это может указывать на веб-сайт в группе риска.

«Всегда поддерживайте операционную систему, браузеры и плагины в актуальном состоянии».

На всех устройствах следите за возможным появлением ранних признаков заражения вредоносным ПО, чтобы не дать ему закрепиться в недрах системы.

Во время работы в сети Интернет не нажимайте на рекламные блоки во всплывающих окнах. Не открывайте вложения в электронных письмах, которые пришли от незнакомого отправителя, не загружайте программы с непроверенных веб-сайтов или через пиринговые сети.

Всегда поддерживайте операционную систему, браузеры и плагины в актуальном состоянии, поскольку своевременное получение обновлений поможет не подпускать киберпреступников слишком близко.

Пользователям мобильных устройств рекомендуется устанавливать приложения только из магазина Google Play (для пользователей iPhone единственным магазином является App Store). Всякий раз перед загрузкой нового приложения проверяйте его рейтинги и прилагаемые отзывы. Если рейтинги невысоки, а количество загрузок невелико, то такое приложение лучше не устанавливать.

Не загружайте приложения из сторонних источников. Мы рекомендуем вовсе отключить эту функцию в меню устройства Android. Для этого выберите пункт «Настройки» и перейдите к разделу «Безопасность». Затем отключите параметр «Неизвестные источники» – в этом случае Вы будете загружать приложения только из магазина Google Play.

Затем отключите параметр «Неизвестные источники» – в этом случае Вы будете загружать приложения только из магазина Google Play.

Не нажимайте на странные непроверенные ссылки в электронных письмах, текстах и сообщениях WhatsApp, отправленных неизвестным отправителем. Следует также избегать странных ссылок, полученных от друзей или пользователей в списке контактов, – за исключением случаев, когда Вы убедились в их безопасности.

Стремясь защитить свой бизнес и избавить компьютерные сети от вредоносных приложений, организации могут применять строгие правила безопасного использования мобильных устройств, а также устанавливать средства защиты мобильных устройств для реализации этих правил. Это жизненно необходимо для современной корпоративной среды, в которой множество операционных систем совместно работают в различных зданиях.

Наконец, обзаведитесь надежной антивирусной программой. Она должна обладать многоуровневой защитой, позволяющей проверять систему и обнаруживать вредоносное ПО, например рекламное ПО и шпионские программы, а также в реальном времени проактивно блокировать другие угрозы, например атаки программ-вымогателей. Антивирусная программа также должна быть способна устранять последствия атак, восстанавливать ущерб, нанесенный вредоносным ПО, и возвращать системе нормальную функциональность.

Антивирусная программа также должна быть способна устранять последствия атак, восстанавливать ущерб, нанесенный вредоносным ПО, и возвращать системе нормальную функциональность.

Вместо того чтобы ожидать, когда вредоносное ПО нанесет удар по Вашему компьютеру, мобильному устройству или корпоративной сети, лучше ударить первым и загрузить надежный антивирус, способный обеспечить Вашу кибербезопасность, – Malwarebytes for Windows, Malwarebytes for Mac, Malwarebytes for Android, портативную версию продукта Malwarebytes или одно из решений Malwarebytes для бизнеса. Ведь приятно осознавать, что Вы можете дать отпор компьютерному гриппу!

В Сургуте прошла пресс-конференция партии «Справедливая Россия»

В студии телеканала «Сургут 24» прошла пресс-конференция партии «Справедливая Россия» «Патриоты – за правду». Ее участниками стали председатель Совета регионального отделения политической силы Михаил Сердюк и активист партии, общественный деятель, руководитель благотворительного фонда «Траектория Надежды» Александр Клишин.

«С момента внедрения цифровых технологий в госаппарате, то, что говорит Александр, потеряло смысл. Содержать все эти здания… компьютеры решают все эти задачи и налоговая инспекция благополучно справится со всем этим функционалом, и еще перестанет издеваться над пенсионерами», – отметил Михаил Сердюк.

«Я категорически не согласен с тем, что пенсионные накопления у нас не наследуются, это остается в кармане государства и расходуется на личные цели, потому что все-таки те пенсионные перечисления, которые осуществляет за вас работодатель, можно считать и вашим доходом потенциальным, который, по сути, выпадает. Также я не согласен с тем, что морозили НПФ, которые, по идее, должны были помочь будущим пенсионерам накопить на свою пенсию»

По мнению представителей «Справедливой России», пенсионный возраст в стране должен быть снижен. Оптимальный вариант – возврат к тем параметрам, которые были до реформы. При этом, считают политики, целесообразно применять профессиональную градацию, допуская более ранний выход на заслуженный отдых специалистов, которые работают во вредных и опасных условиях.

Говорили также о дифференцированной налоговой ставке, она зависит от уровня доходов. Тотальное использование такого фискального механизма не несет в себе рисков для роста теневой экономики, считают эсеры. Поддержать россиян в «Справедливой России» хотят с помощью «Безусловного базового дохода». Это позволит снизить уровень бедности и подстегнуть развитие экономики.

«Наш законопроект и программная позиция говорят о том, что человек, житель России должен получать безусловный базовый доход независимо ни от каких обстоятельств. Если он потерял работу, он должен идти и иметь право получить без всяких справок и унижений этот доход. Кроме того, считаем, на региональном уровне нужно подойти с индексацией от уровня цен в субъекте Федерации, который позволял бы увеличить этот доход в большую сторону», – прокомментировал Михаил Сердюк.

Кроме того, считаем, на региональном уровне нужно подойти с индексацией от уровня цен в субъекте Федерации, который позволял бы увеличить этот доход в большую сторону», – прокомментировал Михаил Сердюк.

«Он был придуман не для того, чтобы всем выдать деньги и они радостно пошли их тратить, он был придуман, чтобы, опять же повторюсь, люди не только удовлетворяли свои первичные потребности в виде обеспечения себя питанием и вещами, а для того, чтобы они вкладывали, в том числе в экономику эти денежные средства», – добавил Александр Клишин.

Члены «Справедливой России» в рамках активной предвыборной кампании намерены проводить и публичные мероприятия, но с оглядкой на эпидситуацию в регионе. В руководстве партии заявили о том, что представители политической силы поборются за все вакантные мандаты. Напомним, на предстоящих сентябрьских выборах, жители Югры проголосуют за депутатов дум Ханты-Мансийского автономного округа, Тюменской области и Российской Федерации. Представителей от народа в местные парламенты выберут жители 15 муниципалитетов нашего региона. В четырех поселениях определят глав.

Представителей от народа в местные парламенты выберут жители 15 муниципалитетов нашего региона. В четырех поселениях определят глав.

На пресс-конференции руководитель регионального отделения «Справедливой России» Михаил Сердюк заявил, что в рамках предстоящего выборного цикла партия займет второе место. Кроме того, во время общения с журналистами корочку члена партии получил обладатель титула «Самый сильный человек Тюменской области» Максим Гамецкий: «Партия «Справедливая Россия» предпринимает конкретные шаги, чтобы жизнь людей стала лучше, мне это нравится, я думаю, что тоже смогу послужить на благо людям. Мне импонирует, что партия «Справедливая Россия» выступила за отмену пенсионной реформы, в пользу финансовой поддержки простых людей».

США и ЕС дали новое домашнее задание Украине по земельной реформе

Президент Владимир Зеленский публично подписал «земельный» закон, над которым парламент корпел несколько недель, – о дерегуляции в сфере земельных отношений. Оказалось, этого мало. США и Евросоюз объяснили, чего не хватает Украине для запуска рынка земли.

«Они ели землю», а земля – в смартфонеНа форуме «Украина 30» в понедельник, 24 мая, обсуждали земельную реформу. Президент Владимир Зеленский описал трудный путь к открытию рынка земли.

«Наконец, в апреле 2021 года, преодолев сумасшедшее сопротивление, тысячи правок законодательного спама от отдельных политических партий, не будем говорить, от каких… Верховная Рада наконец-то приняла последние законы, необходимые для полноценного старта прозрачного рынка земли«, – заявил глава государства.

Чтобы не быть голословным, Зеленский прямо на форуме подписал закон, который «коренным образом меняет отношения в сфере землеустройства и который называют Земельной конституцией, он отбирает у кабинетного чиновника функцию оформлять право на землю, которой он никогда даже в своей жизни в глаза не видел«.

Теперь же громады на местах, по его словам, получили в свою собственность более 2 млн га земли и возможность направлять средства от землепользования на свое развитие и благосостояние.

«[Тридцать лет] они обещали, даже ели землю на трибуне Верховной Рады Украины, пугали, что ее (землю) вагонами вывезут за границу«, – рассказал о трудностях реформы Владимир Зеленский.

С вводом портала геопространственных данных, по его словам, можно увидеть собственника каждого квадратного метра земли в Украине «просто на экране своего смартфона«.

Когда президент с форума отбыл, дискуссия продолжилась. И оказалось, рано Зеленский радовался, что все принято для рынка земли. Потому что принято не все.

«Остался еще один закон»Временная поверенная в делах США в Украине Кристина Квин назвала прорывным моментом в рыночном развитии страны отмену Верховной Радой моратория на продажу земли (сельхозназначения). «Собственники смогут более гибко управлять своей собственной землей«, – сказала она. Принятые за истекший год парламентом решения в земельной сфере, по ее мнению, дают возможность раскрыть земельный потенциал Украины и дать новые основания для процветания украинцев.

На этом «плюшки» закончились. Теперь мы должны сделать еще больше, чтобы реализовать эти законы, подчеркнула Кристина Квин. «Мы должны для небольших землевладельцев предоставить кредитные возможности. Нужно принять еще один закон, чтобы все могли принимать участие в бизнесе фермерских хозяйств, чтобы были гарантии против коррупции в этой сфере. Мы видим, что скоро рынок, действительно, откроет свои двери. И туда должны войти все участники. Это касается и международных партнеров«, – заявила она.

Если судить по выступлению Кристины Квин, Штаты в курсе, что многие украинцы остаются скептически настроенными. Этому, вероятно, способствовало 22 мая собрание инициативной группы по организации всеукраинского референдума по рынку земли. Одобренная участниками формулировка вопроса такова: «Поддерживаете ли вы запрет продажи земель сельхозназначения кому-либо, кроме государства Украина?»

Кристина Квин считает, нужно давать больше информации о состоянии земельного рынка, выстраивать общественное доверие и уверенность. «Очень важно, чтобы собственники земли, фермеры, члены союзов и громад имели уверенность в этом, – завершила она. – США готовы поддерживать Украину в реализации земельной реформы«. Эта поддержка, по словам Квин, может выразиться в помощи разработки алгоритма реализации реформы и устранении пробелов в законодательстве.

Эмо-привязка к черноземамВ ответ на свою позицию по земельной реформе США получили неожиданную реакцию Европы. Посол ЕС в Украине Матти Маасикас заявил: «Так нельзя рассматривать это важное событие! Мы упускаем из внимания очень важный эмоциональный аспект – связь, которую украинцы имеют со своей родной землей. И мы это видели в течение более чем 20 лет, когда не полностью функционировал рынок земли. Мы слышим политические нарекания, но надеемся, их можно преодолеть. Под руководством президента Владимира Зеленского удалось сделать то, что критически важно«.

По словам высокопоставленного европейца, земельная реформа даст возможность раскрыть огромный потенциал Украины.

«Вы имеете лучшие черноземы в мире! Вы можете накормить половину Европы. Эта реформа даст возможность вложить средства в страну, усилить местное самоуправление», – подчеркнул он.

Европейцев, если исходить из слов Маасикаса, особо вдохновляют электронные земельные аукционы: «Создаем земельный рынок, который даст возможность небольшим сельхозпроизводителям работать и зарабатывать. Они должны понять это и уметь использовать. Это будет фундаментальный камень развития«.

Однако и он подчеркнул – это только первый этап, нужно приложить еще много усилий, чтобы реализовать реформу. Особенно геопортал, который пришелся по вкусу Маасикасу.

Он наметил свое «домашнее задание» для Украины:

- постановления Кабмина и разработка программного обеспечения для их имплементации, в том числе автоматическая проверка лимита собственности на 100 га;

- комплексная программа оповещения собственников и пользователей об их правах и обязанностях;

- развитие общественного мониторинга продажи земли и всех операций, связанных с ней, для юридической помощи и для увеличения доверия со стороны социума;

- антикоррупционный аудит Госгеокадастра.

В отличие от США, европейский посол в Украине пообещал поддержку в конкретных суммах: 3 млн евро уже даны с 2017 года и еще 10 млн евро подоспеют к 2026 году.

Фермеров засеют евроНо это не все. Заместитель гендиректора главного директората Европейской комиссии по вопросам соседства и переговоров о расширении ЕС Катарина Матернова, включившись по видеосвязи из Брюсселя, пообещала еще 50 млн евро (через гранты) в течение двух лет фермерам, «чтобы помочь им финансировать покупку земли«.

И добавила еще пару пунктов к европейскому «домашнему заданию»:

- правильная система ипотеки;

- массивная информационная кампания, «чтобы опровергнуть дезинформацию о рынке земли«.

Министр агрополитики и продовольствия Роман Лещенко ответил слайдами во всю широкоформатную плазму форума. «Мы будем готовы дать государственную поддержку (фермерам) в рамках программы 5-7-9% и других формул компенсаций кредитной ставки«, – заверил он.

Основную часть своего выступления он отвел результатам аудита земель государственной собственности. Итак, 33 млн га в стране – под пашней. В течение 2018-2019 годов громады получили 1,7 млн га земли, в 2020-2021 годах – 2,3 млн га. «На балансе государства осталось 770 тыс. га земли под акты постоянного землепользования. И сейчас нам надо дать ответ на вопрос, что с ними делать?» – задался вопросом он. Министр предложил следующее:

- дальнейшая бесплатная приватизация;

- реализация через электронные земельные аукционы.

Остаются вопросы по землям других категорий. По словам Лещенко, во внутреннем офшоре в Украине – 8 млн га земель сельхозназначения. Что это значит? На этих землях что-то растет, затем продается через фирмы-«однодневки», из госбюджета они получают возмещение НДС, но валютную выручку выводят в офшоры.

Вдобавок 5 млн га – под чрезвычайно ценными недрами. «Когда мы говорим о литии или меди, ильменитах или нефтегазовых месторождениях, через бесплатную приватизацию все это выводилось в частные руки«, констатировал он.

Цифра побеждает всеКоренным образом ситуацию изменит «оцифровка» земли, итоги которой будут доступны каждому на портале Геопространственных данных.

«Чтобы мы имели полные данные, кто собственник и кто какие налоги платит с этой земли… В режиме реального времени мы будем видеть все: водные, лесные ресурсы, кто обрабатывает землю, сколько налогов уплачено, пространственное планирование, электросети, – у вас в смартфоне, открыто, в доступе. Мы видим геопортал открытых данных, как лучший ответ теневому взаимодействию. Мы просто открываем и показываем информацию обо всех собственниках 5 млн га земли: каким образом, как получали, с фамилиями и должностями. Вы увидите, как по 5-10 раз в области или в других районах получали земельные участки. Это тот этап и публичность, которые раз и навсегда закроют вопрос манипуляций«, – заверил Лещенко.

При этом преимущественное право арендаторов защищено. Право постоянного пользования для фермеров обеспечено. Кто с 1991 года получил землю и обрабатывает ее, могут ее выкупить по стоимости нормативно-денежной оценки.

А МинАПК полноценно работает. По его словам, есть сформированный бюджет, есть штат и команда, которую в ближайшее время мы презентуем всей стране.

«Все будет агро»В качестве «плюшки» для украинских граждан будет экономический паспорт с доходами от земли (2 га) и недр, если ты не использовал свое право на приватизацию. А если использовал, – спецналогообложение. Для нарушителей – возбуждение уголовных дел, срока давности по которым, отметил Лещенко, нет, и публичность.

Приоритеты МинАПК такие:

- Орошение. «Сегодня КМУ примет постановление о создании Госагентства мелиорации и рыбного хозяйства, которым вопросы орошения раз и навсегда закреплены за Минагро», – отметил Лещенко.

- Государственный аграрный реестр, всю господдержку вывести онлайн, доступное цифровое решение для аграриев.

- Спутниковый земельный мониторинг. «Мы увидим реальный урожай в Украине«, «все будет агро Украина!»

Достижения не остались незамеченными.

«И Роман Лещенко – еще один двигатель (наряду с Зеленским) этой чрезвычайно важной реформы», – отметил Матти Маасикас.

«Черный лебедь» светлого будущегоДалее дискуссия ушла в детали. Западных партнеров сильно беспокоит внутреннее сопротивление земельной реформе в Украине. До такой степени, что они озвучивают свои сомнения открыто. Слаженного ответа на эту угрозу внешние партнеры не наработали, «черный лебедь» может сдетонировать неожиданно, а уровень доверия к официальной информации вряд ли гарантирует успех просветительской кампании насчет земреформы.

Заметна и разница в понимании реформ у США и Евросоюза. Европейцы делают ставки на маленького фермера и ожидают рынок по европейскому образцу. Американцев, судя по словам Кристины Квин, больше интересует земля как финансовый актив, а также особенности ее рыночного оборота (торговля). Украинская сторона бьет на ломку теневых схем, которые, как вырвалось у Лещенко, «всех устраивали«. Президент Владимир Зеленский ожидает существенного пополнения местных бюджетов земельными доходами, что автоматически означает увеличение доходов государственного бюджета (через сокращение субвенций и дотаций).

Чьи ожидания в итоге сбудутся, увидим в июле.

Подпишитесь на ежедневную еmail-рассылку от создателей газеты номер 1 в Украине. Каждый вечер в вашей почте самое важное, эксклюзивное и полезное. Подписаться.

Философия И Дорога Под Шагами Идущего К Реке Терминальное Чтиво podcast

Турбо-подкаст в классическом парном формате: Мастридер + Фарсайт. Обсуждаем, зачем изучать философию и как к ней подступиться, а ещё наших любимых философов и мастриды из этой сферы: от Древнего Китая до современной России.

Один из самых душевных и самых философских выпусков. Бонус — сразу 4 фристайла в разных частях подкаста.

Подкаст «Хватит ржать, господа!»: https://podcast.ru/1527260899

Студия ФАБУМА РЕКОРДС: https://instagram.com/fabuma_records

Мастриды в VK: https://vk.com/mustreads

Мастриды в Телеграме: https://t.me/mustreads

Маствотч в Телеграме: https://t.me/mustwatch

Мой инст: https://instagram.com/mustreader

Александр Фарсайт: https://instagram.com/ledaomega https://t.me/prostopushka https://vk.com/alexander_farsight

Сотрудничество: [email protected]

Поддержите нас на Patreon: https://patreon.com/mustreader

Книги:

«Лунь Юй»: https:/labirint.ru/books/674140/?p=28782

«Диалоги. Апология Сократа»: https://book24.ru/r/dfEkK

«Государство»: https://book24.ru/r/EkisO

«К себе»: https://book24.ru/r/okwHM

«Книга Перемен»: https://ozon.ru/product/kniga-peremen-138526068/

«Государь»: https://book24.ru/r/Ohgcz

«Искусство войны»: https://book24.ru/r/zMpZG

«Тибетская книга мертвых»: https://book24.ru/r/bpeUH

«Дзен и искусство ухода за мотоциклом»: https://ozon.ru/product/dzen-i-iskusstvo-uhoda-za-mototsiklom-136775548/

«Исповедь»: https://book24.ru/r/Wovuf

«Дидахе»: https://ozon.ru/product/didahe-put-zhizni-zolotye-pravila-hristianstva-262233553/

«Философия и религия»: https://ozon.ru/product/filosofiya-religii-komplekt-iz-2-knig-gegel-georg-vilgelm-fridrih-213107876/

«Закат Европы»: https://labirint.ru/books/706353/?p=28782

«Вырождение»: https://ozon.ru/product/vyrozhdenie-175572785/

«Истоки и смысл русского коммунизма»: https://book24.ru/r/WDHhf

«Негативная диалектика»: https://labirint.ru/books/322273/?p=28782

«Чапаев и пустота»: https://book24.ru/r/qYZPu

Таймкоды:

00:00 — Вступление

00:45 — Первый фристайл

04:02 — Первый инсайт

06:00 — Немного философии

09:55 — Дзен-буддизм и коаны

14:35 — Сходство коанов и вопросов к Конфуцию

16:03 — Сравнение развития философии в разных уголках древнего мира

18:09 — Хаотичный подход к литературе

20:13 — Иррациональные методы постижения глубины

22:25 — Философствование о философии

23:45 — Дружеская рекомендация

24:45 — На небесах только и разговоров, что о море

26:45 — Невозможность ничегонеделания

28:45 — Тизер курса и приключений Фарсайта

30:13 — Как правильно читать Толкина?

31:24 — Как правильно слушать Терминальное чтиво?

34:30 — «Эхо Москвы» в Кирове и Фарсайт

35:57 — Бизнес, философия и остальные сферы жизни

39:17 — Третья стадия увлечения философией

40:05 — Колосс Родосский и гребки сёрфера-философа

43:24 — Второй фристайл

46:08 — Первый гребок. Стоики

48:58 — Визуализация жизни древнего римлянина

55:04 — «К себе» — самый значимый труд из написанных на латыни?

58:36 — Блаженный Августин как блогер

1:02:21 — Философовские и околофилософские труды

1:04:14 — Кому покровительствует Блаженный Августин?

1:05:44 — Следующий гребок

1:07:33 — Конфуций — учитель, приходящий с годами

1:10:44 — «Лунь Юй»

1:13:41 — Благородный муж должен…

1:16:14 — Современные философы

1:19:42 — Третий фристайл (мощнейший!)

1:24:09 — Образование в МГИМО

1:24:54 — Прекрасная Россия будущего

1:27:17 — Откусывай куски и делай гребки

1:29:24 — Философские мастриды от Фарсайта и Мастридера

1:40:24 — Четвёртый фристайл

COVID-19 влияет на экономику подпольных технологий, также

COVID-19 влияет не только на корпоративные ИТ-бюджеты и бюджеты безопасности. Подпольная экономика даркнета тоже находится в постоянном движении.

В то время как некоторые подпольные сайты и сайты, посвященные киберпреступности, охотно набирают и нанимают модераторов, чтобы помочь навести порядок и поддерживать заведомо недисциплинированные сайты и их пользователей, другие мошенники изо всех сил пытаются сохранить свои незаконные схемы на плаву, по мнению исследователей безопасности.

Трудно найти конкретную статистику о том, как работают подпольная киберпреступная экономика и экономика даркнета, но специалисты по безопасности считают, что эти киберпреступные рынки могут колебаться во многом так же, как и законная наземная экономика. В то время как некоторые профессиональные навыки остаются востребованными на этих рынках во время пандемии, другие стремятся к актуальности.

Отчет, опубликованный 18 июня охранной фирмой Digital Shadows, дает представление о теневой экономике в переходном состоянии, когда некоторые подпольные предприятия активно нанимают сотрудников из-за спроса.Например, исследователи обнаружили, что англоязычный форум по борьбе с киберпреступностью под названием Nulled активно набирает двух новых «модераторов судебных разбирательств», чтобы помочь нынешней команде справиться с недавним ростом сайта.

Администратор сайта Nulled также сообщил, что подпольное сообщество «быстро росло во время COVID-19», согласно отчету. Согласно отчету, в апреле аналогичное сообщение для помощи модераторам было обнаружено на англоязычном киберпреступном сайте CrackedTO.

«Модераторы сейчас востребованы, потому что на многих форумах наблюдается значительный рост числа участников и уровня активности», — сказал Dice Алекс Гиракхоо, руководитель группы исследования угроз Digital Shadows.«Эти форумы связывают это увеличение с пандемией коронавируса. Вероятно, у злоумышленников было больше времени, поскольку другие варианты реальной деятельности были ограничены, или люди, потерявшие работу или заработок в реальной жизни, стремятся к киберпреступности, чтобы заработать больше денег ».

Модератор Работа процветаетОтчет Digital Shadows показывает, что модераторы сайтов, как правило, востребованы крупными подпольными форумами киберпреступников, поскольку они выполняют жизненно важный список функций, включая обеспечение соблюдения правил форума, выдачу предупреждений или запретов участникам после нарушения правил, ответы на вопросы пользователей форума и иногда обеспечение осуществления платежей.

Пандемия COVID-19, которая вызвала волну киберпреступников по всему миру (по данным ФБР), помогла этим сообществам даркнета расти. Это означало бум набора и найма, а также рост некоторых подпольных сайтов, которые стали еще более непослушными, чем обычно.

«Как и на любом форуме, с новыми пользователями вы будете иметь дело с теми же проблемами, незнанием сайта и его правил, например, что вы можете и что не можете делать», — Джеймс Мэннинг, инженер Panda Security. — сказала Дайс.«Сюда могут входить сообщения и запросы в неправильном месте, межфорумные конфликты, эго и поездки власти. Если пользовательская проверка не проводится, может возникнуть приток спама и вредоносных программ, с которыми также необходимо бороться. Если вы управляете торговой площадкой через один из этих форумов, вы хотите убедиться, что вы удерживаете и привлекаете пользователей, а это требует обслуживания ».

В то же время COVID-19 означает, что люди с определенными навыками остаются востребованными, и они приходят на эти сайты в поисках способов заработать деньги или продать эти способности другим.

К навыкам, наиболее востребованным сейчас, относятся те, кто может предоставлять функции распределенного отказа в обслуживании (DDoS), те, кто знает, как разрабатывать вредоносные программы и эксплойты, и те, кто обладает определенными навыками программирования высокого уровня, согласно Digital Тени.

В неспокойные времена процветают не только такие подземные объекты. Beazley Breach Response Services, подразделение глобальной страховой компании Beazley, обнаружило, что в период с четвертого квартала 2019 года по первый квартал 2020 года количество атак с использованием программ-вымогателей увеличилось на 25 процентов из-за атак, использующих COVID-19.Поскольку некоторые требования выкупа могут достигать миллионов долларов, эти искушенные хакеры также наблюдали за ростом их операций.

Аналитики, однако, отмечают, что по мере развития пандемии COVID-19 и открытия некоторых секторов мировой экономики потребности в теневой экономике также изменятся.

«Киберпреступники, чьи типичные методы были нарушены, вероятно, смогут возобновить свою прежнюю работу при условии, что они смогут остаться на плаву во время спада и их бывшие клиенты вернутся», — сказал Гиракху.«Форумы, на которых наблюдается рост, связанный с коронавирусом, теперь сталкиваются с задачей убедить своих новых пользователей оставаться на сайте, поскольку реальные обязательства снова начинают накапливаться и требуют больше их времени. Тем пользователям, которые разработали конкретные угрозы и методы атак, связанные с коронавирусом, необходимо будет адаптировать свои методологии и найти другой контекст для атаки ».

Эти времена — переменыВ то время как Digital Shadows смогла отследить рост найма модераторов и рост спроса на определенные навыки, другие части подпольной киберпреступной экономики после COVID-19 потерпели крах.

Сюда входят те злоумышленники, которые нацелены на глобальную туристическую индустрию, поскольку почти все отпуска и командировки прекратились после марта. Кроме того, те, кто работает в качестве «денежных мулов», собирающих деньги, полученные незаконным путем, от имени киберпреступников, лишились средств к существованию, поскольку передвижение было ограничено, а многие банки закрыли свои отделения.

Кроме того, число киберпреступников, которые полагались на глобальную систему доставки для доставки товаров своим клиентам, за последние несколько месяцев сократилось.Третьи были преодолены стрессом.

«Ходили даже слухи, что один русскоязычный форум киберпреступников, Migalki, был закрыт из-за того, что его администратор из Италии сломался из-за того, что многие члены семьи умерли от коронавируса», — сказал Гиракху.

Посетите наш ресурсный центр по COVID-19, цель которого — предоставить техническому сообществу самую лучшую и самую свежую информацию о новом коронавирусе.

Джей Я.Ли на пороге выхода из тени отца

Breadcrumb Trail Links

- PMN Technology

- PMN Business

Автор статьи:

Дата публикации:

16 января 2021 • 16 января 2021 • 3 минуты на чтение • Присоединяйтесь к разговоруСодержание статьи

СЕУЛ — В течение многих лет проблемы с законом омрачали вице-председателя Samsung Electronics Джея Ли, когда он стоял на пороге того, чтобы выйти из тени своего отца и сделать себе имя как лидер мирового технологического гиганта.

В понедельник ему грозит приговор по обвинению во взяточничестве, которое может отвлечь его от крупнейшего в мире производителя смартфонов и микросхем памяти, поскольку он стремится обогнать конкурентов в таких областях, как контрактное производство микросхем и искусственный интеллект (ИИ).

«Samsung стоит на распутье», — сказал Пак Джу-гун, руководитель отдела исследований CEO Score. «COVID-19 ускорил изменения, и другие бизнес-лидеры третьего поколения (корейские) агрессивно вторгаются в новый бизнес».

Парк привел инициативу Hyundai в области электромобилей и совместное предприятие LG с Magna в качестве примеров амбициозных инициатив, реализуемых внуками основателей этих конгломератов.

«Но Samsung не увидела серьезных изменений в новом бизнесе, таком как искусственный интеллект, с момента приобретения Harman в 2016 году, за исключением увеличения литейного бизнеса из-за продолжающегося юридического риска. В ближайшие несколько лет будет решено, станет ли Samsung, скажем, компанией, занимающейся глобальными платформами, или останется производителем оборудования », — сказал он.

Ли, 52 года, де-факто возглавляет Samsung Electronics с тех пор, как его отец, Ли Кун Хи, был госпитализирован после сердечного приступа в 2014 году.

Реклама

Это объявление еще не загружено, но ваша статья продолжается ниже .

Содержание статьи

Ли-старший умер в октябре, но занимаемое им председательство еще не заполнено, и, по мнению аналитиков, главной причиной была неуверенность, вызванная проблемами его сына с законом.

Вице-председатель правления с 2012 года, Ли еще предстоит добиться успеха — как это сделал его отец — в создании бизнеса полупроводников, который теперь приносит половину прибыли Samsung Electronics.

На фоне мер, направленных на обеспечение его преемственности, Ли боролся с обвинениями в правонарушениях, в том числе на год тюремного заключения в 2017–2018 годах по делу о взяточничестве с участием президента Пак Кын Хе, подвергшего импичменту.

ФЛАГМАНСКИЕ ПРЕДПРИЯТИЯ

Одним из направлений деятельности Ли является бизнес Samsung по производству микросхем, не связанных с памятью, включая контрактное производство микросхем, призывая персонал «создать новую легенду».

Samsung планирует инвестировать 133 триллиона вон (121,47 миллиарда долларов) в микросхемы без памяти до 2030 года, чтобы стать №1, в том числе в контрактном производстве микросхем, где ее рыночная доля 17% является далекой секундой по сравнению с 54% TSMC, занимающей первое место в мире. , сообщает TrendForce.

Samsung также рекламировала умение Ли заключать сделки, выиграв 6 долларов.6-миллиардный контракт с Verizon в прошлом году, описывающий бизнес сетевого оборудования — все еще небольшой по сравнению с такими конкурентами, как Huawei — в качестве ключевой области бизнеса.

Ли также необходимо иметь дело с уплатой налога на наследство, чтобы сохранить контроль над технологическим гигантом. С тех пор как Ли Кун Хи скончался, ожидается, что его семье потребуется около 11 триллионов вон (10,05 миллиарда долларов) налога на наследство, чтобы унаследовать только его перечисленные акции.

Объявление

Это объявление еще не загружено, но ваша статья продолжается ниже.

Содержание статьи

И ему предстоит отдельное судебное разбирательство по подозрению в мошенничестве в бухгалтерском учете и манипулировании ценами на акции в связи со слиянием в 2015 году, которое помогло ему получить больший контроль над Samsung Electronics.

«КОМПАНИЯ СУПЕРКЛАССА»

Городской, сдержанный и застенчивый в СМИ, Ли в последнее время после освобождения из-под стражи проявлял расслабленность на публике.

Он был сфотографирован обедающим в кафетериях для персонала, делающим селфи с сотрудниками и ярко улыбающимся, когда президент Мун Чжэ Ин посетил рабочее место Samsung в апреле 2019 года.

В мае он заявил, что не передаст права управления своим детям, и извинился за поведение руководителей, уличенных в саботаже деятельности профсоюзов.

«Настоящая компания суперкласса — это устойчивая компания… Я хочу создать новый Samsung», — сказал Ли в своем заключительном заявлении в суде в декабре. (1 доллар = 1094,8900 вон)

(Отчетность Джойс Ли. Редактирование Джерри Дойла)

Поделитесь этой статьей в своей социальной сети

Реклама

Это объявление еще не загружено, но ваша статья продолжается ниже.

Подробный отчет об инновационной экономике от The Logic, предоставленный вам в партнерстве с Financial Post.

Главные новости Financial Post

Подпишитесь, чтобы получать ежедневные главные новости от Financial Post, подразделения Postmedia Network Inc.

Нажимая кнопку подписки, вы соглашаетесь на получение вышеуказанного информационного бюллетеня от Postmedia Network Inc. может отказаться от подписки в любое время, щелкнув ссылку для отказа от подписки в нижней части наших электронных писем.Postmedia Network Inc. | 365 Bloor Street East, Торонто, Онтарио, M4W 3L4 | 416-383-2300Спасибо за регистрацию!

Приветственное письмо уже готово. Если вы его не видите, проверьте папку нежелательной почты.

Следующий выпуск главных новостей Financial Post скоро будет в вашем почтовом ящике.

Комментарии

Postmedia стремится поддерживать живой, но гражданский форум для обсуждения и поощрять всех читателей делиться своим мнением о наших статьях.На модерацию комментариев может потребоваться до часа, прежде чем они появятся на сайте. Мы просим вас, чтобы ваши комментарии были актуальными и уважительными. Мы включили уведомления по электронной почте — теперь вы будете получать электронное письмо, если получите ответ на свой комментарий, есть обновление в цепочке комментариев, на которую вы подписаны, или если пользователь, на которого вы подписаны, комментарии. Посетите наши Принципы сообщества для получения дополнительной информации и подробностей о том, как изменить настройки электронной почты.

Статистика использования и доходов Discord (2021)