Способы заражения компьютера вирусом: факты и часто задаваемые вопросы

факты и часто задаваемые вопросы

Пользователи компьютеров Windows и Mac, смартфонов и планшетов находятся под постоянно растущей угрозой, исходящей от компьютерных вирусов и вредоносных программ. Принятие мер означает понимание того, с чем вы столкнулись. Рассмотрим основные типы вредоносных программ и их последствия.

Краткий обзор

Термин «вредоносное ПО» используется для описания любой вредоносной программы на компьютере или мобильном устройстве. Эти программы устанавливаются без согласия пользователей и могут вызывать ряд неприятных последствий, таких как снижение производительности компьютера, извлечение из системы персональных данных пользователя, удаление данных или даже воздействие на работу аппаратных средств компьютера. Поскольку киберпреступники придумывают все более сложные способы проникновения в системы пользователей, рынок вредоносных программ существенно расширился. Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

Давайте рассмотрим некоторые из наиболее распространенных типов вредоносных программ, которые можно встретить в интернете.

1. Вирусы

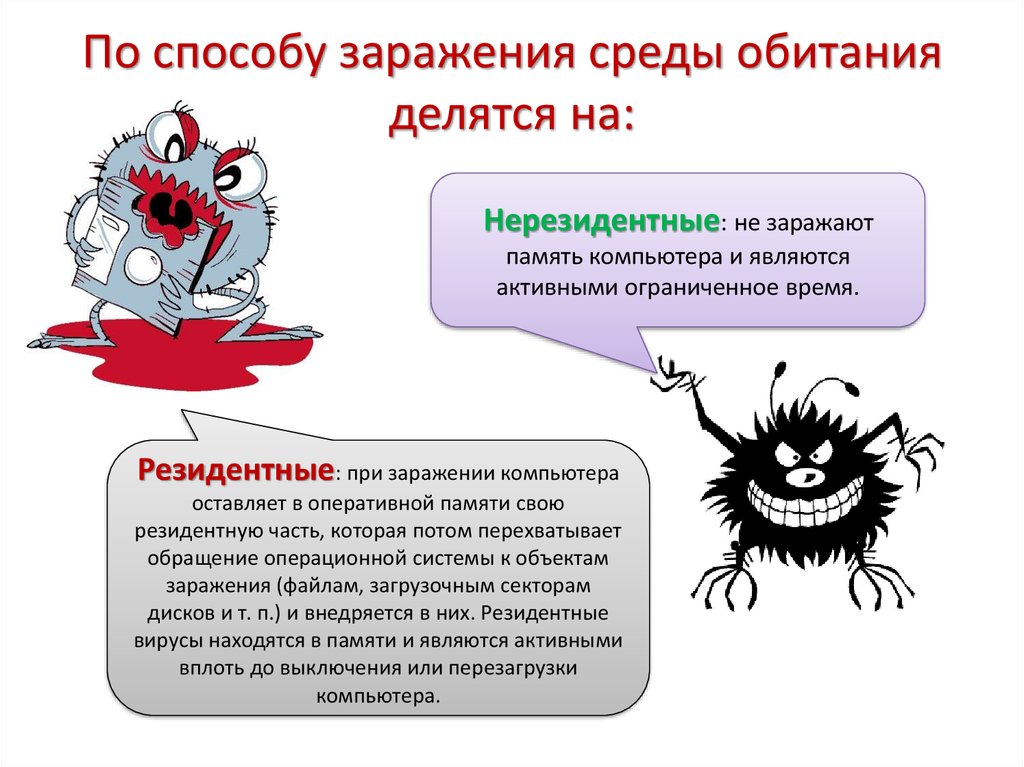

Компьютерные вирусы получили свое название за способность «заражать» множество файлов на компьютере. Они распространяются и на другие машины, когда зараженные файлы отправляются по электронной почте или переносятся пользователями на физических носителях, например, на USB-накопителях или (раньше) на дискетах. По данным Национального института стандартов и технологий (NIST) , первый компьютерный вирус под названием «Brain» был написан в 1986 году двумя братьями с целью наказать пиратов, ворующих ПО у компании. Вирус заражал загрузочный сектор дискет и передавался на другие компьютеры через скопированные зараженные дискеты.

2. Черви

В отличие от вирусов, червям для распространения не требуются вмешательства человека: они заражают один компьютер, а затем через компьютерные сети распространяются на другие машины без участия их владельцев. Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

Используя уязвимости сети, например, недостатки в почтовых программах, черви могут отправлять тысячи своих копий и заражать все новые системы, и затем процесс начинается снова. Помимо того, что многие черви просто «съедают» системные ресурсы, снижая тем самым производительность компьютера, большинство из них теперь содержит вредоносные «составляющие», предназначенные для кражи или удаления файлов.

3. Рекламное ПО

Одним из наиболее распространенных типов вредоносных программ является рекламное ПО. Программы автоматически доставляют рекламные объявления на хост-компьютеры. Среди разновидностей Adware — всплывающие рекламные объявления на веб-страницах и реклама, входящая в состав «бесплатного» ПО. Некоторые рекламные программы относительно безвредны, в других используются инструменты отслеживания для сбора информации о вашем местонахождении или истории посещения сайтов и вывода целевых объявлений на экран вашего компьютера. BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

BetaNews сообщил об обнаружении нового типа рекламного ПО, который может отключить антивирусную защиту. Поскольку Adware устанавливается с согласия пользователя, такие программы нельзя назвать вредоносными: обычно они идентифицируются как «потенциально нежелательные программы».

4. Шпионское ПО

Шпионское ПО делает то, что предполагает его название — следит за вашими действиями на компьютере. Оно собирает информацию (например, регистрирует нажатия клавиш на клавиатуре вашего компьютера, отслеживает, какие сайты вы посещаете и даже перехватывает ваши регистрационные данные), которая затем отправляется третьим лицам, как правило, киберпреступникам. Оно также может изменять определенные параметры защиты на вашем компьютере или препятствовать сетевым соединениям. Как пишет TechEye, новые типы шпионских программ позволяют злоумышленникам отслеживать поведение пользователей (естественно, без их согласия) на разных устройствах.

5. Программы-вымогатели

Программы-вымогатели заражают ваш компьютер, затем шифруют конфиденциальные данные, например, личные документы или фотографии, и требуют выкуп за их расшифровку. Если вы отказываетесь платить, данные удаляются. Некоторые типы программ-вымогателей могут полностью заблокировать доступ к вашему компьютеру. Они могут выдавать свои действия за работу правоохранительных органов и обвинить вас в каких-либо противоправных поступках. В июне 2015 года в Центр приёма жалоб на мошенничество в Интернете при ФБР обратились пользователи, сообщившие о финансовых потерях на общую сумму 18 000 000 долларов в результате деятельности вируса-вымогателя CryptoWall.

6. Боты

Боты — это программы, предназначенные для автоматического выполнения определенных операций. Они могут использоваться для легитимных целей, но злоумышленники приспособили их для своих вредоносных целей. Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами — красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

Проникнув в компьютер, боты могут заставить его выполнять определенные команды без одобрения или вообще без ведома пользователя. Хакеры могут также пытаться заразить несколько компьютеров одним и тем же ботом, чтобы создать бот-сеть, которая затем будет использоваться для удаленного управления взломанными машинами — красть конфиденциальные данные, следить за действиями жертвы, автоматически распространять спам или запускать разрушительные DDoS-атаки в компьютерных сетях.

7. Руткиты

Руткиты позволяют третьей стороне получать удаленный доступ к компьютеру и управлять им. Эти программы используются IT-специалистами для дистанционного устранения сетевых проблем. Но в руках злоумышленников они превращаются в инструмент мошенничества: проникнув в ваш компьютер, руткиты обеспечивают киберпреступникам возможность получить контроль над ним и похитить ваши данные или установить другие вредоносные программы. Руткиты умеют качественно маскировать свое присутствие в системе, чтобы оставаться незамеченными как можно дольше. Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

Обнаружение такого вредоносного кода требует ручного мониторинга необычного поведения, а также регулярного внесения корректировок в программное обеспечение и операционную систему для исключения потенциальных маршрутов заражения.

8. Троянские программы

Более известные как троянцы, эти программы маскируются под легитимные файлы или ПО. После скачивания и установки они вносят изменения в систему и осуществляют вредоносную деятельность без ведома или согласия жертвы.

9. Баги

Баги — ошибки в фрагментах программного кода — это не тип вредоносного ПО, а именно ошибки, допущенные программистом. Они могут иметь пагубные последствия для вашего компьютера, такие как остановка, сбой или снижение производительности. В то же время баги в системе безопасности — это легкий способ для злоумышленников обойти защиту и заразить вашу машину. Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Обеспечение более эффективного контроля безопасности на стороне разработчика помогает устранить ошибки, но важно также регулярного проводить программные корректировки, направленные на устранение конкретных багов.

Мифы и факты

Существует ряд распространенных мифов, связанных с компьютерными вирусами:

- Любое сообщение об ошибке компьютера указывает на заражение вирусом. Это неверно: сообщения об ошибках также могут быть вызваны ошибками аппаратного или программного обеспечения.

- Вирусам и червям всегда требуется взаимодействие с пользователем. Это не так. Для того чтобы вирус заразил компьютер, должен быть исполнен код, но это не требует участия пользователя. Например, сетевой червь может заражать компьютеры пользователей автоматически, если на них имеются определенные уязвимости.

- Вложения к электронным письмам от известных отправителей являются безопасными.

Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены.

Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены. - Антивирусные программы могут предотвратить заражение. Со своей стороны, поставщики антивирусного ПО делают все возможное, чтобы не отставать от разработчиков вредоносных программ, но пользователям обязательно следует установить на своем компьютере комплексное защитное решение класса Internet security, который включает в себя технологии, специально предназначенные для активного блокирования угроз. Даже при том, что 100-процентной защиты не существует. Нужно просто осознанно подходить к обеспечению собственной онлайн-безопасности, чтобы уменьшить риск подвергнуться атаке.

- Вирусы могут нанести физический ущерб вашему компьютеру. Что если вредоносный код приведет к перегреву компьютера или уничтожит критически важные микрочипы? Поставщики защитных решений неоднократно развенчивали этот миф — такие повреждения просто невозможны.

Между тем, рост количества устройств взаимодействующих друг с другом в Интернете Вещей (IoT), открывает дополнительные интересные возможности: что если зараженный автомобиль съедет с дороги, или зараженная «умная» печь продолжит нагреваться, пока не случится превышение нормальной нагрузки? Вредоносного ПО будущего может сделать такой физический ущерб реальностью.

У пользователей есть ряд неправильных представлений о вредоносных программах: например, многие считают, что признаки заражения всегда заметны и поэтому они смогут определить, что их компьютер заражен. Однако, как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения.

Tweet: Как правило, вредоносное ПО не оставляет следов, и ваша система не будет показывать каких-либо признаков заражения. Твитни это!

Так же не стоит верить, что все сайты с хорошей репутацией безопасны. Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные — фотографии, документы и файлы — не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Они также могут быть взломаны киберпреступниками. А посещение зараженного вредоносным кодом легитимного сайта – еще большая вероятность для пользователя расстаться со своей личной информацией. Именно это, как пишет SecurityWeek, произошло с Всемирным банком. Также многие пользователи считают, что их личные данные — фотографии, документы и файлы — не представляют интереса для создателей вредоносных программ. Киберпреступники же используют общедоступные данные для того, чтобы атаковать отдельных пользователей, или собрать информацию, которая поможет им создать фишинговые письма, чтобы проникнуть во внутренние сети организаций.

Стандартные методы заражения

Итак, как же происходит заражение компьютерными вирусами или вредоносными программами? Существует несколько стандартных способов. Это ссылки на вредоносные сайты в электронной почте или сообщениях в социальных сетях, посещение зараженного сайта (известного как drive-by загрузка) и использование зараженного USB-накопителя на вашем компьютере. Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Уязвимости операционной системы и приложений позволяют злоумышленникам устанавливать вредоносное ПО на компьютеры. Поэтому для снижения риска заражения очень важно устанавливать обновления для систем безопасности, как только они становятся доступными.

Киберпреступники часто используют методы социальной инженерии, чтобы обманом заставить вас делать что-то, что угрожает вашей безопасности или безопасности вашей компании. Фишинговые сообщения являются одним из наиболее распространенных методов. Вы получаете на вид абсолютно легитимное электронное сообщение, в котором вас убеждают загрузить зараженный файл или посетить вредоносный веб-сайт. Цель хакеров — написать сообщение так, чтобы вы нашли его убедительным. Это может быть, например, предупреждение о возможном вирусном заражении или уведомление из вашего банка или сообщение от старого друга.

Конфиденциальные данные, такие как пароли, являются главной целью киберпреступников. Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет — «Пицца».

Помимо использования вредоносных программ для перехвата паролей в момент их ввода, злоумышленники также могут собирать пароли с веб-сайтов и других компьютеров, которые они взломали. Вот почему так важно использовать уникальный и сложный пароль для каждой учетной записи. Он должен состоять из 15 и более символов, включающих буквы, цифры и специальные символы. Таким образом, если киберпреступникам удастся взломать один аккаунт, они не получат доступ ко всем вашим учетным записям. К сожалению, большинство пользователей имеют очень слабые пароли: вместо того, чтобы придумать труднодоступную комбинацию, они обращаются к standby-паролям типа «123456» или «Password123», которые преступники легко подбирают. Даже контрольные вопросы не всегда могут служить эффективной защитой, потому что многие люди дают один и тот же ответ на вопрос «Ваше любимая еда?», например, если вы находитесь в Соединенных Штатах, то почти наверняка ответ будет — «Пицца».

Признаки заражения

w3.org/1999/xhtml»>Хотя большинство вредоносных программ не оставляет никаких явных следов, и ваш компьютер работает нормально, иногда все же можно заметить признаки возможного заражения. Самый первый из них — снижение производительности, т.е. процессы происходят медленные, загрузка окон занимает больше времени, в фоновом режиме работают какие-то случайные программы. Еще одним настораживающим признаком может считаться измененных домашних интернет-страниц в вашем браузере или более частое, чем обычно, появление всплывающих объявлений. В некоторых случаях вредоносное ПО даже может влиять на базовые функции компьютера: не открывается Windows, нет подключения к Интернету или доступа к более высокоуровневым функциям управления системой более высокого уровня. Если вы подозреваете, что ваш компьютер может быть заражен, немедленно произведите проверку системы. Если заражение не обнаружено, но вы все еще сомневаетесь, получите второе мнение — запустите альтернативный антивирусный сканер.- Как работают компьютерные вирусы?

- Как вредоносные программы проникают в системы

- Кто создает вредоносные программы?

- Обнаружение вредоносных программ и эксплойтов

Пути заражения компьютера вредоносными программами

Ниже приведены наиболее распространенные случаи заражения устройств вредоносными программами.

Письма со спамом

Авторы вредоносных программ часто пытаются обманным умыслом скачать вредоносные файлы. Это может быть письмо с вложенным файлом, который описывается как уведомление о доставке, возврат налогового платежа или счет по купленному билету. В письме может быть сказано, что необходимо открыть вложение, чтобы получить отправление или деньги.

Если вы откроете вложение, то на ваш компьютер будет установлена вредоносная программа.

Иногда вредоносное письмо легко заметить: в нем может быть орфографические и грамматические ошибки, или оно может быть отправлено с незнакомого электронного адреса. Тем не менее, эти письма могут выглядеть и так, будто их отправила настоящая компания или знакомый вам человек. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для отправки вредоносной нежелательной почты на все адреса, найденные в списке контактов.

Чтобы снизить вероятность заражения устройства:

-

Если вы не уверены, что знаете отправителя, или что-то кажется подозрительным, не открывайте письмо.

-

Никогда не щелкать в сообщении электронной почты непредвиденное сообщение.

Если кажется, что оно принадлежит к вашей организации или вашей организации, которая, по вашему мнению, является законной, откройте веб-браузер и перейдите на веб-сайт организации из своего сохраненного избранного или из поиска в Интернете.

-

Не открывайте вложение в сообщении электронной почты, которое вы не ожидали, даже если оно отправлено от человека, который вам доверяет.

Дополнительные сведения см. в статье Защита от фишинга.

В Microsoft OneDrive встроена система защиты от атак программ-шантажистов. Дополнительные данные см. в этой теме.

Вредоносные Office макрос

Microsoft Office включает в себя мощный язык сценариев, позволяющий разработчикам создавать дополнительные инструменты, которые помогут вам работать продуктивнее.

Если вы откроете файл Office и увидите такое уведомление:

не в enable that content unless you’re certain you know exactly what it does, even if the file appears to come from someone you trust.

Предупреждение: Злоумышленники могут сообщить вам о том, что с вас будут взиматься плата за службу, на которую вы никогда не подписаны. Когда вы свяжитесь с ним, чтобы сообщить вам, что для отмены службы вам нужно просто скачать Excel файл, который они предоставляют, и упростят некоторые сведения. Если скачать и открыть файл, Excel вы увидите предупреждение выше. Если выбрать включить содержимое, запустится вредоносный макрос и заражает вашу систему.

Ни одна законная компания никогда не задаст вам Office, чтобы отменить службу. Если кто-то попросит вас, просто повесь трубку. Это мошенническое решение, и вам не нужно отменять службу.

Если кто-то попросит вас, просто повесь трубку. Это мошенническое решение, и вам не нужно отменять службу.

Дополнительные информацию о том, как управлять запуском макроса на устройстве, см. в Office файлах.

Зараженные съемные носители

Многие вредоносные программы распространяются, заражая съемные носители, такие как USB-устройства флэш-памяти или внешние жесткие диски. Вредоносная программа может автоматически установиться при подключении зараженного носителя к компьютеру.

Ниже приведены рекомендации, которые помогут защититься от этого типа заражения.

Во-первых, необходимо очень осторожно относиться к USB-устройствам, которые вам не принадлежат. Если вы нашли USB-устройство, которое предположительно было утеряно или выброшено, не подключайте его к компьютеру с важными данными. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в общественных местах, рассчитывая, что кто-нибудь их найдет и подключит к компьютеру.

Совет: Это называется «USB-drop attack».

Если не подключать это устройство, вы не сможете заразить компьютер. Если вы обнаружили, что USB-накопитель просто затерялся, посмотрите, есть ли ближайший регистратор или потерянный и найденный, что его можно сдать.

Во-вторых, если вы подключили неизвестное съемное устройство к компьютеру, незамедлительно выполните его сканирование.

Вместе с другим программным обеспечением

Некоторые вредоносные программы могут устанавливаться одновременно с другими скачанными программами. К таким программам относится программное обеспечение со сторонних веб-сайтов или файлы, передаваемые через одноранговые сети.

Кроме того, некоторые программы могут устанавливать другое ПО, которое Майкрософт определяет как потенциально нежелательные программы. К такому ПО могут относиться панели инструментов или программы, отображающие дополнительную рекламу при просмотре веб-страниц. Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Как правило, вы можете отказаться от установки такого дополнительного программного обеспечения, сняв флажок в процессе установки. Безопасность Windows защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы для генерирования программных ключей (генераторы ключей) часто параллельно устанавливают вредоносные программы. Средства обеспечения безопасности Майкрософт обнаруживают вредоносные программы на более чем половине компьютеров с установленными генераторами ключей.

Чтобы избежать установки вредоносных программ или потенциально нежелательных программ, выполните следующее.

-

Скачивайте программное обеспечение только с официального веб-сайта его поставщика.

org/ListItem»>

Внимательно читайте информацию об устанавливаемом программном обеспечении, прежде чем нажимать кнопку «ОК».

Взломанные или скомпрометированные веб-страницы

Вредоносные программы могут использовать известные программные уязвимости для заражения компьютера. Уязвимость — это брешь в программном обеспечении, через которую вредоносные программы могут получить доступ к компьютеру.

При попытке перейти на веб-сайт он может попытаться использовать уязвимости в веб-браузере, чтобы заражать компьютер вредоносными программами. Это может быть вредоносный веб-сайт или обычный веб-сайт, который был взломан или скомпрометирован.

Именно поэтому очень важно поддерживать все программное обеспечение, особенно веб-браузер, в актуальном состоянии и удалять не используемую программу. К ним относятся неиспользованые расширения браузера.

Таким образом вы можете снизить вероятность получения вредоносных программ с помощью современного браузера, например Microsoft Edge ирегулярно обновляя его.

Совет: Не хотите обновлять браузер, так как открыто слишком много вкладок? Все современные браузеры снова откроют вкладки после обновления.

Другие вредоносные программы

Некоторые типы вредоносных программ могут загружать на компьютер другие угрозы. После установки этих угроз на компьютере они продолжат загружать дополнительные угрозы.

Лучший способ защиты от вредоносных программ и потенциально нежелательного программного обеспечения — это последние обновления в режиме реального времени, такие как антивирусная программа в Microsoft Defender.

Как вредоносные программы могут заразить ваш компьютер

Вот некоторые из наиболее распространенных способов заражения ваших устройств вредоносными программами.

Спам по электронной почте

Авторы вредоносных программ часто пытаются заставить вас загрузить вредоносные файлы. Это может быть электронное письмо с прикрепленным файлом, в котором говорится, что это квитанция о доставке, возврат налога или счет-фактура за билет. В нем может быть сказано, что вам нужно открыть вложение, чтобы получить товары или деньги.

Это может быть электронное письмо с прикрепленным файлом, в котором говорится, что это квитанция о доставке, возврат налога или счет-фактура за билет. В нем может быть сказано, что вам нужно открыть вложение, чтобы получить товары или деньги.

Если вы откроете вложение, вы в конечном итоге установите вредоносное ПО на свой компьютер.

Иногда вредоносное сообщение электронной почты легко обнаружить — оно может иметь орфографические и грамматические ошибки или может быть отправлено с адреса электронной почты, который вы никогда раньше не видели. Однако эти электронные письма также могут выглядеть так, как будто они исходят от законной компании или от кого-то, кого вы знаете. Некоторые вредоносные программы могут взламывать учетные записи электронной почты и использовать их для рассылки вредоносного спама любым контактам, которые они найдут.

Чтобы уменьшить вероятность заражения вашего устройства:

- org/ListItem»>

Никогда не переходите по неожиданной ссылке в электронном письме. Если кажется, что это исходит от организации, которой вы доверяете или с которой ведете бизнес, и вы считаете, что это может быть законным, откройте веб-браузер и перейдите на веб-сайт организации из своего сохраненного избранного или из интернет-поиска.

Не открывайте вложение к электронному письму, которого вы не ожидали, даже если кажется, что оно пришло от кого-то, кому вы доверяете.

Если вы не уверены, кто отправил вам электронное письмо, или что-то выглядит не так, не открывайте его.

Дополнительные сведения см. в статье Защита от фишинга.

Microsoft OneDrive имеет встроенную защиту от атак программ-вымогателей. Дополнительные сведения см. в статье Обнаружение программ-вымогателей и восстановление файлов.

Дополнительные сведения см. в статье Обнаружение программ-вымогателей и восстановление файлов.

Вредоносные макросы Office

Microsoft Office включает в себя мощный язык сценариев, который позволяет разработчикам создавать передовые инструменты, помогающие вам работать более продуктивно. К сожалению, преступники также могут использовать этот язык сценариев для создания вредоносных сценариев, которые устанавливают вредоносное ПО или выполняют другие неблаговидные действия.

Если вы открываете файл Office и видите такое уведомление:

НЕ включайте этот контент, если вы не уверены, что точно знаете, что он делает, даже если кажется, что файл получен от кого-то, кому вы доверяете.

Предупреждение: Популярный трюк преступников – сообщить вам, что с вас будет взиматься плата за услугу, на которую вы никогда не подписывались. Когда вы связываетесь с ними, чтобы протестовать, они говорят вам, что для отмены услуги вам просто нужно загрузить файл Excel, который они предоставляют, и заполнить некоторые данные. Если вы загрузите и откроете файл, Excel покажет предупреждение, которое вы видите выше. Если вы выберете Enable Content , вредоносный макрос запустится и заразит вашу систему.

Если вы загрузите и откроете файл, Excel покажет предупреждение, которое вы видите выше. Если вы выберете Enable Content , вредоносный макрос запустится и заразит вашу систему.

Ни одна законная компания никогда не заставит вас открыть файл Office только для того, чтобы отменить услугу. Если кто-то попросит вас, просто повесьте трубку. Это мошенничество, и вам не нужно отказываться от услуги.

Дополнительные сведения об управлении запуском макросов на вашем устройстве см. в статье Включение и отключение макросов в файлах Office.

Зараженные съемные диски

Многие черви распространяются путем заражения съемных носителей, таких как флэш-накопители USB или внешние жесткие диски. Вредоносная программа может быть установлена автоматически при подключении зараженного диска к компьютеру.

Есть несколько вещей, которые вы можете сделать, чтобы избежать этого типа инфекции:

Прежде всего, будьте очень осторожны с любым USB-устройством, которое вам не принадлежит. Если вы обнаружите USB-устройство, которое явно было утеряно или выброшено, не торопитесь подключать его к компьютеру с данными, которые вам нужны. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в популярных местах в надежде, что кто-нибудь найдет их и подключит к их компьютеру.

Если вы обнаружите USB-устройство, которое явно было утеряно или выброшено, не торопитесь подключать его к компьютеру с данными, которые вам нужны. Иногда злоумышленники намеренно оставляют зараженные USB-устройства в популярных местах в надежде, что кто-нибудь найдет их и подключит к их компьютеру.

Совет: Это называется «атака через USB».

Если вы не подключите его, вы не сможете заразиться. Если вы обнаружите, что USB-накопитель просто лежит без дела, по-видимому, потерянный, посмотрите, нет ли поблизости регистратора или потерянного и найденного, которому вы можете сдать его.

Во-вторых, если вы подключите к компьютеру неизвестное съемное устройство, обязательно немедленно запустите его проверку безопасности.

В комплекте с другим программным обеспечением

Некоторые вредоносные программы могут быть установлены одновременно с другими загружаемыми вами программами. Это включает в себя программное обеспечение со сторонних веб-сайтов или файлы, совместно используемые через одноранговые сети.

Это включает в себя программное обеспечение со сторонних веб-сайтов или файлы, совместно используемые через одноранговые сети.

Некоторые программы также устанавливают другое программное обеспечение, которое Microsoft определяет как потенциально нежелательное. Это могут быть панели инструментов или программы, которые показывают вам дополнительную рекламу при просмотре веб-страниц. Обычно вы можете отказаться и не устанавливать это дополнительное программное обеспечение, сняв флажок во время установки. Безопасность Windows может помочь защитить вас от потенциально нежелательных приложений. Дополнительные сведения см. в статье Защита компьютера от потенциально нежелательных приложений.

Программы, используемые для генерации программных ключей (keygens), часто одновременно устанавливают вредоносное ПО. Программное обеспечение безопасности Microsoft находит вредоносное ПО более чем на половине ПК с установленными кейгенами.

Вы можете избежать установки вредоносного или потенциально нежелательного программного обеспечения следующим образом:

Взломанные или скомпрометированные веб-страницы

Вредоносное ПО может использовать известные уязвимости программного обеспечения для заражения вашего ПК. Уязвимость похожа на дыру в вашем программном обеспечении, которая может дать вредоносным программам доступ к вашему компьютеру.

Уязвимость похожа на дыру в вашем программном обеспечении, которая может дать вредоносным программам доступ к вашему компьютеру.

Когда вы переходите на веб-сайт, он может попытаться использовать уязвимости в вашем веб-браузере, чтобы заразить ваш компьютер вредоносным ПО. Веб-сайт может быть вредоносным или законным веб-сайтом, который был скомпрометирован или взломан.

Вот почему крайне важно обновлять все свое программное обеспечение, особенно веб-браузер, и удалять программное обеспечение, которое вы не используете. Это включает в себя неиспользуемые расширения браузера.

Таким образом, вы можете снизить вероятность заражения вредоносным ПО, используя современный браузер, такой как Microsoft Edge, и регулярно обновляя его.

Совет: Не хотите обновлять браузер, потому что открыто слишком много вкладок? Все современные браузеры снова откроют ваши вкладки после процесса обновления.

Другое вредоносное ПО

Некоторые типы вредоносных программ могут загружать на ваш компьютер другие угрозы. Как только эти угрозы будут установлены на вашем компьютере, они будут продолжать загружать новые угрозы.

Как только эти угрозы будут установлены на вашем компьютере, они будут продолжать загружать новые угрозы.

Лучшая защита от вредоносного и потенциально нежелательного программного обеспечения — это новейший продукт для обеспечения безопасности в режиме реального времени, такой как антивирусная программа Microsoft Defender.

Что такое компьютерный вирус? Защита от вирусов и многое другое

Что такое компьютерный вирус?

Компьютерный вирус — это вредоносный фрагмент компьютерного кода, предназначенный для распространения с одного устройства на другое. Подмножество вредоносных программ, эти самокопирующиеся угрозы обычно предназначены для повреждения устройства или кражи данных.

Подумайте о биологическом вирусе, от которого вы заболеваете. Это постоянно противно, мешает вам нормально функционировать и часто требует чего-то мощного, чтобы избавиться от него. Компьютерный вирус очень похож. Разработанные для неустанного размножения, компьютерные вирусы заражают ваши программы и файлы, изменяют способ работы вашего компьютера или полностью останавливают его работу.

Что делает компьютерный вирус?

Некоторые компьютерные вирусы запрограммированы так, чтобы нанести вред вашему компьютеру, повреждая программы, удаляя файлы или переформатируя жесткий диск. Другие просто копируют себя или наводняют сеть трафиком, что делает невозможным выполнение какой-либо интернет-активности. Даже менее опасные компьютерные вирусы могут значительно снизить производительность вашей системы, истощая память компьютера и вызывая частые сбои компьютера.

Вы готовы к сегодняшним атакам? Узнайте о крупнейших киберугрозах года в нашем ежегодном отчете об угрозах. В 2013 году было обнаружено, что ботнет-вирус Gameover ZueS использует сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств. В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы и теперь к ним присоединился ряд разновидностей вредоносных программ, таких как черви, трояны и программы-вымогатели.

Как компьютер заражается вирусом?

Даже если вы будете осторожны, вы можете подцепить компьютерные вирусы при обычных действиях в Интернете, таких как:

Обмен музыкой, файлами или фотографиями с другими пользователями

Посещение зараженного веб-сайта

Открытие нежелательной почты или вложения электронной почты

Загрузка бесплатных игр, панелей инструментов, медиаплееров и других системных утилит

Установка основных программных приложений без тщательного прочтения лицензионных соглашений

Как распространяются компьютерные вирусы?

Вирусы могут распространяться несколькими способами, в том числе через сети, диски, вложения электронной почты или внешние устройства хранения, такие как USB-накопители. Поскольку соединения между устройствами когда-то были гораздо более ограниченными, чем сегодня, ранние компьютерные вирусы обычно распространялись через зараженные дискеты.

Сегодня соединения между устройствами, подключенными к Интернету, являются обычным явлением, предоставляя широкие возможности для распространения вирусов. По данным Агентства кибербезопасности и безопасности инфраструктуры США, зараженные вложения электронной почты являются наиболее распространенным средством распространения компьютерных вирусов. Большинство, но не все, компьютерные вирусы требуют от пользователя определенных действий, таких как включение «макросов» или переход по ссылке для распространения.

Каковы симптомы компьютерного вируса?

Ваш компьютер может быть заражен, если вы обнаружите какие-либо из этих признаков вредоносных программ:

Низкая производительность компьютера

Неустойчивое поведение компьютера

Необъяснимая потеря данных

Частые сбои компьютера

Как удаляются компьютерные вирусы?

Антивирусы добились больших успехов в выявлении и предотвращении распространения компьютерных вирусов. Однако, когда устройство заражается, установка антивирусного решения по-прежнему является лучшим способом его удаления. После установки большинство программ выполняет «сканирование» на наличие вредоносной программы. После обнаружения антивирус предложит варианты его удаления. Если это невозможно сделать автоматически, некоторые поставщики средств защиты предлагают бесплатную помощь технического специалиста по удалению вируса.

Однако, когда устройство заражается, установка антивирусного решения по-прежнему является лучшим способом его удаления. После установки большинство программ выполняет «сканирование» на наличие вредоносной программы. После обнаружения антивирус предложит варианты его удаления. Если это невозможно сделать автоматически, некоторые поставщики средств защиты предлагают бесплатную помощь технического специалиста по удалению вируса.

Примеры компьютерных вирусов

В 2013 году было обнаружено, что ботнет-вирус Gameover ZueS использует сайты одноранговой загрузки для распространения программ-вымогателей и совершения банковских мошенничеств. В то время как десятки тысяч компьютерных вирусов все еще бродят по Интернету, они разнообразили свои методы и теперь к ним присоединились несколько вариантов вредоносных программ, таких как:

Worms — червь — это тип вируса, который, в отличие от традиционных вирусов, обычно не требует действий пользователя для распространения с устройства на устройство.

- Трояны

. Как и в мифе, трояны — это вирусы, которые прячутся внутри кажущейся законной программы, чтобы распространяться по сетям или устройствам.

Программа-вымогатель. Программа-вымогатель — это тип вредоносного ПО, которое шифрует файлы пользователя и требует выкуп за возврат. Программы-вымогатели могут, но не обязательно, распространяться через компьютерные вирусы.

Защита от компьютерных вирусов

Вооружившись информацией и ресурсами, вы лучше осведомлены об угрозах компьютерной безопасности и менее уязвимы для тактики угроз. Выполните следующие действия, чтобы обезопасить свой компьютер с помощью лучшей защиты от компьютерных вирусов:

Использовать антивирусную защиту и брандмауэр

Получить антишпионское ПО

Всегда обновляйте антивирусную защиту и антишпионское программное обеспечение

Регулярно обновляйте операционную систему

Увеличьте настройки безопасности браузера

Избегайте сомнительных веб-сайтов

Загружайте программное обеспечение только с сайтов, которым вы доверяете.

Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены.

Это не так, потому что эти вложения могут быть заражены вирусом и использоваться для распространения заражения. Даже если вы знаете отправителя, не открывайте ничего, что в чем вы не уверены.