Работа удаленный доступ: как сделать удаленную работу эффективной и безопасной

как сделать удаленную работу эффективной и безопасной

«Ростелеком» предложил универсальное решение для бизнеса любого размера

Фото: shutterstockОдним из главных вызовов для бизнеса в непростом 2020 году стала удаленная работа. Организация рабочих мест для сотрудников за пределами офисов и обеспечение коммуникаций между ними оказались непростыми задачами, и каждая компания справлялась с ними по-своему. Сегодня от временных инструментов, найденных в экстренном режиме, компании переходят к стратегическому планированию работы в новой реальности. На помощь им приходят комплексные технологические решения.

Новая нормальность

Отношение к удаленной работе всегда было неоднозначным. Многие технологические компании, а также «подвижные» малые и средние организации давно воспринимают удаленку как норму. Но огромное число «традиционных» предприятий до недавнего времени не видели возможности работы вне офисов. Однако пандемия коронавируса все изменила: весной этого года компании столкнулись с необходимостью в кратчайшие сроки перенести бизнес-процессы в онлайн и организовать работу большого числа сотрудников удаленно. Это оказалось непросто даже тем, кто уже использовал сервисы защищенного доступа, совместной работы и видео-конференц-связи время от времени. Ну а те, кто до последнего держался за «корпоративный периметр», вдруг столкнулись с перспективой полного коллапса бизнеса.

Это оказалось непросто даже тем, кто уже использовал сервисы защищенного доступа, совместной работы и видео-конференц-связи время от времени. Ну а те, кто до последнего держался за «корпоративный периметр», вдруг столкнулись с перспективой полного коллапса бизнеса.

Весной 2020 года решения принимались быстро: компании зачастую закрывали глаза на риски, связанные с информационной безопасностью, чтобы не терять времени и просто продолжать работать. Прошло несколько месяцев, и выяснилось, что некоторые «раскрученные» инструменты для удаленной работы совсем не безопасны, ну а сотрудники, переведенные на дом, не в состоянии сохранять рабочий настрой и структурировать рабочие дни самостоятельно.

Фото: shutterstock

Сейчас понятно, что удаленка останется нормой надолго, а для некоторых компаний — навсегда. В недавнем исследовании The Predictive Index, проведенном методом опроса 160 генеральных директоров в разных странах мира, говорится, что большая часть компаний — 97% — не откажутся от удаленной работы в 2021 году. В конце ноября в России принят закон о дистанционной (удаленной) работе, который регулирует взаимоотношения сотрудников и работодателей.

В конце ноября в России принят закон о дистанционной (удаленной) работе, который регулирует взаимоотношения сотрудников и работодателей.

Если рассматривать сложности, с которыми столкнулись компании на удаленке, то на первый план вышли три составляющие. Первая: организация безопасного доступа к корпоративным системам и приложениям. Вторая: коммуникации между сотрудниками внутри компании и связь с клиентами. Третья: сохранение эффективности — как процессов в целом, так и каждого сотрудника в отдельности.

Удаленное рабочее место как услуга

Для технологических компаний пандемия стала не только вызовом, но и возможностью — никогда еще IT-решения, позволяющие поддерживать рабочие процессы, не были столь важны и востребованы. Зачастую компании бросались «в омут с головой», доверяя свои переговоры и данные разработчикам, которые не слишком заботились о безопасности и даже откровенно обманывали своих пользователей. Сейчас все более или менее примирились с новой реальностью, и компании стали отказываться от выбранных наспех продуктов в пользу более защищенных решений.

Весной этого года «Ростелеком» и его дочерняя компания «Ростелеком-Солар» представили свое решение для организации удаленной работы «под ключ». Самое интересное тут как раз в подходе: заказчик за считанные дни получает весь необходимый набор знаний и инструментов для организации удаленной работы сотрудников. Решение продается по модели подписки, легко масштабируется и может использоваться в компании любого размера — от небольшой фирмы до государственной организации. И практически с любым уровнем требований к защищенности.

В «Ростелекоме» поясняют, что под организацией удаленных рабочих мест для сотрудников подразумевается не только техническое решение, но и весь ряд сопутствующих услуг: техническая поддержка, консультации по организации безопасной и эффективной работы и прочее. Первая проблема, которую решает сервис, — обеспечение защищенного удаленного доступа к информационным ресурсам компании без затрат на создание инфраструктуры. Тут предусмотрены гибкие тарифы и возможность подключения разнообразных дополнительных услуг при необходимости. Причем компания может оплачивать такие услуги в рамках общего пакета или сотрудник приобретает их самостоятельно на специальных условиях.

Причем компания может оплачивать такие услуги в рамках общего пакета или сотрудник приобретает их самостоятельно на специальных условиях.

Все средства организации защищенного подключения сотрудников предоставляются по подписке — компания может добавлять рабочие места и необходимые инструменты. Удаленный доступ реализуется на базе технологий Remote VPN, также возможно подключение по протоколам ГОСТ VPN или без таковых. Кроме того, на всех этапах работы используются ИБ-решения «Ростелеком-Солар» — защита от утечек Solar Dozor, контроль доступа Solar MSS, противодействие кибератакам Solar JSOC и другие. Сочетание этих средств позволяет сотрудникам безопасно подключаться ко всем приложениям в корпоративной сети из любого места, где есть интернет.

Второй важный аспект — понимание, что сотрудники делают на удаленном рабочем месте. Подключение специального модуля «Контроль рабочего времени» позволяет фиксировать рабочее время сотрудников, их активность в сети, посещение веб-ресурсов и приложений. Кроме того, в решении есть инструменты для выявления аномального в поведении сотрудников. В системе сохраняются записи разговоров с клиентами и статистика по работе каждого сотрудника.

Кроме того, в решении есть инструменты для выявления аномального в поведении сотрудников. В системе сохраняются записи разговоров с клиентами и статистика по работе каждого сотрудника.

Наконец, третья проблема, которую решает сервис «Ростелекома» для организации удаленной работы, — коммуникации. Общение с клиентами можно спокойно продолжать дома, установив переадресацию или приложение на мобильный телефон. Все мобильные устройства сотрудников объединяются в общую сеть с короткими номерами. Все вызовы внутри такой сети бесплатны. И, конечно, вездесущая конференц-связь — голосовая или видео — становится доступной каждому сотруднику.

Фото: shutterstock

Одним из первых пользователей решения по организации удаленного рабочего места «Ростелеком-Солар» стала компания «Ростелеком». Она подключила полный пакет услуги и перевела 50 тысяч сотрудников на дистанционную работу, благодаря чему услуги компании оказываются бесперебойно, а эффективность работы выросла на 25%.

Помимо очевидных сегодня плюсов «высокотехнологичной удаленки» для сотрудников есть ряд преимуществ в ней и для компаний. При правильно выстроенных коммуникациях в распределенные команды можно собирать специалистов любого уровня из разных городов и стран — не нужно тратиться их на перелеты и проживание. Перевод части или всех сотрудников на дистанционную работу позволяет сократить затраты на офисы и ряд операционных расходов. Наконец, работодатель может выстраивать гибкий график для сотрудников и делать бизнес более эффективным. Так что, если избежать перехода компании к дистанционной работе не удалось — самое время научиться извлекать из этой ситуации пользу.

При правильно выстроенных коммуникациях в распределенные команды можно собирать специалистов любого уровня из разных городов и стран — не нужно тратиться их на перелеты и проживание. Перевод части или всех сотрудников на дистанционную работу позволяет сократить затраты на офисы и ряд операционных расходов. Наконец, работодатель может выстраивать гибкий график для сотрудников и делать бизнес более эффективным. Так что, если избежать перехода компании к дистанционной работе не удалось — самое время научиться извлекать из этой ситуации пользу.

Добавить BFM.ru в ваши источники новостей?

Самый полный список сервисов, необходимых для эффективной удаленной работы

{«id»:131855,»url»:»https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty»,»title»:»\u0421\u0430\u043c\u044b\u0439 \u043f\u043e\u043b\u043d\u044b\u0439 \u0441\u043f\u0438\u0441\u043e\u043a \u0441\u0435\u0440\u0432\u0438\u0441\u043e\u0432, \u043d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u044b\u0445 \u0434\u043b\u044f \u044d\u0444\u0444\u0435\u043a\u0442\u0438\u0432\u043d\u043e\u0439 \u0443\u0434\u0430\u043b\u0435\u043d\u043d\u043e\u0439 \u0440\u0430\u0431\u043e\u0442\u044b»,»services»:{«facebook»:{«url»:»https:\/\/www. facebook.com\/sharer\/sharer.php?u=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty»,»short_name»:»FB»,»title»:»Facebook»,»width»:600,»height»:450},»vkontakte»:{«url»:»https:\/\/vk.com\/share.php?url=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty&title=\u0421\u0430\u043c\u044b\u0439 \u043f\u043e\u043b\u043d\u044b\u0439 \u0441\u043f\u0438\u0441\u043e\u043a \u0441\u0435\u0440\u0432\u0438\u0441\u043e\u0432, \u043d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u044b\u0445 \u0434\u043b\u044f \u044d\u0444\u0444\u0435\u043a\u0442\u0438\u0432\u043d\u043e\u0439 \u0443\u0434\u0430\u043b\u0435\u043d\u043d\u043e\u0439 \u0440\u0430\u0431\u043e\u0442\u044b»,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»twitter»:{«url»:»https:\/\/twitter.com\/intent\/tweet?url=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty&text=\u0421\u0430\u043c\u044b\u0439 \u043f\u043e\u043b\u043d\u044b\u0439 \u0441\u043f\u0438\u0441\u043e\u043a \u0441\u0435\u0440\u0432\u0438\u0441\u043e\u0432, \u043d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u044b\u0445 \u0434\u043b\u044f \u044d\u0444\u0444\u0435\u043a\u0442\u0438\u0432\u043d\u043e\u0439 \u0443\u0434\u0430\u043b\u0435\u043d\u043d\u043e\u0439 \u0440\u0430\u0431\u043e\u0442\u044b»,»short_name»:»TW»,»title»:»Twitter»,»width»:600,»height»:450},»telegram»:{«url»:»tg:\/\/msg_url?url=https:\/\/vc.

facebook.com\/sharer\/sharer.php?u=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty»,»short_name»:»FB»,»title»:»Facebook»,»width»:600,»height»:450},»vkontakte»:{«url»:»https:\/\/vk.com\/share.php?url=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty&title=\u0421\u0430\u043c\u044b\u0439 \u043f\u043e\u043b\u043d\u044b\u0439 \u0441\u043f\u0438\u0441\u043e\u043a \u0441\u0435\u0440\u0432\u0438\u0441\u043e\u0432, \u043d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u044b\u0445 \u0434\u043b\u044f \u044d\u0444\u0444\u0435\u043a\u0442\u0438\u0432\u043d\u043e\u0439 \u0443\u0434\u0430\u043b\u0435\u043d\u043d\u043e\u0439 \u0440\u0430\u0431\u043e\u0442\u044b»,»short_name»:»VK»,»title»:»\u0412\u041a\u043e\u043d\u0442\u0430\u043a\u0442\u0435″,»width»:600,»height»:450},»twitter»:{«url»:»https:\/\/twitter.com\/intent\/tweet?url=https:\/\/vc.ru\/services\/131855-samyy-polnyy-spisok-servisov-neobhodimyh-dlya-effektivnoy-udalennoy-raboty&text=\u0421\u0430\u043c\u044b\u0439 \u043f\u043e\u043b\u043d\u044b\u0439 \u0441\u043f\u0438\u0441\u043e\u043a \u0441\u0435\u0440\u0432\u0438\u0441\u043e\u0432, \u043d\u0435\u043e\u0431\u0445\u043e\u0434\u0438\u043c\u044b\u0445 \u0434\u043b\u044f \u044d\u0444\u0444\u0435\u043a\u0442\u0438\u0432\u043d\u043e\u0439 \u0443\u0434\u0430\u043b\u0435\u043d\u043d\u043e\u0439 \u0440\u0430\u0431\u043e\u0442\u044b»,»short_name»:»TW»,»title»:»Twitter»,»width»:600,»height»:450},»telegram»:{«url»:»tg:\/\/msg_url?url=https:\/\/vc.

2032 просмотров

Переводим сотрудников на удаленную работу: инструкция-2020

16 марта Минтруда России разместило на своем сайте Методические рекомендации по режиму труда органов государственной власти, местного самоуправления и организаций с участием государства в связи с форс-мажорной ситуацией с распространением китайского вируса.

Содержание

Руководству бюджетных организаций и госкомпаний рекомендуют по возможности перевести сотрудников на удаленную работу. Для дежурного персонала предлагается ввести гибкий график, чтобы люди как можно меньше пересекались между собой.

С 17 марта дистанционно стали работать и сотрудники АБиУС. Мы перевели Академию на удаленную работу всего за сутки, хотя коллектив достаточно большой. В статье специалистам по кадрам расскажем, как правильно перевести работников на удаленку и ничего не забыть.

Придя сегодня в кабинет, вы узнали, что от начальника поступило распоряжение – организовать перевод сотрудников на дистанционную работу. Если у вас в коллективе человек 5, это не так страшно. Но когда в штате 70-100 специалистов, работа предстоит большая. Итак, с чего начать?

Для начала составьте список сотрудников, которых планируется переводить на удаленную работу. Как правило, первыми в организации на дистант уходят программисты, административный персонал, служба поддержки. Удаленно, но не менее эффективно может работать руководство, бухгалтерия и другие сотрудники, которые пользуются системой электронного документооборота. На рабочих местах оставьте только дежурный персонал.

На рабочих местах оставьте только дежурный персонал.

Дистанционная работа персонала регулируется гл. 49.1. ТК РФ «Особенности регулирования труда дистанционных работников».

Для того, чтобы перевести коллектив на удаленный режим, вам понадобятся:

- протокол общего собрания трудового коллектива

- приказ о переводе сотрудников на удаленную работу

- заявления от сотрудников о переходе на удаленку

- дополнительные соглашения к основному трудовому договору

Начать стоит с проведения общего собрания сотрудников, на котором оповестить коллектив о новом порядке работы. По его итогам готовится протокол о общего собрания трудового коллектива.

Затем готовится приказ по организации о переводе сотрудников на удаленную работу.

Все сотрудники должны написать заявления о переходе на удаленную работу. В заявлении указывается, с какого числа сотрудник планирует начать работать удаленно, его должность. Вы можете использовать такой образец:

Завершающим шагом подготовки кадровой документации является разработка и подписание с сотрудниками допсоглашений к основному трудовому договору.

Причина изменений условий трудового договора

Не забудьте указать в нем причину изменения условий трудового договора. В текущих обстоятельствах – угрозу распространения в России опасной вирусной инфекции и стремление защитить здоровье работников.

Место работы

В дополнительном соглашении отражается изменение места работы сотрудника – вне места нахождения работодателя, его обособленного структурного подразделения. То есть вне стационарного рабочего места, прямо или косвенно находящегося под контролем работодателя.

Режим работы

Режим работы будет зависеть от условий основного трудового договора и решения руководства организации. Например, в Академии мы оставили стандартный 8-часовой рабочий день. Но может быть разработан и гибкий график, в рамках Методических рекомендаций Минтруда России, и индивидуальные режимы работы сотрудников, если имеется такая необходимость.

Охрана труда

Поскольку речь идет о дистанционной работе, в дополнительном соглашении следует отметить, что исполнение работодателем обязанностей по обеспечению безопасных условий и охраны труда исполняются им только в части п. 17, 20 и 21 ч. 2 ст. 212 ТК РФ, а также ознакомления работника с требованиями охраны труда при работе с оборудованием и средствами, рекомендованными или предоставленными работодателем.

17, 20 и 21 ч. 2 ст. 212 ТК РФ, а также ознакомления работника с требованиями охраны труда при работе с оборудованием и средствами, рекомендованными или предоставленными работодателем.

Материальные ценности

Если на период удаленной работы сотруднику были переданы какие-то материальные ценности, например, ноутбук, они тоже отражаются в допсоглашении. Дополнительно должен быть оформлен акт приема-передачи материальных ценностей в 2 экземплярах. Если в вашей организации нет специально утвержденной формы акта, возьмите любой образец, например, этот:

Средства связи

В допсоглашении указываются средства связи с сотрудником, обмена информацией и документацией, например, электронная почта, Skype и т.д. Если у вашей организации есть особые требования в части защиты информации, пропишите и это. Укажите, как сотрудник будет предоставлять документы в бумажном виде, если без этого не обойтись.

Контроль

Отдельным пунктом допсоглашения может быть порядок контроля работника на удаленном рабочем месте. Например, его обязанность отвечать на звонки или сообщения в определенные сроки, присылать отчеты, быть на связи в конкретные часы, вовремя выходить в общие видеоконференции и рабочие чаты и т.д.

Когда вы подготовите все указанные документы, 90% необходимой работы будет выполнено. Дальше остается только поддержка и контроль сотрудников, пока они работают дистанционно.

Работодатель не обязан непосредственно заниматься организацией и обустройством дистанционного рабочего места. Но если руководитель организации заинтересован в том, чтобы эффективность сотрудников не падала из-за изменения места работы, важно проверить, все ли есть у работника для ее продуктивного выполнения. Например, имеется ли у него дома стабильный доступ к Интернету, подходящий для работы компьютер, нужное программное обеспечение и средства связи, наушники, микрофон и так далее.

Если таких средств нет, следует принять меры к обеспечению работника всем необходимым. Например, многие сотрудники АБиУС по акту приема-передачи материальных ценностей забрали домой рабочие ноутбуки.

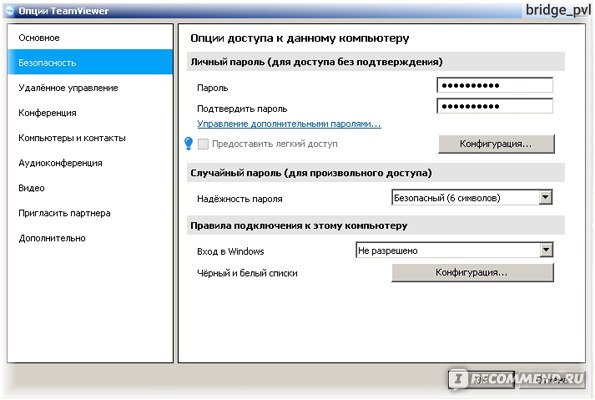

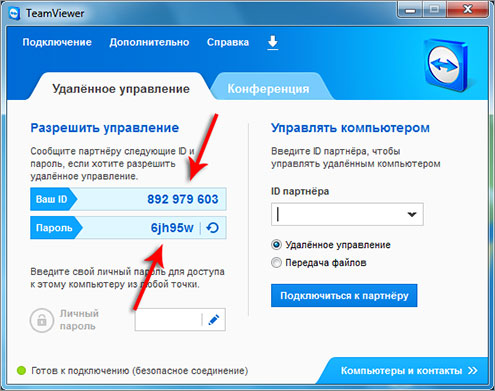

Если сотруднику нужна помощь в установке программного обеспечения или устранении технических неполадок, можно установить на его компьютер TeamViewer. С помощью этой программы служба технической поддержки сможет удаленно и быстро решить его проблемы.

Табели

Учет рабочего времени удаленных сотрудников ведется также, как и присутствующих в офисе. В АБиУС руководители структурных подразделений ежедневно заполняют табели учета рабочего времени и ежемесячно предоставляют их специалисту по кадрам для составления сводного табеля. В табеле проставляется стандартный 8-часовой рабочий день.

Следить за работой удаленного сотрудника в течение дня можно, установив на его компьютер программу Radmin или Hubstaff. Они позволяют отслеживать экран персонального компьютера или ноутбука сотрудника в реальном времени.

Они позволяют отслеживать экран персонального компьютера или ноутбука сотрудника в реальном времени.

Собрания

Чтобы удаленные работники не расслаблялись или не чувствовали себя покинутыми, важно проводить регулярные конференции, созвоны и встречи онлайн. Как устраивать собрания для удаленных сотрудников? Для этого существуют многообразные технические решения: внутренние чаты и сервисы организации, Skype, Zoom, Telegram, даже WhatsApp подойдет.

Отчеты

Важно продумать организацию текущих отчетов сотрудников по выполненным задачам. Это могут быть мини-отчеты, которые отправляет в конце дня сотрудник руководителю структурного подразделения, краткие планерки через Skype, Zoom или другие программы видеоконференций, заполнение общей формы отчета в облаке, например, в Google Docs.

При переводе сотрудников на дистант вы можете столкнуться не только с организационными вопросами, но и необходимостью психологической поддержки работников.

Например, человек всю жизнь работал в коллективе, ему не хватает общения с коллегами. Когда нужно задать какой-то вопрос или быстро решить задачу, он теряется и не сразу понимает, какое техническое средство использовать для связи с нужным человеком, передачи информации. Это порождает стресс и дискомфорт, а затем и снижение продуктивности.

У кого-то из ваших коллег могут быть не очень подходящие условия для работы дома: маленькие дети, собака, шумные родственники или соседи. Кто-то просто не может дисциплинироваться и заставить себя трудиться в прежнем темпе.

Тут поможет составление памяток для родственников удаленных сотрудников, более плотный контроль их деятельности, обучение по использованию технических средств, организационные собрания, а иногда и предоставление альтернативного помещения для работы.

Медики обещают, как только температура воздуха поднимется до +25, вирус начнет погибать и эпидемия пойдет на спад. Весна наступает полным ходом, осталось продержаться совсем немного. Продуктивной удаленной работы вам и вашим коллегам! Будьте здоровы!

Весна наступает полным ходом, осталось продержаться совсем немного. Продуктивной удаленной работы вам и вашим коллегам! Будьте здоровы!

Напишите нам в комментариях, работаете вы в офисе или удаленно. И как вообще относитесь к удаленке?

Работайте удаленно, оставайтесь в безопасности — руководство для руководителей по информационной безопасности

Поскольку многие сотрудники внезапно начинают работать из дома, организация и сотрудники могут сделать кое-что, чтобы сохранить продуктивность без увеличения риска кибербезопасности.

В то время как сотрудники в этой новой ситуации удаленной работы будут думать о том, как оставаться на связи с коллегами и коллегами, используя приложения чата, общие документы и заменяя запланированные встречи на конференц-связь, они могут не думать о кибератаках.Директорам по информационной безопасности и администраторам необходимо срочно изучить новые сценарии и новые векторы угроз, поскольку их организации в одночасье превращаются в распределенную организацию, и у них остается меньше времени для составления подробных планов или запуска пилотных проектов.

Основываясь на нашем опыте работы с клиентами, которым пришлось быстро перейти на новую рабочую среду, я хочу поделиться некоторыми из тех передовых методов, которые помогают обеспечить лучшую защиту.

Что делать в краткосрочной и долгосрочной перспективе

Включение официальных инструментов чата помогает сотрудникам узнать, где собраться для работы.Если вы пользуетесь шестимесячной бесплатной премиальной версией Microsoft Teams или снятием ограничений на количество пользователей, которые могут присоединиться к команде или запланировать видеозвонки с использованием «условно бесплатной» версии, выполните следующие действия для поддержки удаленной работы с Teams. В Open for Business Hub перечислены инструменты от различных поставщиков, которые во время эпидемии предоставляются малым предприятиям бесплатно. Какое бы программное обеспечение вы ни выбрали, предоставьте его пользователям с помощью Azure Active Directory (Azure AD) и настройте единый вход, и вам не придется беспокоиться о том, что ссылки для скачивания будут рассылаться по электронной почте, что может привести к тому, что пользователи попадут в фишинговые письма .

Вы можете защитить доступ к облачным приложениям с помощью условного доступа Azure AD, защищая эти входы с помощью параметров безопасности по умолчанию. Не забудьте просмотреть все уже установленные вами политики, чтобы убедиться, что они не блокируют доступ для пользователей, работающих из дома. Для безопасного сотрудничества с партнерами и поставщиками ознакомьтесь с Azure AD B2B.

Прокси приложения Azure AD публикует локальные приложения для удаленной доступности, и если вы используете управляемый шлюз, сегодня мы поддерживаем несколько партнерских решений с безопасным гибридным доступом для Azure AD.

Хотя у многих сотрудников есть рабочие ноутбуки, которые они используют дома, вполне вероятно, что организации увидят рост использования личных устройств для доступа к данным компании. Совместное использование политик условного доступа Azure AD и защиты приложений Microsoft Intune помогает управлять корпоративными данными в утвержденных приложениях на этих личных устройствах и обеспечивать их безопасность, позволяя сотрудникам оставаться продуктивными.

Intune автоматически обнаруживает новые устройства, когда пользователи подключаются к ним, предлагая им зарегистрировать устройство и войти в систему с учетными данными своей компании.Вы можете управлять дополнительными параметрами устройства, такими как включение BitLocker или принудительная длина пароля, не затрагивая личные данные пользователей, например семейные фотографии; но будьте внимательны к этим изменениям и убедитесь, что вы устраняете реальный риск, а не устанавливаете политики только потому, что они доступны.

Узнайте больше о способах удаленной работы с помощью Azure AD.

Вы слышали, как я повторяю это снова и снова, когда речь идет о многофакторной аутентификации (MFA): 100 процентов ваших сотрудников, 100 процентов времени.Лучшее, что вы можете сделать для повышения безопасности сотрудников, работающих из дома, — это включить MFA. Если у вас еще нет процессов, относитесь к этому как к аварийному пилотному проекту и убедитесь, что у вас есть люди поддержки, готовые помочь сотрудникам, которые застряли. Поскольку вы, вероятно, не можете распространять аппаратные устройства безопасности, используйте биометрические данные Windows Hello и приложения для проверки подлинности смартфонов, такие как Microsoft Authenticator.

Поскольку вы, вероятно, не можете распространять аппаратные устройства безопасности, используйте биометрические данные Windows Hello и приложения для проверки подлинности смартфонов, такие как Microsoft Authenticator.

В долгосрочной перспективе я рекомендую администраторам безопасности подумать о программе для поиска и маркировки наиболее важных данных, например, Azure Information Protection, чтобы вы могли отслеживать и проверять использование, когда сотрудники работают из дома.Мы не должны предполагать, что все сети безопасны, или что все сотрудники действительно работают из дома, работая удаленно.

Отслеживайте свой рейтинг безопасности Microsoft, чтобы узнать, как удаленная работа влияет на соблюдение требований и степень риска. Используйте Microsoft Defender Advanced Threat Protection (ATP), чтобы искать злоумышленников, маскирующихся под сотрудников, работающих из дома, но имейте в виду, что политики доступа, которые ищут изменения в пользовательских процедурах, могут помечать законные входы из дома или кафе.

Как помочь сотрудникам

По мере того, как все больше организаций адаптируются к вариантам удаленной работы, для поддержки сотрудников потребуется нечто большее, чем просто предоставление инструментов и обеспечение соблюдения политик.Это будет сочетание инструментов, прозрачности и своевременности.

Удаленные сотрудники имеют доступ к данным, информации и вашей сети. Это увеличивает соблазн плохих актеров. Предупредите своих сотрудников, что они ожидают новых попыток фишинга, в том числе целевого целевого фишинга, нацеленного на важные учетные данные. Сейчас хорошее время для того, чтобы проявить усердие, поэтому следите за срочными запросами, которые нарушают политику компании, используют эмоциональную лексику и содержат немного неверные детали, а также дают рекомендации о том, куда сообщать эти подозрительные сообщения.

Установление четкой политики коммуникации помогает сотрудникам распознавать официальные сообщения. Например, видео сложнее подделать, чем электронную почту: официальный канал, такой как Microsoft Stream, может снизить вероятность фишинга, заставляя людей чувствовать себя связанными. Потоковое видео, которое они могут просматривать в удобное время, также поможет сотрудникам справляться с личными обязанностями, такими как закрытие школ или изменение расписания поездок.

Потоковое видео, которое они могут просматривать в удобное время, также поможет сотрудникам справляться с личными обязанностями, такими как закрытие школ или изменение расписания поездок.

Прозрачность — ключ к успеху. Некоторые из наших самых успешных клиентов также являются одними из самых прозрачных.Доверие сотрудников основано на прозрачности. Предоставляя четкую и основную информацию, в том числе о том, как защитить свои устройства, вы и сотрудники сможете опережать угрозы.

Например, помогите сотрудникам понять, почему загрузка и использование обычных или бесплатных VPN — это плохая идея. Эти соединения могут извлекать конфиденциальную информацию из вашей сети без ведома сотрудников. Вместо этого предложите руководство о том, как использовать вашу VPN и как она проходит через безопасное VPN-соединение.

Сотрудникам необходимо базовое понимание политик условного доступа и того, что их устройствам необходимо для подключения к корпоративной сети, например, современные средства защиты от вредоносных программ.Таким образом сотрудники понимают, заблокирован ли их доступ и как получить необходимую поддержку.

Работа из дома не означает изоляцию. Убедите сотрудников в том, что они могут быть общительными, оставаться на связи с коллегами и при этом обеспечивать безопасность бизнеса. Узнайте больше о том, как оставаться продуктивным при удаленной работе, в блоге Microsoft 365.

Видеоконференцсвязь — Настройка компьютера для удаленного доступа

18 августа 2020 г. | просмотр (ы) | люди думали, что это было полезно

Чтобы получить доступ к компьютеру клиента, необходимо установить агент удаленного доступа.Вы можете подключиться к нескольким компьютерам клиентов и работать на них одновременно.

Чтобы установить агент удаленного доступа, отправьте сообщение электронной почты, содержащее ссылку, которую может выбрать клиент в удаленном месте. установить агент. У клиента должен быть доступ к электронной почте на удаленном компьютере.

Если система или сеть в удаленном месте не позволяют использовать мастер настройки удаленного доступа для установки удаленного Получите доступ к агенту, обратитесь к администратору вашего сайта.

| | Внесение изменений в настройки агента удаленного доступа через администрирование сайта не применяется к существующим установкам. Удалить и переустановите агент удаленного доступа, чтобы применить любые изменения. |

| 1 | На странице «Компьютеры удаленного доступа» найдите группу, в которой вы хотите настроить компьютер. |

| 2 | В столбце Действия выберите значок Конверт для группы. |

| 3 | В поле Кому введите адрес электронной почты, к которому клиент может получить доступ на удаленном компьютере, а затем выберите Отправить. Заказчик выполняет следующие шаги:

Агент удаленного доступа регистрирует удаленный компьютер в сети удаленного доступа. Значок удаленного доступа Webex — доступен на панели задач удаленного компьютера. Значок компьютера представляет собой удаленный компьютер и отображается в группе вы выбрали.Это означает, что компьютер доступен для удаленного доступа. |

Подключение к удаленному компьютеру

Вы можете подключаться к нескольким удаленным компьютерам и работать на них одновременно.

| 1 | Войдите на свой веб-сайт удаленного доступа. |

| 2 | Перейдите на страницу «Компьютеры удаленного доступа» и выберите «Подключиться», чтобы подключиться к компьютеру, к которому требуется удаленный доступ. |

| 3 | Если приложения были выбраны для удаленного доступа, выберите «Подключиться» для приложения, к которому вы хотите получить доступ первым. После подключения к удаленному компьютеру вы можете выбирать и управлять несколькими приложениями. |

| 4 | Если появляется сообщение Ожидание утверждения от удаленного компьютера , выберите ОК и подождите. Прежде чем вы сможете продолжить, удаленный клиент должен предоставить вам доступ. Сообщение Ожидание утверждения с удаленного компьютера Сообщение появляется только в том случае, если администратор сайта или заказчик, настроивший удаленный компьютер, выбирает этот параметр. |

| 5 | Введите код доступа, который вам дал администратор сайта, затем нажмите OK. |

| 6 | Если администратор сайта добавил аутентификацию по телефону в процесс проверки:

После проверки на вашем экране появится удаленный рабочий стол или выбранное приложение, а также панель управления сеансом.Используйте меню команд на панели управления сеансом для управления сеансом удаленного доступа. |

| 7 | Щелкните в любом месте дисплея удаленного компьютера, чтобы получить управление. |

Вход в сеть удаленного доступа и выход из нее

После установки агента удаленного доступа Webex на удаленном компьютере агент автоматически регистрирует компьютер в сети удаленного доступа.

При выходе компьютера из сети зарегистрируйтесь снова, чтобы получить удаленный доступ к компьютеру.

| 1 | Чтобы войти в систему удаленного компьютера, на панели задач удаленного компьютера щелкните правой кнопкой мыши значок Webex Remote Access — Offline и выберите «Вход». Значок удаленного доступа Webex отображается как подсвеченный и доступный. |

| 2 | Чтобы выйти из сети удаленного доступа, выполните следующие действия:

Значок удаленного доступа Webex отображается как автономный. |

Продукт: Webex Support

Действия: видеоконференцсвязь

Операционная система: Рабочий стол Windows

Версия: WBS33, WBS39, WBS40

Технологии удаленного доступа | RemoteAccessWorks.com

IPsec:

Предпочитаемая технология VPN

Спецификация IPsec, разработанная Инженерной группой Интернета (IETF), — это , новейший стандарт протокола для настройки IP-VPN. Известно, что он технически зрелый и обеспечивает совершенный метод для внешнего делового общения в незащищенных сетях общего пользования. Кроме того, будущий IPv6 будет содержать IPsec в качестве базовой технологии.

Все решения VPN, доступные в настоящее время, содержат функции IPsec.Однако есть отличия в решениях IPsec. Решающим фактором для качества решения является то, какие протоколы IPsec поддерживает поставщик. Реализуя только проприетарные расширения протокола IPsec для удаленного доступа, пользователь никуда не ведет. Еще в 2002 году NCP разработала стек протоколов IPsec, который соответствует всем целям IETF и поддерживает все стандарты IPsec в соответствии с RFC.

Решения безопасности, основанные на технологии IPsec VPN, должны поддерживать все периферийные и центральные компоненты, а также системы во всех средах удаленного доступа — это стандарт, на который может рассчитывать пользователь, следовательно, это стандарт, которому должно соответствовать решение.Чтобы соответствовать этим стандартам и оптимизировать удаленный доступ, NCP расширил стек IPsec специальными протоколами (например, XAUTH, IKE-Config-Mode, NAT Traversal (NAT-T), Dead Peer Detection (DPD)) .

Технология доступа к сети нового поколенияNCP позволяет устанавливать высокозащищенные соединения IPsec VPN за брандмауэрами, настройки которых предназначены для предотвращения передачи данных на основе IPsec (например, в отеле). Технология, лежащая в основе этой функции, называется NCP’s VPN Path Finder Technology.

Надежная аутентификация с помощью токена одноразового пароля (OTP), сертификатов или биометрических данных через PKCS # 11 — еще одна функция безопасности решения NCP Secure Communications. Решение поддерживает сертификаты пользователей и / или оборудования. Нажмите здесь для получения дополнительной информации.

SSL VPN:

Альтернативная технология удаленного доступа IPsec

SSL — это аббревиатура от S ecure S ocket L ayer.SSL — это аббревиатура от Secure Socket Layer. Первоначально эта технология была разработана для обеспечения зашифрованной связи между веб-браузером и веб-сервером. SSL VPN обычно упоминается в сочетании с удаленным доступом. Фундаментальная идея, лежащая в основе подходов SSL VPN, заключалась в упрощении удаленного доступа к средам интрасети и во избежание необходимости установки клиента VPN на конечном устройстве. Однако этого уже недостаточно, поскольку современный удаленный доступ к сети компании зависит от различных индивидуальных требований.

Обзор функций NCP Secure Enterprise SSL VPN Server

По этой причине NCP предлагает три различных метода доступа:

- Если вы хотите получить эксклюзивный доступ к сетевым веб-приложениям и серверу данных своей компании через веб-браузер, лучше всего использовать браузер SSL VPN (веб-прокси). Этот метод воплощает фундаментальную идею SSL VPN на практике — он устраняет необходимость установки дополнительного программного обеспечения на конечном устройстве.Сервер Secure Enterprise VPN (SSL) NCP изолирует внутренний веб-сервер от прямого доступа из Интернета. Только после успешной аутентификации на шлюзе SSL VPN пользователю предоставляется доступ к шлюзу.

- Если вы хотите получить доступ к приложениям без поддержки http и использовать туннель SSL VPN для связи с сервером вашей компании в сети компании, лучше всего использовать SSL VPN с «тонким клиентом». Тонкий клиент должен быть установлен на конечном устройстве и может быть загружен через веб-браузер.Он использует технологию перенаправления портов NCP для открытия портов, настроенных администратором. Эти локальные порты позволяют программному обеспечению безопасно обмениваться данными с указанным сервером в сети компании.

- Если целью является получение полностью прозрачного сетевого доступа к центральной сети, лучше всего использовать NCP PortableLAN Client. Как и в случае с IPsec, это программное обеспечение VPN-клиента обязательно должно быть установлено на конечном устройстве. Этот клиент представляет собой виртуальное соединение, которое передает весь сетевой трафик через зашифрованное соединение SSL, которое, в свою очередь, соединяет удаленный компьютер с сетью компании.

NCP Secure Enterprise VPN Server (SSL) предлагает возможность подключения, комплексную безопасность за счет защиты конечных точек и индивидуального контроля доступа. Он поддерживает функции строгой аутентификации, такие как токены одноразового пароля (OTP), текстовые сообщения (текст / SMS) или цифровые сертификаты. Программное обеспечение можно масштабировать в соответствии с фактическими потребностями, и его можно либо установить непосредственно на оборудование, используя операционные системы Linux или Windows, либо как виртуальную машину.

Дополнительная информация:

Гибридное решение

Обнаружение дружественной сети:

Часть управления безопасностью NCP

Friendly Net Detection (FND) — это технология, которая позволяет компьютеру автоматически распознавать «дружественные сети», короче FN.Наша цель — гарантировать максимальную безопасность центральной сети передачи данных в VPN с удаленным доступом (виртуальные частные сети) и предоставить пользователю безопасный и прозрачный доступ к сети компании — независимо от того, в какой сетевой среде он работает.

FND — это классическое клиент-серверное приложение. Сервер FND (FNDS) — это отдельная служба, которая устанавливается независимо от шлюза VPN. Его можно установить на любой компьютер в «известной сети компании». Клиент FND (FNDC) является частью пакета NCP Secure Client Suite.Он настраивается в настройках брандмауэра клиента.

Технология FND основана на установленных стандартах и гарантирует постоянную безопасность системы. Кроме того, он защищает вашу систему от ошибок, которые часто встречаются в проприетарных решениях.

Предварительным условием для использования FND является установка FNDS в сети, которая была объявлена как FN. Эта услуга должна быть доступна со всех портов сети; т.е. в некоторых случаях может потребоваться изменить настройки роутера.

Если сотрудник подключает свое оконечное устройство к сети компании, FNDC пытается связаться с настроенным FNDS. Если устройство может установить связь и аутентифицироваться с FNDS, это означает, что устройство находится в FN. Правила брандмауэра NCP Secure Client автоматически устанавливаются на «внутреннюю операцию».

Администратор централизованно устанавливает все правила персонального межсетевого экрана, который входит в стандартную комплектацию NCP Secure Client. Пользователь не может ни изменять, ни деактивировать эти правила.

В больших виртуальных частных сетях удаленного доступа все шаблоны и изменения всех параметров конфигурации NCP Secure Client идеально выполняются с помощью системы NCP Secure Enterprise Management (SEM) как «единой точки администрирования».

Технология поиска пути VPN:

Высокобезопасные мобильные вычисления — даже в средах удаленного доступа, враждебных IPsec

Запатентованная технология VPN Path Finder — это новая технология удаленного доступа, разработанная NCP.Он устраняет основное ограничение в обмене данными в IPsec VPN, разрешая подключения к данным из неизвестных сетей, чьи настройки брандмауэра запрещают обмен данными по IPsec и разрешают доступ в Интернет только веб-браузерам.

С помощью технологии NCP VPN Path Finder, безопасный клиент NCP автоматически распознает, когда шлюз VPN компании недоступен через IPsec. В этом случае клиентское программное обеспечение автоматически переключается в измененный режим («эмулирует» HTTPS) и устанавливает сквозной туннель в сеть компании.

Благодаря этой технологии высокозащищенные VPN-соединения на основе IPsec возможны даже в отелях и общедоступных сетях точек доступа с ограниченными настройками доступа или в определенных сетях мобильной связи.

Преимущество этого решения в том, что администратор поддерживает корпоративную политику безопасности на основе IPsec. Пользователь получает выгоду от наличия рабочего соединения в любой среде.

Как это работает:

Обязательным условием для технологии поиска пути VPN является сервер NCP Secure Enterprise VPN.Альтернативный порт должен быть настроен в настройках VPN-шлюза. Технология VPN Path Finder автоматически переключается на альтернативный протокол подключения TCP-инкапсуляцию IPsec с заголовком SSL (через порт 443), если устройство не может установить стандартное IPsec-соединение через порт 500 или инкапсуляцию UDP. Если вы устанавливаете соединение через порт 443 с помощью технологии VPN Path Finder, в графическом интерфейсе отображается значок. Он также отображается в интерфейсе входа в систему Windows через поставщика учетных данных NCP.

Если требуется прокси-сервер, вы можете настроить его, выбрав «Прокси-сервер для поиска путей VPN».

Бесшовные роуминг:

Всегда в сети: «Беспрепятственный» роуминг в среде VPN с удаленным доступом

Есть три способа для мобильных устройств настроить безопасный VPN-туннель (виртуальная частная сеть) в корпоративную сеть: традиционная проводная локальная сеть Ethernet, беспроводная локальная сеть (WiFi) в общественных точках доступа, гостиницах или компаниях, а также сотовая сеть. соединения.Для подключений к сотовой сети система должна поддерживать следующие три технологии: сеть GSM, подключения 3G и высокоскоростные подключения через сети 4G (LTE, Long Term Evolution).

Благодаря «бесшовному роумингу» устройства могут автоматически переключаться между различными сетями. Повышение мобильности и возможность свободного передвижения сотрудников в здании или в помещениях компании выгодно от беспрепятственного роуминга и постоянной доступности приложений. Однако такая гибкость создает проблемы для решения VPN с удаленным доступом.Их надо

- автоматически поддерживает любое изменение среды связи

- динамически перенаправляет существующий туннель VPN во время смены среды и

- предотвратить потерю сеанса.

Программное обеспечение IPsec VPN Client от NCP — одно из первых клиентских программ в мире, которое поддерживает беспрепятственный роуминг VPN-соединений между различными средами — без ущерба для безопасности. Плавный роуминг доступен только в сочетании с NCP Secure Enterprise VPN Server. Клиент может автоматически изменять среду связи во время сеанса и динамически перенаправлять VPN-туннель.В сочетании с этим клиент также обеспечивает «осведомленность о местоположении», что означает автоматическое распознавание безопасных и небезопасных сетей. Функция «Friendly Net Detection» гарантирует, что система активирует или деактивирует соответствующую политику межсетевого экрана без помощи пользователя.

Кроме того, VPN-клиент гарантирует, что VPN-туннель остается на месте, даже если соединение было прервано; например, когда сотовая сеть была отключена во время поездки на поезде. В таком случае логическое соединение остается на месте, даже если клиент VPN не имеет доступа к серверу VPN.Клиентское программное обеспечение сообщает пользователю о временном отключении физического соединения, устанавливая состояние туннеля VPN, отображаемое на мониторе, с зеленого на желтый.

Во время непрерывного роуминга программное обеспечение автоматически управляет обработкой DPD, так что ни шлюз, ни клиент не прерывают VPN-соединение во время прерывания физического соединения. DPD (Dead Peer Detection) — это процесс, который распознает, было ли прервано VPN-соединение на основе IPsec, и позволяет заново настроить туннель.

Для доступа к VPN через сотовую сеть, как в примере с поездом на поезде, важно, чтобы решение VPN автоматически повторно устанавливало соединение, как только сеть становится доступной. Этот процесс прозрачен для пользователя, так что никаких ошибок операции не происходит и он освобождается от этой задачи.

Комфортность работы еще больше повышается, поскольку пользователю VPN-клиента не нужно беспокоиться о том, какая среда лучше всего — Wi-Fi или сотовая сеть. В идеале пользователю достаточно нажать кнопку подключения, и клиентское программное обеспечение выберет подходящую доступную среду связи, которую администратор сети указал в политиках.

Контроль доступа к сети:

Контроль доступа к сети при доступе к вашей корпоративной сети

В виртуальной частной сети (VPN) каждое оконечное устройство является потенциальным шлюзом в центральную сеть. Персональный брандмауэр не обеспечивает достаточной защиты от взлома. Чтобы защитить свой бизнес от промышленного шпионажа и экономических преступлений, вы должны использовать различные механизмы безопасности, которые контролируются и координируются централизованно.

С юридической точки зрения контроль доступа также стал важным для обеспечения безопасной работы корпоративных сетей.

Рынок предлагает различные решения для контроля доступа к сети (или контроля доступа к сети) (NAC), большинство из которых являются сложными и трудными в управлении. Конечно, NAC является частью целостного решения NCP для VPN и оптимизирован для всех требований удаленного доступа.

Каждое устройство, получающее доступ, обязательно должно подтвердить себя в центральном безопасном управлении предприятием NCP.Обычно программное обеспечение проверяет ряд информации клиентской платформы. Цель NAC — разрешить доступ к сети только тем устройствам, которые были классифицированы как безопасные во время проверки.

Используйте NCP Secure Enterprise Management для создания политик безопасности NAC и назначения их клиентам глобально, для групп или индивидуально. Политики безопасности определяют, соответствует ли устройство предустановленным требованиям и разрешен ли ему доступ к сети.

Контроль доступа к сети (NAC) NCP состоит из нескольких этапов:

- Идентификация устройств

- Проверка соблюдения корпоративной политики безопасности

- В зависимости от результата конечному устройству разрешен доступ к сети или помещено в карантин

- После восстановления соответствия политикам безопасности конечному устройству разрешается доступ к приложениям и корпоративной сети.

- Если оконечное устройство не соответствует требованиям, оно отключается

Программное обеспечение NAC работает в режиме реального времени и распознает всех обращающихся клиентов. Без контроля в реальном времени у хакеров есть множество возможностей атаковать сеть и импортировать вредоносное ПО. По этой причине решение NAC NCP исключает заметные или неизвестные устройства из сети и помещает их в карантин.

Устройство на карантине должно пройти несколько проверок безопасности, которые были определены администратором ранее.Программное обеспечение NCP NAC анализирует, установлены ли, например, текущие пакеты обновления, исправления или новейшие антивирусные ядра. Кроме того, он проверяет информацию об услугах и файлах, а также значения реестра. Основываясь на правилах фильтрации на шлюзе VPN и в NCP Secure Enterprise Management, программное обеспечение NAC составляет важную буферную зону перед сетью.

Это означает, что соблюдение корпоративных политик безопасности является обязательным для каждого устройства, в то время как пользователь не может ни избегать их, ни манипулировать ими.

Обзор всех функций решения NCP NAC:

Идентификационный номер

Четкая идентификация и локализация клиентов удаленного доступа в сети.

Аутентификация

Четкая аутентификация личности пользователя и / или терминалов с использованием, например, активный каталог и сервер RADIUS (EAP).

Применение политик конечных точек

Это проверяет, соответствуют ли клиенты удаленного доступа политике безопасности компании, если e.г. допустима операционная система, установлены требуемые исправления или установлены самые последние антивирусные ядра или доступна последняя сигнатура.

Восстановление

Эта функция помещает клиента, не соответствующего политике безопасности, в зону карантина. В карантине применяется ряд опций, которые позволяют пользователю работать в ограниченном режиме или обеспечивать соответствие клиента путем предоставления соответствующей информации.

Отличия от целевой спецификации регистрируются и могут вызывать следующие уведомления или действия, например:

- Отображение уведомления на клиенте

- Вывод уведомления в журнал клиента

- Отправка уведомления на сервер управления

- Отправка уведомления на сервер системного журнала

- Активация правил межсетевого экрана

- Остановка VPN-соединения

Постоянная проверка

Проверка выполняется не только для первой попытки установления соединения с сетью, но и для каждой последующей попытки установления соединения.Более того, он повторяется по шаблону, установленному в политике.

Экономичный

Быстрое и экономичное внедрение и администрирование гарантируются как часть интегрированного решения удаленного доступа NCP. Это также означает низкие эксплуатационные расходы и быструю окупаемость инвестиций (ROI).

Соответствие требованиям

Решение NCP NAC прозрачно регистрирует всю важную информацию о безопасности и делает ее доступной в понятной форме.

Высокая масштабируемость

Модульная программная архитектура всех компонентов NCP VPN позволяет настраивать расширение за счет новейших продуктов с недорогими обновлениями / обновлениями.

В настоящее время доступно решение для 32/64 битной операционной системы Windows. В ближайшем будущем будут поддерживаться КПК, смартфоны и т. Д.

Перед внедрением решения NAC необходимо уточнить следующие вопросы:

- Кто может входить в сеть?

- Какую технологию VPN и где использовать?

- Насколько доступна сеть?

- Можно ли сгруппировать ресурсы потенциально?

- Были ли определены все необходимые ресурсы для соответствующих групп?

- Какой функциональный диапазон желателен для какой области?

- Каковы местные ограничения? (физический / логический)

- Могут ли существующие данные использоваться для аутентификации / авторизации?

Сервер высокой доступности:

Страхование от недостатков и отказов

Доступ к центральным базам данных и ресурсам должен быть гарантирован «24/7/365».Только безупречная работа системы VPN гарантирует успех в запланированном корпоративном и экономическом использовании предпринятых инвестиций.

«Службы высокой доступности (HA) NCP Secure Enterprise» гарантируют высочайший уровень доступности или отказоустойчивой защиты центральных систем независимо от того, установлен ли один или несколько серверов NCP Secure Enterprise VPN. Все туннели VPN доступны в любое время.

Мы различаем два сценария в зависимости от количества установленных серверов NCP Secure Enterprise VPN:

- Один NCP Secure Enterprise VPN Server , это касается функций резервного копирования; Для этого сценария используется NCP Secure Enterprise Failsafe Server.В случае сбоя он переключается на систему резервного копирования Secure Enterprise Server.

- Несколько параллельных серверов NCP Secure Enterprise VPN , т.е. это касается также равномерного использования системы в дополнение к функциям резервного копирования; NCP Secure Enterprise Load Balancing обеспечивает необходимую производительность в этой среде. Неисправный шлюз VPN автоматически выводится из производственной эксплуатации в случае возникновения неисправности. VPN-туннели распространяются на все еще доступные VPN-шлюзы.

Оба сервера высокой доступности также настроены с резервированием по причинам доступности.

Изменения конфигурации, обновления и обновления легко выполняются через интерфейс Windows диспетчера высокой доступности, который может быть установлен на любой процессор консоли в локальной сети.

Поддерживаемые операционные системы:

- Windows Server 2003 R2 Enterprise Edition (32/64 бит) / 2008 Enterprise (32/64 бит) / 2008 R2 Enterprise (64 бит) / 2012 Datacenter (64 бит) / 2012 R2 Datacenter (64 бит)

- Linux: версия ядра 2.4,10

Загрузите NCP Secure Enterprise High Availability Services (PDF).

Перекрывающиеся сети:

Проблемы с перекрытием сетей?

Испытывали ли вы трудности при входе в корпоративную сеть с вашим текущим решением VPN? Ваш вход в систему оказался бесполезным, хотя установка соединения казалась успешной? Такие проблемы часто возникают из-за перекрытия сетей.

Перекрывающаяся сеть (подсеть) — это когда вы устанавливаете соединение от VPN-клиента к другой сети с тем же «диапазоном частных IP-адресов», и при этом происходит «перекрытие» адресов. Т.е. маршрутизатор отеля присваивает вашему компьютеру «диапазон частных IP-адресов», то есть 192.168.1.0, и этот адрес совпадает с адресом офиса. Когда клиент подключается, он использует текущий IP-адрес источника, то есть домашнюю сеть. Шлюз видит это как внутренний (локальный) адрес, поэтому сети перекрываются и отвергают ваше VPN-соединение.

Технология, лежащая в основе решения NCP Enterprise Solution, предотвращает проблемы с «перекрывающимися сетями».

25+ инструментов для удаленной работы, чтобы сделать работу из дома проще простого

Вы работаете из дома из-за COVID-19?

Недавняя пандемия вынудила множество компаний уйти от дел. Но то, что вас нет в офисе, не означает, что вы не можете работать продуктивно!

В этой статье мы расскажем о множестве программ для удаленной работы, которые вы можете использовать, чтобы оставаться в курсе своих проектов.На самом деле, мы перечислили здесь так много инструментов удаленной работы, что Джеймсу Бонду и Q это может позавидовать!

И хотя эти инструменты могут не помочь вам бороться со злыми гениями, они помогут вам спасти мир.

Как?

Оставаясь продуктивным и подпитывая глобальную экономику, которой нужна ваша помощь.

Эта статья содержит:

(щелкните ссылки, чтобы перейти в конкретный раздел)

(включает функции и цены)

- Инструменты управления задачами и отслеживания проектов

- Инструменты для видеозвонков и демонстрации экрана

- Инструменты для записи видео и скринкастов

- Инструменты для создания снимков экрана

- Инструменты обмена мгновенными сообщениями

- Средства контроля и учета рабочего времени сотрудников

- Инструменты облачного хранения

- Инструменты совместной работы с документами

- Инструменты для сканирования и подписи документов

- Инструменты для управления отвлечением и повышения производительности

- Инструменты календаря

- Инструменты преобразования времени

Приступим.

Инструменты удаленной работы… (барабанная дробь)… помогут вам управлять своей работой удаленно!

Помните, что удаленная работа сопряжена с рядом проблем. Как у вас

- Как эффективно общаться со своей командой?

- Проводить встречи?

- Отслеживать прогресс проекта?

- Убедитесь, что члены вашей команды не смотрят Netflix в рабочее время?

- Убедитесь, что ваши люди остаются сосредоточенными и мотивированными?

Программное обеспечение для удаленной работы пытается решить все эти проблемы удаленной работы.

И поскольку проблем больше, чем у злодеев Бонда, существует тонны различных видов удаленных инструментов.

Они варьируются от программного обеспечения для управления проектами до инструментов для записи экрана и программного обеспечения для удаленного доступа!

12 типов программного обеспечения для удаленной работы

Итак, что это за типы инструментов для удаленной работы ?

Не волнуйтесь, мы знаем, что у вас много работы, поэтому не собираемся откладывать ее дальше.

Вот краткое описание 12 необходимых инструментов и лучших инструментов в каждой категории:

Приложения для управления задачами функционируют как ваш удаленный рабочий центр.

Если бы вы были Джеймсом Бондом, все ваши задания и дела хранились бы здесь.

Вы можете отслеживать:

- Ваши задачи (в случае Бонда — кого надо снести!)

- Ваши дедлайны

- Над чем работают члены вашей команды

- Что они сделали

- И все остальное!

Аналогично

Работа из дома: удаленный доступ

Работайте дома как босс с полной поддержкой видеозвонков, безопасной передачи данных и бесперебойного подключения нескольких устройств.И настроить зону покрытия в соответствии с вашими сетевыми потребностями легко.

Работайте из дома в эти трудные времена.

Поддержка новейших стандартов Wi-Fi, до 4 проводных портов и несколько восходящих каналов WAN, обеспечивает молниеносную скорость подключения и гарантию приложений уровня SLA. RAP Aruba могут подключать проводные принтеры или подключать IP-телефоны для обеспечения непрерывности бизнеса сотрудников.

Узнайте о точках доступа Aruba

Безопасные удаленные сети для соответствия и непрерывности.

Поддерживая постоянное соединение VPN с полным набором возможностей туннелирования, протоколы RAP Aruba обеспечивают безопасную маршрутизацию личного и рабочего трафика для обеспечения конфиденциальности и соответствия требованиям. Централизованное управление через VPNC обеспечивает мгновенное внесение необходимых изменений в соответствие.

Прочитать блог

Aruba Central для гибкости и масштабирования.

Простое и безопасное предоставление корпоративных услуг с помощью решений IAP-VPN и Aruba VIA для удаленных офисов, мобильных пользователей и временных рабочих и учебных мест.Собственная облачная оркестровка означает, что ИТ-специалисты могут быстро включать и масштабировать VPN-сервисы там, где они больше всего нужны.

Узнать больше о Aruba Central

Aruba VIA: VPN-сервисы для безопасного подключения.

Если у вас нет RAP или вы находитесь вдали от домашнего офиса, ваши сотрудники и студенты могут загрузить приложение Aruba VIA VPN для мобильных телефонов, ноутбуков и настольных компьютеров.

Узнать больше о VIA VPN

Разверните VPNC для обслуживания удаленных сотрудников.

Масштабируйте свое предприятие с помощью концентраторов VPN (VPNC), которые поддерживают развертывание IAP-VPN, VIA VPN и RAP. Выберите из облачных или локальных вариантов управления.

Узнать больше о контроллерах Aruba

Aruba Instant On AP11D

Wi-Fi, разработанный для малого бизнеса

Малые предприятия сталкиваются с рядом проблем, связанных с новыми и появляющимися технологиями, поэтому не отставать от них довольно сложно.

Мобильные устройства и облачные приложения, такие как Microsoft Office 365, меняют способ взаимодействия с клиентами, поставщиками и персоналом. Поскольку достаточно сложно создать новую систему расчета заработной платы или выбрать наиболее эффективное решение для точек продаж, мы считаем, что выбор лучшего Wi-Fi для вашего бизнеса должен быть простым.

Независимо от того, владеете ли вы небольшим розничным магазином или бутиком, ваши сотрудники и клиенты полагаются на сеть практически во всем, что они делают.А поскольку сегодня Wi-Fi играет столь важную роль, вам нужно специальное решение, которое позволит вашему бизнесу всегда оставаться в движении. Точки доступа Aruba Instant On Access (AP) просты в развертывании и управлении — они имеют качественный внешний вид и привлекательную цену.

Узнать больше об Aruba AP-11D

ВЫБЕРИТЕ ТОЧКУ ДОСТУПА

С Aruba Instant On вы сразу же готовы к работе в сети бизнес-уровня. Все наши точки доступа имеют сертификат Wi-Fi 5.

- Индивидуальное / семейное использование: Aruba Instant On AP11D (настольное / настенное крепление) или AP11 (настенное / потолочное). Максимальная скорость передачи данных 1167 Мбит / с и 4 соединения Ethernet.

- Более частое использование: Aruba Instant On AP12 (настенное / потолочное крепление). Максимальная скорость передачи данных 1600 Мбит / с для больших объемов трафика.

| Домашний офис | Расширенная производительность | Высокая производительность | |

|---|---|---|---|

| Окружающая среда | Индивидуальный | Семья | Высокий трафик |

Начните с точки доступа

| Aruba Instant On AP11DЛегкое использование.25 пользователей. 50 устройств.

| Aruba Instant On AP11 (настенное / потолочное крепление)Легкое использование. 25 пользователей. 50 устройств.

| Aruba Instant On AP12 (настенное / потолочное крепление)Умеренное использование. 50 пользователей. 75 устройств.

|

Нужно расширить вашу сеть?Простое расширение сети в ячеистом или проводном режиме с помощью дополнительных точек доступа | Aruba Instant On AP11илиAruba Instant ON AP11D | Aruba Instant On AP15Интенсивное использование.75 пользователей, 100 устройств

| |

Дополнительные проводные соединения

| Aruba Instant On AP11илиAruba Instant ON AP11D | Aruba Instant On AP11 илиAruba Instant ON AP11D+ коммутатор HPE OfficeConnect 14205(при необходимости) | Aruba Instant On AP 12+ 1820 Переключатель(при необходимости) |

Настройка за минуты

Установите несколько проводных и беспроводных подключений к вашей домашней сети, не жертвуя скоростью и безопасностью.

Нужно расширить зону покрытия?

Благодаря технологии Smart Mesh вы можете распространить сверхсильный сигнал на каждую комнату.

ДОБАВИТЬ ПОДКЛЮЧЕНИЯ

- Индивидуальное / семейное использование: Plug and play, неуправляемый коммутатор HPE OfficeConnect 1420-5G. Добавьте другие устройства, принтер, другие компьютеры, IP-телефон / камеру и т. Д.

- High Usage: расширьте возможности с помощью нашего управляемого Plug and Play коммутатора HPE OfficeConnect 1820-8G

Свяжитесь с нами для получения дополнительной информации!

.