Что такое ртс и ммвб расшифровка: Индекс РТС что это такое простыми словами, что показывает и какие акции в него входят

Индекс РТС что это такое простыми словами, что показывает и какие акции в него входят

Главная

Блог

Научиться инвестировать

Индекс РТС: что это такое и его значение для инвестора

17 февраля 2022 6 минут

Индекс РТС — один из индикаторов российского фондового рынка, в который входят акции крупнейших компаний страны. Какая у него историческая доходность и можно ли инвестировать в индекс РТС — в этой статье.

В него входят акции крупнейших компаний нефтегазового, финансового и потребительского и других секторов экономики.

- Что такое индекс РТС

- Какие компании входят в индекс РТС

- Динамика индекса РТС и его историческая доходность

- Как инвестировать в индекс РТС

- Главное

Что такое индекс РТС

Раньше РТС была самостоятельной торговой системой. Она организовывала торги акциями крупнейших компаний среди ограниченного числа участников. В результате слияния РТС и Московской межбанковской валютной биржи появилась Московская биржа.

Она организовывала торги акциями крупнейших компаний среди ограниченного числа участников. В результате слияния РТС и Московской межбанковской валютной биржи появилась Московская биржа.

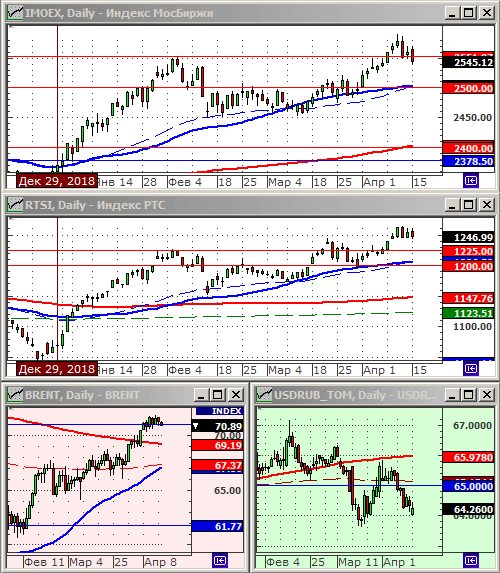

Сейчас РТС представляет собой индекс акций крупнейших компаний по капитализации в России. Он номинирован в долларах США и помогает оценить динамику российского рынка. После появления индекса РТС инвесторам не нужно изучать график акций каждой компании, чтобы понять, как изменился рынок в России, — достаточно просто взглянуть на динамику индекса.

Динамика индекса РТС за весь период его существования. Источник данных: investing.com

По сути, индекс РТС — это долларовый аналог индекса Московской биржи. Динамика двух индексов различается, поскольку РТС учитывает также курс доллара США к рублю. Этот индекс помогает иностранным инвесторам оценивать привлекательность российского рынка.

Акции каких компаний входят в индекс РТС

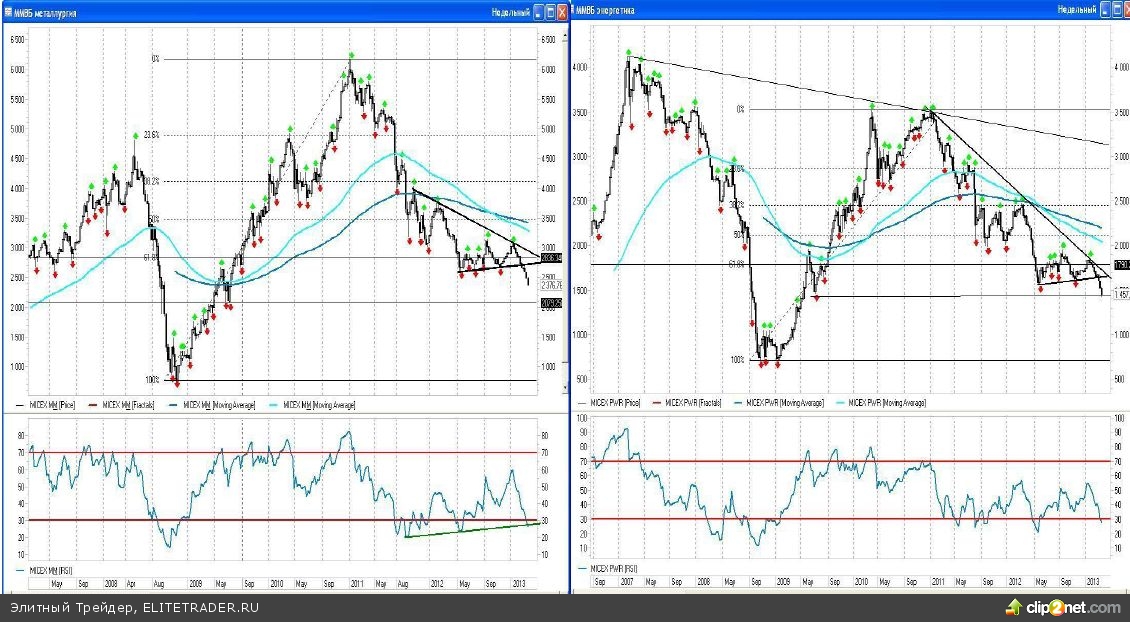

Комитет индекса РТС каждый квартал обновляет список компаний. Самый большой удельный вес в индексе, то есть доля конкретных акций, — у «голубых фишек», крупнейших по капитализации компаний в России. Больше всего в индексе представителей следующих секторов экономики:- нефтегазового сектора промышленности — около 45%;

- финансового сектора — около 19%;

- сферы добычи и обработки металлов — около 17%.

Полный список компаний индекса РТС на сайте Мосбиржи на 9 февраля 2022 года. Источник данных: официальный сайт ПАО «Московская Биржа»

Динамика индекса РТС и его историческая доходность

Рынок цикличен, и поэтому индекс также подвержен коррекции. Последние три больших кризиса были в 1998, 2008 и 2014 годах, поэтому значения индекса в эти годы падали. В 1998 году индекс упал на 85%, в 2008 году — на 72%, в 2014 году — на 45%, а в 2020 году — на 27%.

На индекс влияет множество факторов, в том числе геополитика, состояние мировой и российской экономики, финансовая политика и многое другое. На индекс также влияет ВВП, уровень инфляции и показатели отдельного сектора экономики, поэтому однозначно предугадать рост или падение невозможно.Как инвестировать в индекс РТС

Индекс РТС нельзя купить, как акцию или облигацию. Но можно инвестировать в его рост или падение через различные инструменты фондового рынка.

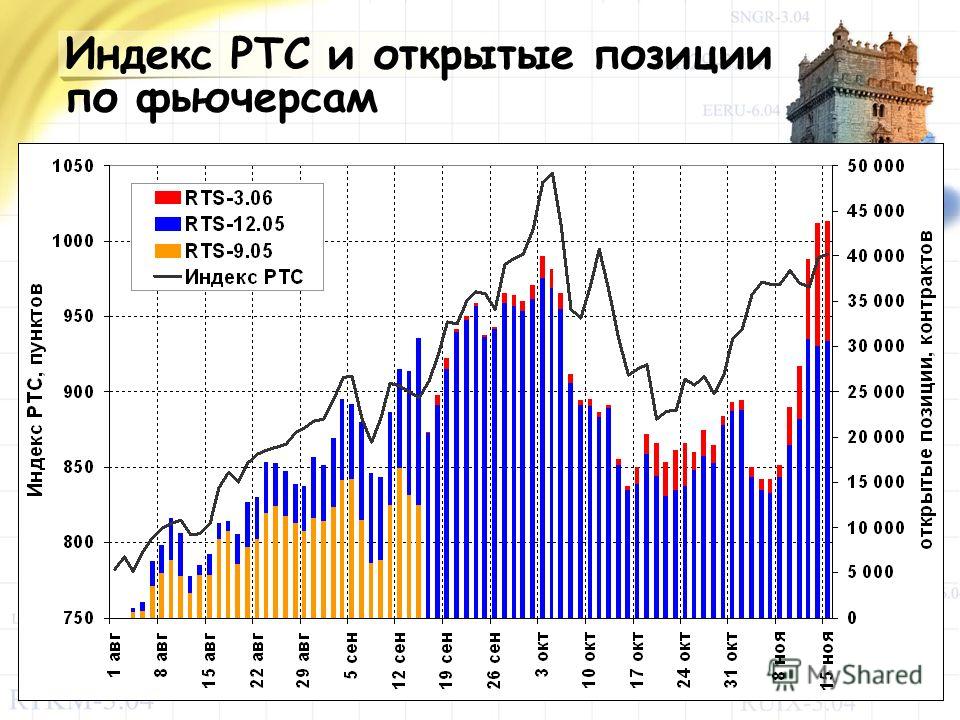

Купить фьючерсы на индекс РТС. Фьючерс — это контракт с обязательством выплаты в случае биржевой ситуации. Например, инвестор рассчитывает, что индекс упадет в ближайшее время, и он покупает фьючерс на понижение. Если индекс упадет, то инвестор заработает. Также фьючерс работает и наоборот — инвестор может купить фьючерс на повышение индекса и заработать на его росте.

Создать инвестпортфель, повторяющий индекс. Если у инвестора есть достаточный капитал, он может создать инвестиционный портфель из акций компаний в том же соотношении, что и индекс РТС. При этом подходе инвестору необходимо отслеживать изменение состава индекса.

Инвестировать в ETF или БПИФ. Инвестор может купить акции готового фонда, который следует за индексом РТС. Например, в приложении Газпромбанк Инвестиции можно инвестировать в два ETF-фонда на индекс РТС — FinEx Russian RTS Equity UCITS (FXRL) и ITI Funds RTS Equity (RUSE).

Но можно инвестировать в его рост или падение через различные инструменты фондового рынка.

Купить фьючерсы на индекс РТС. Фьючерс — это контракт с обязательством выплаты в случае биржевой ситуации. Например, инвестор рассчитывает, что индекс упадет в ближайшее время, и он покупает фьючерс на понижение. Если индекс упадет, то инвестор заработает. Также фьючерс работает и наоборот — инвестор может купить фьючерс на повышение индекса и заработать на его росте.

Создать инвестпортфель, повторяющий индекс. Если у инвестора есть достаточный капитал, он может создать инвестиционный портфель из акций компаний в том же соотношении, что и индекс РТС. При этом подходе инвестору необходимо отслеживать изменение состава индекса.

Инвестировать в ETF или БПИФ. Инвестор может купить акции готового фонда, который следует за индексом РТС. Например, в приложении Газпромбанк Инвестиции можно инвестировать в два ETF-фонда на индекс РТС — FinEx Russian RTS Equity UCITS (FXRL) и ITI Funds RTS Equity (RUSE).

Главное

- Индекс РТС — это биржевой индикатор состояния российского рынка в долларах США, который рассчитывается и публикуется каждые 15 секунд.

- В индекс РТС можно инвестировать через ETF, БПИФ, фьючерсы или самостоятельную покупку акций компаний индекса.

-

Более 70% веса индекса РТС — это десять крупных российских компаний. Самый большой удельный вес у компаний нефтегазового сектора — 45%.

Данный справочный и аналитический материал подготовлен компанией ООО «Ньютон Инвестиции» исключительно в информационных целях. Оценки, прогнозы в отношении финансовых инструментов, изменении их стоимости являются выражением мнения, сформированного в результате аналитических исследований сотрудников ООО «Ньютон Инвестиции», не являются и не могут толковаться в качестве гарантий или обещаний получения дохода от инвестирования в упомянутые финансовые инструменты. Не является рекламой ценных бумаг. Не является индивидуальной инвестиционной рекомендацией и предложением финансовых инструментов. Несмотря на всю тщательность подготовки информационных материалов, ООО «Ньютон Инвестиции» не гарантирует и не несет ответственности за их точность, полноту и достоверность.

Станислав Клименко

Автор

Поделиться статьей

Что такое индекс РТС и чем он отличается от индекса ММВБ — Finsovetnik.

com

comДата публикации: 27 мая, 2016

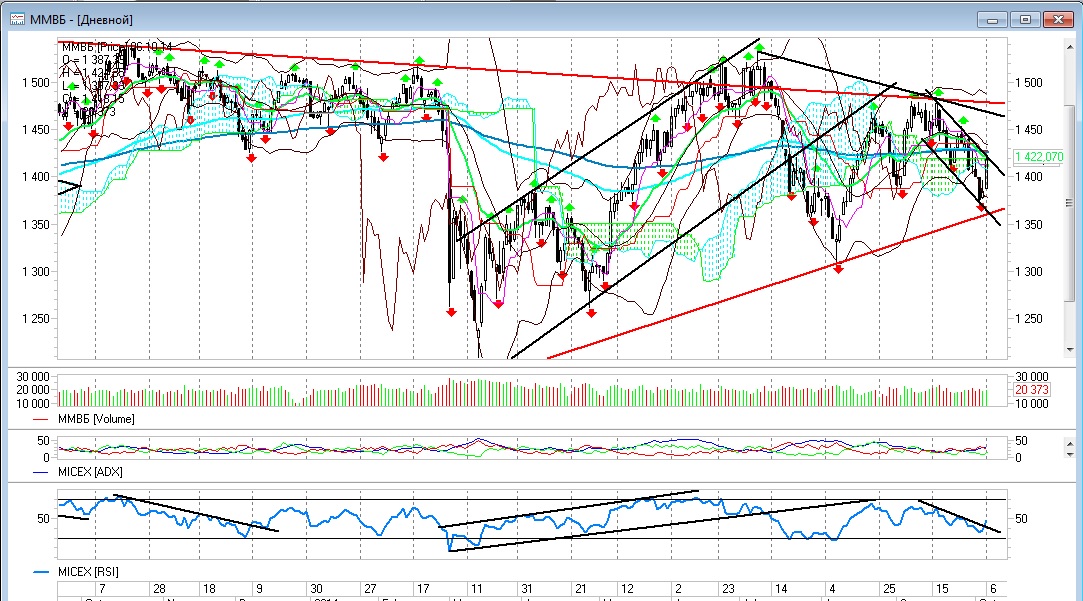

Продолжаем финансовый ликбез. Сегодня вновь поговорим про индексы. В прошлый раз я рассказал вам, что такое индекс ММВБ. Теперь настал черед рассказать вам про индекс РТС.

Краткое напоминание: индекс — это показатель динамики рынка. Он сочетает в себе данные о многих компаний и показывает, куда они двигались в целом (росли или падали).

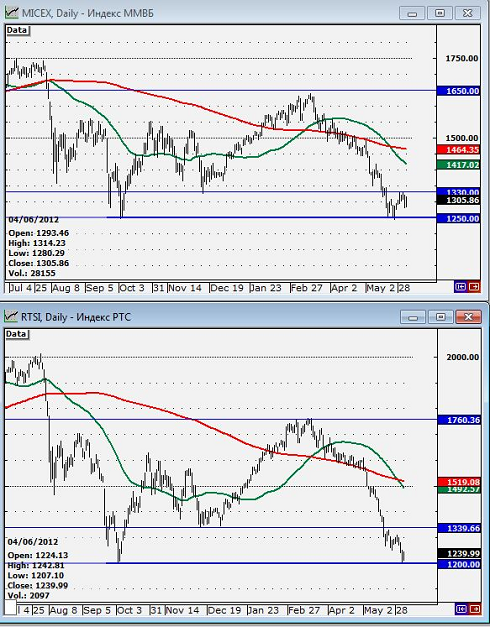

Из прошлой заметки вы знаете, что индекс ММВБ — это взвешенная сумма стоимостей 50 российских компаний. Кроме индекса ММВБ, есть и еще один распространенный индекс — это индекс РТС.

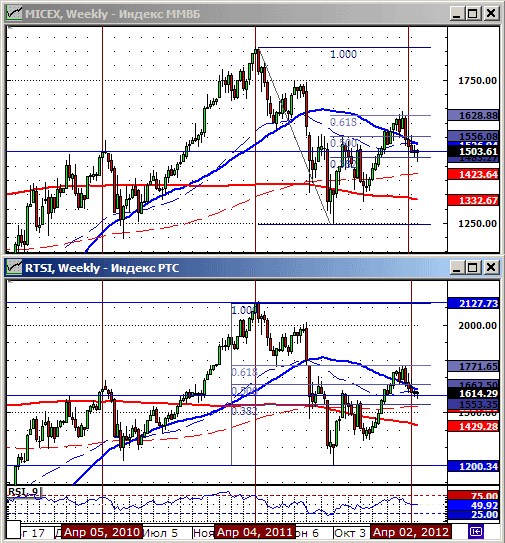

И мы можем легко заметить, что компоненты индексов ММВБ и РТС одинаковы.

Но в чем же тогда разница?

Если индекс ММВБ показывает динамику стоимости крупных российских компаний в рублях, то индекс РТС показывает эту динамику в долларах.

Иначе говоря, если для индекса ММВБ мы суммируем 50 компаний в рублях, то в индексе РТС мы суммируем их стоимость в долларах.

До середины 2014 года валюта (рубль или доллар) были не так важны для расчета индексов, и ММВБ и РТС в большинстве ситуаций двигались в одном направлении (вместе вверх или вместе вниз).

Но после падения курса рубля индекс РТС сильно упал вместе с ним.

И если индекс ММВБ недавно обновил свои максимумы всех времен, то индекс РТС сейчас в 2.5 раза ниже, чем он был в 2008 году (900 пунктов сейчас против 2500 в 2008).

Что это означает?

С одной стороны, это означает, что российский рынок акций сильно упал в долларовом выражении.

С другой стороны, это дает очень интересную возможность прибыльного долгосрочного инвестирования.

Дело в том, что многие российские компании являются экспортерами (Газпром, Роснефть, Лукойл, Сургутнефтегаз), которые получают выручку в валюте. Значит, рост той самой валюты никак не повлиял на ее размер в валюте и способствовал ее росту в рублях (при прочих равных).

Значит, вложения в такие компании могут быть весьма перспективными. Здесь, конечно, нужно производить фильтрацию компаний. Например, Газпром регулярно вкладывает огромные деньги в безумные проекты, поэтому они сильно упали по стоимости акций. А вот Роснефть, наоборот, увеличивает показатели. И недавно они обновили исторические максимумы по стоимости акций.

И недавно они обновили исторические максимумы по стоимости акций.

Наконец, напоминаю, что все аналитики предсказывают постепенное восстановление цен на нефть. Зимой, когда нефть стоила $30, я писал об этом. Сейчас она стоит $49. И на горизонте 1-2 лет прогнозируется дальнейшее восстановление цен на нефть. Значит, вложения в акции крупных компаний экспортеров, вложения в индекс РТС могут оказаться весьма многообещающими.

Резюме.

Индекс РТС показывает динамику акций 50 крупнейших компаний российского рынка. Компании те же самые, что и в индексе ММВБ, только индекс РТС считается в долларах. Поэтому он сильно упал с 2014 года. Но так как среди крупных российских компаний много экспортеров с валютной выручкой, может восстановиться к былым высотам. А мы на этом можем аккуратно заработать.

Posted in Основные понятия and tagged Газпром, индекс, Лукойл, Московская биржа (ММВБ), обучение, Роснефть, РТС.

Наше сообщество Вконтакте

Наше страница Vk

Удалить вирус-вымогатель MMVB (РАСШИФРОВАТЬ ФАЙЛЫ .

mmvb)

mmvb)Вирус-вымогатель MMVB и почему ваш компьютер должен быть защищен

Содержание

- Вирус-вымогатель MMVB и почему ваш компьютер должен быть защищен note

- Сводка программ-вымогателей

- Исправить и открыть большие файлы MMVB. , связанный с семейством вредоносных программ STOP/DJVU. Каждый компьютер подвергается риску заражения, если его владельцы не принимают превентивные меры. Киберпреступники, стоящие за этим вирусом, стремятся проникнуть в как можно больше компьютеров, зашифровать содержащиеся в них файлы, а затем попросить владельцев заплатить определенную плату, прежде чем они разрешат доступ к ним. Чтобы жертве было легче идентифицировать файлы, которые были успешно зашифрованы, вирус разработан до прикрепите расширение .mmvb к каждому имени данных.

Например, файлы с именами типа 1.jpg или 2.jpeg после атаки будут отображаться как 1.jpg.mmvb или 2.jpeg.mmvb . Вирус создает и сохраняет заметки о выкупе с именем _readme.txt с сообщением для жертвы.

Например, файлы с именами типа 1.jpg или 2.jpeg после атаки будут отображаться как 1.jpg.mmvb или 2.jpeg.mmvb . Вирус создает и сохраняет заметки о выкупе с именем _readme.txt с сообщением для жертвы.Как упоминалось ранее, это вредоносное ПО было создано печально известной киберпреступной группировкой, именуемой STOP/DJVU. Их задача — потребовать от жертв покупки инструментов, необходимых для расшифровки данных, или, другими словами, вымогать деньги у пользователей компьютеров, у которых нет резервных копий данных. Они разработали различные обманные методы, чтобы застать своих жертв врасплох, такие как установка ловушек в виде загрузки пиратских версий программного обеспечения, а также отправка нежелательных, но зараженных электронных писем, среди прочего.

Вымогатель вводит термины киберпреступников в записку о выкупе

Письмо от злоумышленников содержится в каждой из копий файла _readme.txt, которые вирус помещает в каждую затронутую папку данных.

Киберпреступники предупреждают жертву об успешной атаке вируса-вымогателя MMVB, в результате чего жертва больше не может получить доступ к своим файлам. Кроме того, поскольку в процессе использовались очень надежные ключи шифрования, у них нет другого выбора, кроме как заплатить выкуп, чтобы позволить им получить некоторые инструменты дешифрования, если они надеются получить файлы.

Киберпреступники предупреждают жертву об успешной атаке вируса-вымогателя MMVB, в результате чего жертва больше не может получить доступ к своим файлам. Кроме того, поскольку в процессе использовались очень надежные ключи шифрования, у них нет другого выбора, кроме как заплатить выкуп, чтобы позволить им получить некоторые инструменты дешифрования, если они надеются получить файлы.Как правило, большинство жертв атак программ-вымогателей, особенно те, у которых нет файлов резервных копий, будут встревожены при разработке. Некоторые из них были бы готовы на все, чтобы восстановить свои файлы, в зависимости от того, насколько это важно для них. Предвидя, что такая безвыходная ситуация может возникнуть, киберпреступники в равной степени сбрасывают два адреса электронной почты, то есть [email protected] и [email protected] , для дальнейшего общения.

В записке также указано, что требуемая сумма выкупа составляет 9 долларов США.80, но злоумышленники были бы готовы принять 50% этого, если только жертва напишет злоумышленникам как можно скорее, не более чем через 72 часа после получения уведомления об этом.

Они также предупреждают, что по истечении крайнего срока платежа будет приемлема только максимальная плата за выкуп.

Они также предупреждают, что по истечении крайнего срока платежа будет приемлема только максимальная плата за выкуп.Чтобы еще больше усложнить ситуацию для жертвы, киберпреступники также заявляют, что жертва может выплачивать выкуп только криптовалютой. Очевидная причина, по которой они настаивают на этом способе оплаты, заключается в том, чтобы избежать отслеживания и ареста правоохранительными органами, которым жертва может сообщить о ситуации.

Что бы ни случилось, жертвы атаки программ-вымогателей никогда не должны подчиняться требованиям киберпреступников и вообще не рекомендуется с ними общаться. Этот совет согласуется с позицией ведущих мировых организаций по кибербезопасности, включая ФБР. Они мотивировали свое несогласие с этим, что воспроизведено ниже:

- Правоохранительные органы против выплаты выкупа в любой форме.

- Киберпреступники обычно неоднократно атакуют жертв, которые платят выкуп, потому что они жадны и никогда не удовлетворены.

- Учитывая, что нет никаких гарантий, что жертва восстановит зашифрованные файлы после оплаты, это становится огромной авантюрой с выплатой выкупа, и существует множество свидетельств того, что киберпреступники редко выполняют свои обещания.

- Предоставляет огромные суммы денег в распоряжение киберпреступников, тем самым помогая им расширять свои операции.

- Выкуп делает преступность прибыльной, поэтому ее следует предотвращать.

Люди также должны учитывать, что вирус MMVB также распространяет другие опасные трояны, обычно называемые RAT. Это аббревиатура, обозначающая трояны удаленного доступа. Это вторичное вредоносное ПО используется тайно для получения необходимых личных данных, таких как банковские реквизиты, учетные данные для входа в программное обеспечение, пароли и т. д. Похищая эти фрагменты конфиденциальной информации, они открывают другие способы совершения дальнейших преступных действий против жертвы.

Риски, связанные как с первичным, так и с вторичным вредоносным ПО, являются причиной того, что необходимо удалить вирус-вымогатель MMVB, как только он будет обнаружен на любом компьютере.

Самый надежный способ эффективно избавиться от этого вируса — настроить систему через безопасный режим с поддержкой сети перед применением антивируса. Еще одна хорошая идея — загрузить RESTORO и использовать его функциональные возможности для выявления и восстановления файлов ОС Windows, поврежденных вредоносным ПО.

Самый надежный способ эффективно избавиться от этого вируса — настроить систему через безопасный режим с поддержкой сети перед применением антивируса. Еще одна хорошая идея — загрузить RESTORO и использовать его функциональные возможности для выявления и восстановления файлов ОС Windows, поврежденных вредоносным ПО.Сводка программ-вымогателей

Имя MMVB Ransomware Virus Тип Ransomware; Крипто-вредоносное ПО; Виртуальный вирус вымогательства Семейство СТОП/DJVU Тип шифрования RSA 2048 + Salsa20 Предыдущие версии , TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ, TORISJ. Версия 556-я Расширение .MMVB Киберпреступные электронные письма Support@bestyourmail.  CH, [email protected]

CH, [email protected]Дополнительный вредоносник AZORULT OR -VIDAREJAN . все файлы на ПК и помечает их исходные имена расширением .mmvb. Заметки о выкупе, называемые _readme.txt, будут помещены в каждую папку компьютера. Эта вредоносная программа обычно тащит за собой VIDAR Stealer, а также удаляет VSS из системы. Кроме того, он имеет тенденцию изменять файл Windows HOSTS, чтобы ограничить доступ пользователя компьютера к веб-сайтам, связанным с кибербезопасностью, в Интернете.RANSOM NOTE _ReadMe.txt Ransom Demand $ 490- 980 $. как KMSPico. Известные взломы программного обеспечения, содержащие это вредоносное ПО Corel Draw, Tenorshare 4ukey, Adobe Photoshop, Cubase, Adobe Illustrator, Internet Download Manager, Tally, League of Legends. Имена обнаружения Ransom:Win32/Vigorf.A (Microsoft), Ransom:Win32/Vigorf.A, HEUR:Trojan-HEUR:Trojan.  Win32.Injuke.gen (Kaspersky), Trojan.GenericKD.61723659 ( BitDefender), Trojan.MalPack.GS (Malwarebytes), ML.Attribute.HighConfidence (Symantec) см. все варианты имен обнаружения на VirusTotal

Win32.Injuke.gen (Kaspersky), Trojan.GenericKD.61723659 ( BitDefender), Trojan.MalPack.GS (Malwarebytes), ML.Attribute.HighConfidence (Symantec) см. все варианты имен обнаружения на VirusTotalУдаление Удалите программы-вымогатели и связанные с ними вредоносные программы с вашего ПК с помощью надежного программного обеспечения. Чтобы восстановить вирус, поврежденный в файлах ОС Windows, рассмотрите возможность сканирования с помощью RESTORO (безопасная ссылка для скачивания). УСТРАНЕНИЕ ПОВРЕЖДЕНИЙ ОТ ВИРУСОВ

БЕСПЛАТНО просканируйте вашу систему , чтобы обнаружить проблемы с безопасностью, оборудованием и стабильностью. Вы можете использовать результаты сканирования и попытаться удалить угрозы вручную, или вы можете выбрать получение полной версии программного обеспечения для устранения обнаруженных проблем и автоматического устранения вирусного повреждения системных файлов ОС Windows.

Включает механизм обнаружения и удаления шпионского и вредоносного ПО Avira.

Включает механизм обнаружения и удаления шпионского и вредоносного ПО Avira. Зашифрованные файлы имеют пустые значки и новые расширения, добавленные к их исходным именам.

Как защитить свой компьютер от вариантов программ-вымогателей STOP/DJVU

Пользователи компьютеров должны помнить о своих действиях в Интернете, потому что это может иметь решающее значение. Пользователям компьютеров следует избегать посещения торрент-платформ в Интернете, совместного использования программного обеспечения через одноранговые платформы, открытия электронных писем и вложений из сомнительных источников и других неблаготворных действий. Вам также следует опасаться электронных писем с поддельными исходящими адресами или нежелательными адресами, потому что киберпреступники могут пойти на все, включая выдачу себя за популярные бренды. Эти виды электронных писем должны быть удалены в тот момент, когда они появляются в папке «Входящие» или в папках спама вашего компьютера.

Следует также отметить, что киберпреступники обычно называют вредоносные программы в честь программ, пользующихся большим спросом, поскольку они намерены распространить вирус на как можно больше компьютеров.

Когда ничего не подозревающий пользователь загружает скомпрометированное программное обеспечение, он невольно выпустит вирус, который зашифрует его файлы. Из наших записей, собранных за эти годы, мы поняли, что обычно эксплуатируется конкретное популярное программное обеспечение, и они перечислены ниже для вашего рассмотрения:

Когда ничего не подозревающий пользователь загружает скомпрометированное программное обеспечение, он невольно выпустит вирус, который зашифрует его файлы. Из наших записей, собранных за эти годы, мы поняли, что обычно эксплуатируется конкретное популярное программное обеспечение, и они перечислены ниже для вашего рассмотрения:- Корел Дроу;

- Рабочая станция VMware;

- Adobe Photoshop;

- Кубейс;

- Tenorshare 4ukey;

- Автокад;

- Лига Легенд;

- Интернет-менеджер загрузки.

Обращение к онлайн-торрент-платформам может показаться дешевой альтернативой поиску программного обеспечения, но это может привести к обратным результатам и привести к потерям и сбоям, особенно если вы в конечном итоге станете жертвой. Вместо того, чтобы идти по такому опасному пути, вам лучше поступить правильно, заплатив необходимые сборы и законно загрузив необходимое программное обеспечение.

Первоначальные владельцы программного обеспечения тратят много ресурсов на исследования и разработки; следовательно, им придется запрашивать соответствующие сборы за них, чтобы оставаться прибыльными.

С другой стороны, киберпреступники крадут только то, что им не принадлежит, и в равной степени пытаются использовать их для обмана других. Не поощряйте киберпреступников, загружая клонированное содержимое программного обеспечения в ущерб правообладателям.

С другой стороны, киберпреступники крадут только то, что им не принадлежит, и в равной степени пытаются использовать их для обмана других. Не поощряйте киберпреступников, загружая клонированное содержимое программного обеспечения в ущерб правообладателям.Файлы с функциями макросов, такие как PDF, DOCX или XLS, часто используются киберпреступниками в своих незаконных действиях, поскольку они позволяют им внедрять вредоносное ПО в клонированное программное обеспечение. Эти файлы были созданы из альтруистических соображений, но теперь, к сожалению, используются этими мошенниками. Поэтому следует проявлять осторожность при открытии вложений в такие файлы.

Аналогичным образом, жертвы вируса-вымогателя STOP/DJVU должны избегать веб-сайтов, которые предоставляют сомнительные объявления об инструментах дешифрования, поскольку они в первую очередь неэффективны и мошеннические. Мы можем поручиться за Emsisoft и DiskTuna только потому, что их программное обеспечение доказало свою надежность в измеримой степени.

Безопасный метод удаления вируса-вымогателя MMVB

Стандартным советом является удаление вируса-вымогателя MMVB после его обнаружения на их компьютере. Вы можете легко войти в свой компьютер, используя безопасный режим с опцией «Сеть» и применить антивирусное программное обеспечение. Не все антивирусные программы эффективны, поэтому выбирайте проверенные. Кроме того, мы рекомендуем вам скачать RESTORO для восстановления пораженных вирусом элементов ОС Windows.

Жертвам этой программы-вымогателя после процедуры удаления MMVB следует предпринять следующие шаги:

- Восстановить потерянные файлы с помощью резервной копии.

- Сообщить местным властям.

- Измените все пароли, используемые на компьютере.

НАШИ СПЕЦИАЛИСТЫ РЕКОМЕНДУЮТ

Наша команда рекомендует двухэтапный план спасения для удаления программ-вымогателей и других оставшихся вредоносных программ с вашего компьютера, а также восстановления системы, вызванной вирусом:

ШАГ 1.

УДАЛИТЬ АВТОМАТИЧЕСКИ С ПОМОЩЬЮ НАДЕЖНОГО АНТИВИРУСА

УДАЛИТЬ АВТОМАТИЧЕСКИ С ПОМОЩЬЮ НАДЕЖНОГО АНТИВИРУСАУДАЛИТЬ И ЗАЩИТИТЬ С ПОМОЩЬЮ INTEGO

Получить INTEGO ANTIVIRUS для Windows для удаления программ-вымогателей, троянов, рекламного ПО и других сетевых дисков7 и защиты 2941 программ-шпионов и вредоносных программ. /7. . Это защитное программное обеспечение, сертифицированное VB100, использует самые современные технологии для обеспечения защиты от программ-вымогателей, атак нулевого дня и сложных угроз . Intego Web Shield блокирует опасные веб-сайты, фишинговые атаки, вредоносные загрузки и установку потенциально нежелательных программ.

Используйте Антивирус INTEGO для удаления обнаруженных угроз с вашего компьютера.

Полный обзор читайте здесь.

ШАГ 2. УСТРАНЕНИЕ ПОВРЕЖДЕНИЙ ВАШЕГО КОМПЬЮТЕРА ОТ ВИРУСОВ

СКАЧАТЬ RESTORO

RESTORO предоставляет бесплатное сканирование , которое помогает выявить проблемы с оборудованием, безопасностью и стабильностью18 находить и исправлять обнаруженные проблемы вручную.

Это отличное программное обеспечение для восстановления ПК, которое можно использовать после удаления вредоносного ПО с помощью профессионального антивируса. Полная версия программного обеспечения исправит обнаруженные проблемы и автоматически устраняет вирусный ущерб, причиненный файлам ОС Windows .

Это отличное программное обеспечение для восстановления ПК, которое можно использовать после удаления вредоносного ПО с помощью профессионального антивируса. Полная версия программного обеспечения исправит обнаруженные проблемы и автоматически устраняет вирусный ущерб, причиненный файлам ОС Windows .RESTORO использует сканирующий модуль AVIRA для обнаружения существующих шпионских и вредоносных программ . Если таковые будут найдены, программа их устранит.

Полный обзор читайте здесь.

Редакторы GeeksAdvice.com выбирают рекомендуемые продукты на основе их эффективности. Мы можем получать комиссию от партнерских ссылок без каких-либо дополнительных затрат для вас. Учить больше.

Руководство по удалению вируса-вымогателя MMVB

Метод 1. Войдите в безопасный режим с поддержкой сети

Шаг 1. Запустите Windows в безопасном режиме с поддержкой сети

Прежде чем пытаться удалить вирус MMVB Ransomware Virus, необходимо запустить компьютер в безопасном режиме

Ниже мы приводим самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем сайте — Как запустить Windows в безопасном режиме. Кроме того, если вы предпочитаете видеоверсию руководства, ознакомьтесь с нашим руководством «Как запустить Windows в безопасном режиме» на Youtube.

Ниже мы приводим самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем сайте — Как запустить Windows в безопасном режиме. Кроме того, если вы предпочитаете видеоверсию руководства, ознакомьтесь с нашим руководством «Как запустить Windows в безопасном режиме» на Youtube.Инструкции для пользователей Windows XP/Vista/7

- Прежде всего, выключите компьютер. Затем нажмите кнопку питания, чтобы запустить его снова, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Это запускает меню дополнительных параметров загрузки.

- Используйте клавиши со стрелками на клавиатуре, чтобы перейти к безопасному режиму с параметром сети, и нажмите Enter.

Инструкции для пользователей Windows 8/8.1/10/11

- Откройте меню «Пуск» Windows, затем нажмите кнопку питания. На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить».

- Это приведет вас к экрану устранения неполадок Windows. Выберите «Устранение неполадок» > «Дополнительные параметры» > «Параметры запуска» > «Перезагрузить». Совет. Если вы не можете найти параметры запуска, нажмите Дополнительные параметры восстановления.

- В параметрах запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с поддержкой сети. В данном случае это клавиша F5.

Шаг 2. Удалите файлы, связанные с вирусом

Теперь вы можете искать и удалять файлы MMVB Ransomware Virus. Очень сложно идентифицировать файлы и ключи реестра, принадлежащие вирусу-вымогателю. Кроме того, создатели вредоносных программ имеют тенденцию неоднократно переименовывать и изменять их. Поэтому самый простой способ удалить такой тип компьютерного вируса — использовать надежную программу безопасности, такую как

Специальное предложение

RESTORO – это уникальное средство для восстановления ПК , которое поставляется со встроенным модулем сканирования Avira для обнаружения и удаления шпионских и вредоносных программ и использует запатентованную технологию для устранения повреждений, вызванных вирусами. Программное обеспечение может восстанавливать поврежденные, отсутствующие или неисправные файлы ОС Windows, поврежденные библиотеки DLL и многое другое. Бесплатная версия предлагает сканирование, которое обнаруживает проблемы. Для их устранения необходимо приобрести лицензионный ключ для полной версии программы.

Способ 2. Использование функции восстановления системы

Чтобы использовать функцию восстановления системы, у вас должна быть точка восстановления системы, созданная вручную или автоматически.

Шаг 1. Загрузите Windows в безопасном режиме с помощью командной строки

Инструкции для пользователей Windows XP/Vista/7

- Выключите компьютер.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Вы увидите меню дополнительных параметров загрузки.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Вы увидите меню дополнительных параметров загрузки. - С помощью клавиш со стрелками на клавиатуре перейдите в безопасный режим с параметром командной строки и нажмите Enter.

Инструкции для пользователей Windows 8/8.1/10/11

- Запустите меню «Пуск» Windows, затем нажмите кнопку «Питание». На клавиатуре нажмите и удерживайте клавишу Shift, а затем выберите параметр «Перезагрузить» с помощью курсора мыши.

- Это приведет вас к экрану устранения неполадок Windows. Выберите «Устранение неполадок» > «Дополнительные параметры» > «Параметры запуска» > «Перезагрузить». Совет: Если вы не можете найти параметры запуска, нажмите Дополнительные параметры восстановления.

- В параметрах запуска нажмите правую клавишу между F1-F9, чтобы войти в безопасный режим с помощью командной строки.

В этом случае нажмите клавишу F6.

В этом случае нажмите клавишу F6.

Шаг 2. Запустите процесс восстановления системы

- Дождитесь загрузки системы и появления командной строки.

- Введите cd restore и нажмите Enter, затем введите rstrui.exe и нажмите Enter. Или вы можете просто набрать %systemroot%system32restorerstrui.exe в командной строке и нажмите Enter.

- Запускает окно восстановления системы. Нажмите «Далее», а затем выберите точку восстановления системы, созданную ранее. Выберите тот, который был создан до заражения программой-вымогателем.

- Нажмите Да, чтобы начать процесс восстановления системы.

После восстановления системы рекомендуется выполнить сканирование системы с помощью антивирусного или антивирусного программного обеспечения. В большинстве случаев вредоносных программ не останется, но перепроверить никогда не помешает. Кроме того, мы настоятельно рекомендуем ознакомиться с рекомендациями по предотвращению программ-вымогателей, предоставленными нашими экспертами, чтобы защитить свой компьютер от подобных вирусов в будущем.

Рекомендации по альтернативному программному обеспечению

Malwarebytes Anti-Malware

Удаление шпионского и вредоносного ПО — это один из шагов на пути к кибербезопасности. Чтобы защитить себя от постоянно развивающихся угроз, мы настоятельно рекомендуем приобрести Премиум-версию Malwarebytes Anti-Malware , которая обеспечивает безопасность на основе искусственного интеллекта и машинного обучения. Включает защиту от программ-вымогателей . Ознакомьтесь с вариантами ценообразования и защитите себя прямо сейчас.

System Mechanic Ultimate Defense

Если вы ищете комплексный пакет обслуживания системы, состоит из 7 основных компонентов , обеспечивающих мощную защиту в реальном времени, удаление вредоносных программ по требованию, оптимизацию системы, восстановление данных, менеджер паролей , защита конфиденциальности в Интернете и технология безопасной очистки драйверов. Поэтому, благодаря широкому спектру возможностей, System Mechanic Ultimate Defense заслуживает одобрения Geek’s Advice.

Получите его сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор.

Получите его сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор.Отказ от ответственности. Этот сайт содержит партнерские ссылки. Мы можем получать небольшую комиссию, рекомендуя определенные продукты без каких-либо дополнительных затрат для вас. Мы выбираем только качественное программное обеспечение и услуги, чтобы рекомендовать.

Расшифровка файлов MMVB

Легкое исправление и открытие больших файлов MMVB:

Сообщается, что версии программы-вымогателя STOP/DJVU шифруют только начальные 150 КБ каждого файла, чтобы гарантировать, что вирус сможет воздействовать на все файлы в системе. В некоторых случаях вредоносная программа может вообще пропустить некоторые файлы. Тем не менее, мы рекомендуем сначала протестировать этот метод на нескольких больших (> 1 ГБ) файлах.

- Создайте копию зашифрованного файла в отдельной папке с помощью команд Копировать > Вставить.

- Теперь щелкните правой кнопкой мыши созданную копию и выберите Переименовать .

Выберите расширение MMVB и удалите его. Нажмите Введите , чтобы сохранить изменения.

Выберите расширение MMVB и удалите его. Нажмите Введите , чтобы сохранить изменения. - В ответ на вопрос, хотите ли вы внести изменения, так как файл может стать непригодным для использования, нажмите OK .

- Попробуйте открыть файл.

Руководство по использованию инструмента дешифрования STOP/DJVU

Версии программ-вымогателей STOP/DJVU сгруппированы в старые и новые варианты. MMVB Ransomware Virus считается новым вариантом STOP/DJVU, как и TOWZ, TOHJ, TUIS, TURY, POHJ, POWZ (полный список см. здесь). Это означает, что полная расшифровка данных теперь возможна только в том случае, если на вас повлиял автономный ключ шифрования. Чтобы расшифровать ваши файлы, вам нужно скачать Emsisoft Decryptor для STOP DJVU, инструмент, созданный и поддерживаемый гениальным исследователем безопасности Майклом Гиллеспи.

Примечание ! Пожалуйста, не засыпайте исследователя безопасности вопросами, может ли он восстановить ваши файлы, зашифрованные с помощью онлайн-ключа — это невозможно.

Чтобы протестировать инструмент и посмотреть, может ли он расшифровать файлы MMVB, следуйте данному руководству.

- Загрузите средство расшифровки с сайта Emsisoft.

- Щелкните маленькую стрелку рядом с загрузкой и выберите Показать в папке .

- Теперь щелкните файл правой кнопкой мыши и выберите Запуск от имени администратора . При появлении запроса введите пароль администратора.

- В окне UAC нажмите Да .

- Нажмите Да , чтобы принять условия программного обеспечения в обоих окнах.

- Инструмент автоматически включит диск C:// в качестве места для расшифровки. Инструмент восстановления файлов предварительно заполнит места для сканирования, включая подключенные накопители данных или сетевые диски. Нажмите Добавить папку , если вы хотите добавить дополнительные места.

В Параметры Вкладка, вы можете сохранить зашифрованные копии файлов. Мы рекомендуем оставить этот параметр выбранным, особенно если вы не знаете, будет ли работать инструмент расшифровки. - Нажмите Расшифровать , чтобы начать восстановление файлов MMVB. Вы увидите прогресс на вкладке Результаты . Здесь вы можете увидеть сообщения от инструмента, например, успешно ли прошла процедура расшифровки или вам нужно дождаться обновления.

Вы также можете быть проинформированы о том, что онлайн-ключ использовался для шифрования ваших файлов. В таком случае инструмент расшифровки вам не подойдет, и единственный способ восстановить ваши файлы — использовать резервную копию данных.

Значения сообщений расшифровщика

Средство расшифровки MMVB может отображать несколько разных сообщений после неудачной попытки восстановить ваши файлы. Вы можете получить одно из следующих сообщений:

Ошибка: невозможно расшифровать файл с идентификатором: [идентификатор примера]

Это сообщение обычно означает, что в базе данных дешифратора нет соответствующего ключа дешифрования.

Нет ключа для сетевого идентификатора нового варианта: [пример идентификатора]

Примечание: этот идентификатор является сетевым идентификатором, расшифровка невозможнаЭто сообщение информирует о том, что ваши файлы были зашифрованы с помощью онлайн-ключа, то есть ни у кого больше нет такой же пары ключей шифрования/дешифрования, поэтому восстановление данных без оплаты преступникам невозможно.

Результат: Нет ключа для нового варианта Идентификатор автономного режима: [идентификатор примера]

Этот идентификатор является автономным идентификатором. Расшифровка может быть возможна в будущем.Если вам сообщили, что использовался автономный ключ, но файлы не удалось восстановить, это означает, что автономный ключ расшифровки еще недоступен. Однако получение этого сообщения является очень хорошей новостью, а это означает, что в будущем можно будет восстановить файлы расширения MMVB. Может пройти несколько месяцев, прежде чем ключ дешифрования будет найден и загружен в дешифратор.

Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.

Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.Сообщить о преступлении в Интернете в юридические отделы

Жертвы вируса-вымогателя MMVB должны сообщить об инциденте в Интернете на официальный правительственный веб-сайт по мошенничеству и мошенничеству в соответствии с их страной:

- В США перейдите на веб-сайт On Guard Online .

- В Австралии перейдите на веб-сайт SCAMwatch.

- В Германии перейдите на веб-сайт Bundesamt für Sicherheit in der Informationstechnik.

- В Ирландии посетите веб-сайт An Garda Síochána.

- В Новой Зеландии зайдите на веб-сайт мошенничества по вопросам прав потребителей.

- В Великобритании перейдите на веб-сайт Action Fraud.

- В Канаде обратитесь в Канадский центр по борьбе с мошенничеством.

- В Индии посетите Индийский национальный портал сообщений о киберпреступлениях.

- Во Франции обратитесь в Agence nationale de la sécurité des systemes d’information.

Если вы не можете найти орган, соответствующий вашему местонахождению, в этом списке, мы рекомендуем использовать любую поисковую систему для поиска «[название вашей страны] сообщить о киберпреступлении». Это должно привести вас на правильный веб-сайт авторитета. Мы также рекомендуем держаться подальше от сторонних служб сообщений о преступлениях, которые часто являются платными. Сообщить официальным властям о преступлениях в Интернете ничего не стоит.

Другой рекомендацией является обращение в федеральную полицию или службу связи вашей страны или региона.

Часто задаваемые вопросы

✓ Как открыть файлы .MMVB?

Вы можете открывать файлы MMVB только в том случае, если у вас есть ключ дешифрования или если на вас повлиял автономный тип шифрования.

✓ Как узнать, были ли мои файлы зашифрованы с помощью автономного или онлайн-шифрования?

Чтобы выяснить, повлияло ли на вас автономное шифрование, перейдите на C:/SystemID/PersonalID.

txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP/DJVU.

txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP/DJVU.✓ Мои файлы содержат очень важную информацию (семейные воспоминания). Каждый инструмент, который я использовал, говорит, что его невозможно расшифровать. Что я должен делать?

Пожалуйста, следуйте инструкциям официальных инструментов расшифровки MMVB и верьте тому, что они говорят. Если говорят, что расшифровать невозможно, это действительно так. Не существует волшебного инструмента или человека, способного расшифровать ваши файлы, которые где-то прячутся. Шифрование — это метод, созданный таким образом, что его практически невозможно расшифровать без специального закрытого ключа (находящегося у преступников).

✓ Я боюсь, что вирус все еще находится в моем компьютере. Что я должен делать?

Мы рекомендуем сканировать с помощью антивирусов, средств защиты от вредоносных программ, инструментов для удаления вредоносных программ или программного обеспечения, такого как RESTORO , чтобы устранить вирусное повреждение системы.

Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько защитных программ, так как они могут мешать работе друг друга.

Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько защитных программ, так как они могут мешать работе друг друга.✓ Я видел несколько видеороликов на Youtube, предлагающих секретные инструменты дешифрования. Могу ли я доверять им?

Остерегайтесь поддельных инструментов расшифровки MMVB, циркулирующих в Интернете. Киберпреступники загружают их на различные сомнительные веб-сайты, а также могут продвигать их через подозрительные видео на Youtube. Эти программы могут еще сильнее заразить ваш компьютер (трояны, майнеры и т.д.). Мы рекомендуем быть предельно осторожными в Интернете. Если будет доступен официальный инструмент дешифрования STOP/DJVU, он будет широко обсуждаться в публичных СМИ.

Норберт Уэбб

Норберт Уэбб — руководитель группы Geek’s Advice. Он является главным редактором сайта, который контролирует качество публикуемого контента.

Этот человек также любит читать новости кибербезопасности, тестировать новое программное обеспечение и делиться своими мыслями о нем. Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, такие как сноубординг и путешествия.

Этот человек также любит читать новости кибербезопасности, тестировать новое программное обеспечение и делиться своими мыслями о нем. Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, такие как сноубординг и путешествия. Отчет об удалении программы-вымогателя Power Worm

Описание программы-вымогателя Power Worm

Тип: RansomwarePower Worm Ransomware — это вирус-вымогатель, предназначенный для шифрования данных, хранящихся на компьютере, и удержания их в заложниках до тех пор, пока жертва не заплатит выкуп. К сожалению, ошибка в программе Power Worm Ransomware привела к угрозе программы-вымогателя, которая уничтожает данные, а не шифрует их. Самая последняя версия Power Worm Ransomware шифрует данные жертвы, а затем удаляет ключ шифрования AES, вместо того, чтобы передавать его третьей стороне.

Из-за этого зашифрованные файлы становится невозможно восстановить, даже если жертва заплатит выкуп. Аналитики безопасности ПК советуют пользователям компьютеров не платить выкуп Power Worm Ransomware. Несмотря на то, что пользователям компьютеров не следует платить какую-либо сумму за вымогателей, программа-вымогатель Power Worm особенно вопиющая, потому что она не позволяет пользователям компьютеров восстанавливать свои данные.

Из-за этого зашифрованные файлы становится невозможно восстановить, даже если жертва заплатит выкуп. Аналитики безопасности ПК советуют пользователям компьютеров не платить выкуп Power Worm Ransomware. Несмотря на то, что пользователям компьютеров не следует платить какую-либо сумму за вымогателей, программа-вымогатель Power Worm особенно вопиющая, потому что она не позволяет пользователям компьютеров восстанавливать свои данные.Недостаток при кодировании программы-вымогателя Power Worm

Большинство угроз программ-вымогателей позволяют пользователям компьютеров восстанавливать свои данные после того, как они были зашифрованы. Power Worm Ransomware становится еще более опасным, потому что Power Worm Ransomware не позволяет пользователям компьютеров восстанавливать свои данные из-за ошибки в его программировании. Power Worm Ransomware имеет недостаток в способе инициализации механизма шифрования. Первоначальной целью программы-вымогателя Power Worm было использование статического ключа шифрования AES для всех целевых компьютеров.

Это означает, что все пользователи компьютеров смогут восстановить свои данные, используя один и тот же ключ дешифрования. Это дало бы разработчикам Power Worm Ransomware преимущество, позволяющее избежать создания платежного веб-сайта и системы или необходимости иметь дело с каким-либо механизмом дешифрования. К сожалению, разработчики программы-вымогателя Power Worm не дополнили ключ AES должным образом, когда он преобразуется в строку Base64. Это означает, что когда скрипт пытается декодировать строку, он терпит неудачу, предоставляя пустое значение вместо переменной, которая содержала бы декодированную строку AES. Отсутствие символа в строке является основной причиной ошибки программы-вымогателя Power Worm. Тот факт, что случайный ключ не сохраняется и не расшифровывается, означает, что данные жертвы фактически уничтожаются. Это указывает на тот факт, что разработчики Power Worm Ransomware не протестировали Power Worm Ransomware должным образом, лишив пользователей компьютера возможности восстановить свои файлы.

Это означает, что все пользователи компьютеров смогут восстановить свои данные, используя один и тот же ключ дешифрования. Это дало бы разработчикам Power Worm Ransomware преимущество, позволяющее избежать создания платежного веб-сайта и системы или необходимости иметь дело с каким-либо механизмом дешифрования. К сожалению, разработчики программы-вымогателя Power Worm не дополнили ключ AES должным образом, когда он преобразуется в строку Base64. Это означает, что когда скрипт пытается декодировать строку, он терпит неудачу, предоставляя пустое значение вместо переменной, которая содержала бы декодированную строку AES. Отсутствие символа в строке является основной причиной ошибки программы-вымогателя Power Worm. Тот факт, что случайный ключ не сохраняется и не расшифровывается, означает, что данные жертвы фактически уничтожаются. Это указывает на тот факт, что разработчики Power Worm Ransomware не протестировали Power Worm Ransomware должным образом, лишив пользователей компьютера возможности восстановить свои файлы.

Процесс атаки и заражения программой-вымогателем Power Worm

Программа-вымогатель Power Worm представляет собой довольно компактный скрипт Powershell, состоящий всего из 54 слоев. Когда программа-вымогатель Power Worm запускается, она удаляет все копии файлов Shadow Volume на компьютере жертвы (чтобы пользователи компьютеров не могли использовать Shadow Copies для восстановления своих файлов). Затем программа-вымогатель Power Worm обнаруживает все диски на компьютере жертвы и сканирует эти диски на наличие файлов, соответствующих списку расширений. Расширения, на которые нацелены программы-вымогатели Power Worm:

*.pdf,*.xls,*.docx,*.xlsx,*.mp3,*.waw,*.jpg,*.jpeg,*.txt,*.rtf,*.doc,*.rar ,*.zip,*.psd,*.tif,

*.wma,*.gif,*.bmp,*.ppt,*.pptx,*.docm,*.xlsm,*.pps,*.ppsx, *.ppd,*.eps,*.png,*.ace,*.djvu,*.tar,*.cdr,*.max,

*.wmv,*.avi,*.wav,*.mp4,* .pdd,*.php,*.aac,*.ac3,*.amf,*.amr,*.dwg,*.dxf,*.accdb,*.mod,

*.tax2013,*.tax2014,*. oga,*.ogg,*.pbf,*. ra,*.raw,*.saf,*.val,*.wave,*.wow,*.wpk,*.3g2,*.3gp,*.3gp2,

ra,*.raw,*.saf,*.val,*.wave,*.wow,*.wpk,*.3g2,*.3gp,*.3gp2,

*.3mm,*.AMX,*.avs,*.bik,*.dir,*.divx,*.dvx,*.evo,*.flv,*.qtq,*.tch,*.rts,* .рум,*.рв,*.сбн,*.срт,

*.stx,*.svi,*.swf,*.trp,*.vdo,*.wm,*.wmd,*.wmmp,*.wmx,*.wvx,*.xvid,*.3d,* .3d4,*.3df8,*.pbs,*.adi,

*.ais,*.amu,*.arr,*.bmc,*.bmf,*.cag,*.cam,*.dng,*. чернила,*.jif,*.jiff,*.jpc,*.jpf,*.jpw,*.mag,*.mic,

*.mip,*.msp,*.nav,*.ncd,*.odc ,*.odi,*.opf,*.qif,*.xwd,*.abw,*.act,*.adt,*.aim,*.ans,*.asc,*.ase,

*.bdp, *.bdr,*.bib,*.boc,*.crd,*.diz,*.dot,*.dotm,*.dotx,*.dvi,*.dxe,*.mlx,*.err,*. euc,*.faq,*.fdr,

*.fds,*.gthr,*.idx,*.kwd,*.lp2,*.ltr,*.man,*.mbox,*.msg,*.nfo ,*.now,*.odm,*.oft,*.pwi,*.rng,*.rtx,

*.run,*.ssa,*.text,*.unx,*.wbk,*.wsh,*.7z,*.arc,*.ari,*.arj,*.car,*.cbr,* .cbz,*.gz,*.gzig,*.jgz,

*.pak,*.pcv,*.puz,*.r00,*.r01,*.r02,*.r03,*.rev,*. sdn,*.sen,*.sfs,*.sfx,*.sh,*.shar,*.shr,*.sqx,

*.tbz2,*.tg,*.tlz,*.vsi,*.wad ,*.war,*.xpi,*.z02,*.z04,*.zap,*.zipx,*.zoo,*.ipa,*.isu,*.jar,*. js,

js,

*.udf, *.adr,*.ap,*.aro,*.asa,*.ascx,*.ashx,*.asmx,*.asp,*.indd,*.asr,*.qbb,*.bml,*. cer,*.cms,*.crt,

*.dap,*.htm,*.moz,*.svr,*.url,*.wdgt,*.abk,*.bic,*.big,*.blp ,*.bsp,*.cgf,*.chk,*.col,*.cty,*.dem,

*.elf,*.ff,*.gam,*.grf,*.h4m,*.h5r,*.iwd,*.ldb,*.lgp,*.lvl,*.map,*.md3,* .mdl,*.mm6,*.mm7,

*.mm8,*.nds,*.pbp,*.ppf,*.pwf,*.pxp,*.sad,*.sav,*.scm,*. scx,*.sdt,*.spr,*.sud,*.uax,*.umx,*.unr,*.uop,*.usa,

*.usx,*.ut2,*.ut3,*.utc ,*.utx,*.uvx,*.uxx,*.vmf,*.vtf,*.w3g,*.w3x,*.wtd,*.wtf,*.ccd,*.cd,*.cso,

*.диск,*.dmg,*.dvd,*.fcd,*.flp,*.img,*.iso,*.isz,*.md0,*.md1,*.md2,*.mdf,*. mds,*.nrg,*.nri,*.vcd,

*.vhd,*.snp,*.bkf,*.ade,*.adpb,*.dic,*.cch,*.ctt,*.dal ,*.ddc,*.ddcx,*.dex,*.dif,*.dii,*.itdb,*.itl,

*.kmz,*.lcd,*.lcf,*.mbx,*.mdn,*.odf,*.odp,*.ods,*.pab,*.pkb,*.pkh,*.pot,* .potx,*.pptm,*.psa,*.qdf,

*.qel,*.rgn,*.rrt,*.rsw,*.rte,*.sdb,*.sdc,*.sds,*. sql,*.stt,*.t01,*.t03,*.t05,*.tcx,*.thmx,*.txd,

*.txf,*.upoi,*.vmt,*.wks,*.wmdb ,*.xl,*. xlc,*.xlr,*.xlsb,*.xltx,*.ltm,*.xlwx,*.mcd,*.cap,*.cc,*.cod,

xlc,*.xlr,*.xlsb,*.xltx,*.ltm,*.xlwx,*.mcd,*.cap,*.cc,*.cod,

*.cp, *.cpp,*.cs,*.csi,*.dcp,*.dcu,*.dev,*.dob,*.dox,*.dpk,*.dpl,*.dpr,*.dsk,*. dsp,*.eql,*.ex,*.f90,

*.fla,*.for,*.fpp,*.jav,*.java,*.lbi,*.owl,*.pl,*.plc ,*.pli,*.pm,*.res,*.rsrc,*.so,*.swd,

*.tpu,*.tpx,*.tu,*.tur,*.vc,*.yab,*.8ba,*.8bc,*.8be,*.8bf,*.8bi8,*.bi8,* .8bl,*.8bs,*.8bx,*.8by,*.8li,*.aip,

*.amxx,*.ape,*.api,*.mxp,*.oxt,*.qpx,*. qtr,*.xla,*.xlam,*.xll,*.xlv,*.xpt,*.cfg,*.cwf,*.dbb,*.slt,

*.bp2,*.bp3,*.bpl ,*.clr,*.dbx,*.jc,*.potm,*.ppsm,*.prc,*.prt,*.shw,*.std,*.ver,*.wpl,*.xlm,* .yps,

*.md3,*.1cdК сожалению, Power Worm Ransomware не сохраняет ключ дешифрования AES после шифрования файлов, что делает их невосстановимыми. Помимо шифрования файлов, программа-вымогатель Power Worm создает HTML-файл для каждого зашифрованного файла с именем DECRYPT_INSTRUCTION.html. Это записка о выкупе, которая идентична другим популярным инфекциям-вымогателям. Однако программа-вымогатель Power Worm включает в себя уникальный поддельный идентификатор жертвы и ссылки на платежные сайты в TOR.

В отличие от других программ-вымогателей, восстановить данные, зашифрованные программой-вымогателем Power Worm, невозможно, даже если вы платите выкуп. Из-за этого пользователи компьютеров должны воздерживаться от каких-либо платежей.

В отличие от других программ-вымогателей, восстановить данные, зашифрованные программой-вымогателем Power Worm, невозможно, даже если вы платите выкуп. Из-за этого пользователи компьютеров должны воздерживаться от каких-либо платежей.Как справиться с заражением программой-вымогателем Power Worm

Лучшая защита от таких угроз, как программа-вымогатель Power Worm, — это использование надежного приложения безопасности и осмотрительность при просмотре веб-страниц. Вся атака Power Worm Ransomware может оказаться неэффективной, если пользователи компьютеров потратят время на резервное копирование всех своих важных данных на внешний диск или в облако, что позволит им восстановить свои файлы после того, как они были зашифрованы.

Похожие сообщения

- Protectorofpower.xyz

- Searchpoweronline.com

- Power-cleaner.xyz

- PowerLane

- АктивПауэр

Отказ от ответственности на сайте

Enigmasoftware.

Например, файлы с именами типа 1.jpg или 2.jpeg после атаки будут отображаться как 1.jpg.mmvb или 2.jpeg.mmvb . Вирус создает и сохраняет заметки о выкупе с именем _readme.txt с сообщением для жертвы.

Например, файлы с именами типа 1.jpg или 2.jpeg после атаки будут отображаться как 1.jpg.mmvb или 2.jpeg.mmvb . Вирус создает и сохраняет заметки о выкупе с именем _readme.txt с сообщением для жертвы. Киберпреступники предупреждают жертву об успешной атаке вируса-вымогателя MMVB, в результате чего жертва больше не может получить доступ к своим файлам. Кроме того, поскольку в процессе использовались очень надежные ключи шифрования, у них нет другого выбора, кроме как заплатить выкуп, чтобы позволить им получить некоторые инструменты дешифрования, если они надеются получить файлы.

Киберпреступники предупреждают жертву об успешной атаке вируса-вымогателя MMVB, в результате чего жертва больше не может получить доступ к своим файлам. Кроме того, поскольку в процессе использовались очень надежные ключи шифрования, у них нет другого выбора, кроме как заплатить выкуп, чтобы позволить им получить некоторые инструменты дешифрования, если они надеются получить файлы. Они также предупреждают, что по истечении крайнего срока платежа будет приемлема только максимальная плата за выкуп.

Они также предупреждают, что по истечении крайнего срока платежа будет приемлема только максимальная плата за выкуп.

Самый надежный способ эффективно избавиться от этого вируса — настроить систему через безопасный режим с поддержкой сети перед применением антивируса. Еще одна хорошая идея — загрузить RESTORO и использовать его функциональные возможности для выявления и восстановления файлов ОС Windows, поврежденных вредоносным ПО.

Самый надежный способ эффективно избавиться от этого вируса — настроить систему через безопасный режим с поддержкой сети перед применением антивируса. Еще одна хорошая идея — загрузить RESTORO и использовать его функциональные возможности для выявления и восстановления файлов ОС Windows, поврежденных вредоносным ПО. CH,

CH,  Win32.Injuke.gen (Kaspersky), Trojan.GenericKD.61723659 ( BitDefender), Trojan.MalPack.GS (Malwarebytes), ML.Attribute.HighConfidence (Symantec) см. все варианты имен обнаружения на VirusTotal

Win32.Injuke.gen (Kaspersky), Trojan.GenericKD.61723659 ( BitDefender), Trojan.MalPack.GS (Malwarebytes), ML.Attribute.HighConfidence (Symantec) см. все варианты имен обнаружения на VirusTotal Включает механизм обнаружения и удаления шпионского и вредоносного ПО Avira.

Включает механизм обнаружения и удаления шпионского и вредоносного ПО Avira.  Когда ничего не подозревающий пользователь загружает скомпрометированное программное обеспечение, он невольно выпустит вирус, который зашифрует его файлы. Из наших записей, собранных за эти годы, мы поняли, что обычно эксплуатируется конкретное популярное программное обеспечение, и они перечислены ниже для вашего рассмотрения:

Когда ничего не подозревающий пользователь загружает скомпрометированное программное обеспечение, он невольно выпустит вирус, который зашифрует его файлы. Из наших записей, собранных за эти годы, мы поняли, что обычно эксплуатируется конкретное популярное программное обеспечение, и они перечислены ниже для вашего рассмотрения: С другой стороны, киберпреступники крадут только то, что им не принадлежит, и в равной степени пытаются использовать их для обмана других. Не поощряйте киберпреступников, загружая клонированное содержимое программного обеспечения в ущерб правообладателям.

С другой стороны, киберпреступники крадут только то, что им не принадлежит, и в равной степени пытаются использовать их для обмана других. Не поощряйте киберпреступников, загружая клонированное содержимое программного обеспечения в ущерб правообладателям.

УДАЛИТЬ АВТОМАТИЧЕСКИ С ПОМОЩЬЮ НАДЕЖНОГО АНТИВИРУСА

УДАЛИТЬ АВТОМАТИЧЕСКИ С ПОМОЩЬЮ НАДЕЖНОГО АНТИВИРУСА Это отличное программное обеспечение для восстановления ПК, которое можно использовать после удаления вредоносного ПО с помощью профессионального антивируса. Полная версия программного обеспечения исправит обнаруженные проблемы и автоматически устраняет вирусный ущерб, причиненный файлам ОС Windows .

Это отличное программное обеспечение для восстановления ПК, которое можно использовать после удаления вредоносного ПО с помощью профессионального антивируса. Полная версия программного обеспечения исправит обнаруженные проблемы и автоматически устраняет вирусный ущерб, причиненный файлам ОС Windows . Ниже мы приводим самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем сайте — Как запустить Windows в безопасном режиме. Кроме того, если вы предпочитаете видеоверсию руководства, ознакомьтесь с нашим руководством «Как запустить Windows в безопасном режиме» на Youtube.

Ниже мы приводим самые простые способы загрузки ПК в указанном режиме, но вы можете найти дополнительные в этом подробном руководстве на нашем сайте — Как запустить Windows в безопасном режиме. Кроме того, если вы предпочитаете видеоверсию руководства, ознакомьтесь с нашим руководством «Как запустить Windows в безопасном режиме» на Youtube.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Вы увидите меню дополнительных параметров загрузки.

Запустите его снова, нажав кнопку питания, и сразу же начните нажимать кнопку F8 на клавиатуре несколько раз с интервалом в 1 секунду. Вы увидите меню дополнительных параметров загрузки. В этом случае нажмите клавишу F6.

В этом случае нажмите клавишу F6.

Получите его сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор.

Получите его сейчас со скидкой 50%. Вас также может заинтересовать его полный обзор. Выберите расширение MMVB и удалите его. Нажмите Введите , чтобы сохранить изменения.

Выберите расширение MMVB и удалите его. Нажмите Введите , чтобы сохранить изменения.

Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.

Мы рекомендуем вам следить за обновлениями, касающимися расшифровываемых версий DJVU, здесь. Мы настоятельно рекомендуем сделать резервную копию ваших зашифрованных данных и подождать.

txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP/DJVU.

txt и посмотрите, заканчивается ли строка внутри него на t1 . Вы также можете попробовать использовать Emsisoft Decryptor для STOP/DJVU. Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько защитных программ, так как они могут мешать работе друг друга.

Если вы не доверяете использованию одного инструмента, попробуйте запустить один за другим. Однако мы не рекомендуем держать на компьютере сразу несколько защитных программ, так как они могут мешать работе друг друга. Этот человек также любит читать новости кибербезопасности, тестировать новое программное обеспечение и делиться своими мыслями о нем. Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, такие как сноубординг и путешествия.

Этот человек также любит читать новости кибербезопасности, тестировать новое программное обеспечение и делиться своими мыслями о нем. Норберт говорит, что его страсть к информационным технологиям была одним из лучших решений, которые он когда-либо принимал. «Мне не хочется работать, пока я занимаюсь любимым делом». Однако у компьютерщика есть и другие интересы, такие как сноубординг и путешествия.  Из-за этого зашифрованные файлы становится невозможно восстановить, даже если жертва заплатит выкуп. Аналитики безопасности ПК советуют пользователям компьютеров не платить выкуп Power Worm Ransomware. Несмотря на то, что пользователям компьютеров не следует платить какую-либо сумму за вымогателей, программа-вымогатель Power Worm особенно вопиющая, потому что она не позволяет пользователям компьютеров восстанавливать свои данные.

Из-за этого зашифрованные файлы становится невозможно восстановить, даже если жертва заплатит выкуп. Аналитики безопасности ПК советуют пользователям компьютеров не платить выкуп Power Worm Ransomware. Несмотря на то, что пользователям компьютеров не следует платить какую-либо сумму за вымогателей, программа-вымогатель Power Worm особенно вопиющая, потому что она не позволяет пользователям компьютеров восстанавливать свои данные. Это означает, что все пользователи компьютеров смогут восстановить свои данные, используя один и тот же ключ дешифрования. Это дало бы разработчикам Power Worm Ransomware преимущество, позволяющее избежать создания платежного веб-сайта и системы или необходимости иметь дело с каким-либо механизмом дешифрования. К сожалению, разработчики программы-вымогателя Power Worm не дополнили ключ AES должным образом, когда он преобразуется в строку Base64. Это означает, что когда скрипт пытается декодировать строку, он терпит неудачу, предоставляя пустое значение вместо переменной, которая содержала бы декодированную строку AES. Отсутствие символа в строке является основной причиной ошибки программы-вымогателя Power Worm. Тот факт, что случайный ключ не сохраняется и не расшифровывается, означает, что данные жертвы фактически уничтожаются. Это указывает на тот факт, что разработчики Power Worm Ransomware не протестировали Power Worm Ransomware должным образом, лишив пользователей компьютера возможности восстановить свои файлы.

Это означает, что все пользователи компьютеров смогут восстановить свои данные, используя один и тот же ключ дешифрования. Это дало бы разработчикам Power Worm Ransomware преимущество, позволяющее избежать создания платежного веб-сайта и системы или необходимости иметь дело с каким-либо механизмом дешифрования. К сожалению, разработчики программы-вымогателя Power Worm не дополнили ключ AES должным образом, когда он преобразуется в строку Base64. Это означает, что когда скрипт пытается декодировать строку, он терпит неудачу, предоставляя пустое значение вместо переменной, которая содержала бы декодированную строку AES. Отсутствие символа в строке является основной причиной ошибки программы-вымогателя Power Worm. Тот факт, что случайный ключ не сохраняется и не расшифровывается, означает, что данные жертвы фактически уничтожаются. Это указывает на тот факт, что разработчики Power Worm Ransomware не протестировали Power Worm Ransomware должным образом, лишив пользователей компьютера возможности восстановить свои файлы.

ra,*.raw,*.saf,*.val,*.wave,*.wow,*.wpk,*.3g2,*.3gp,*.3gp2,

ra,*.raw,*.saf,*.val,*.wave,*.wow,*.wpk,*.3g2,*.3gp,*.3gp2,  js,

js,  xlc,*.xlr,*.xlsb,*.xltx,*.ltm,*.xlwx,*.mcd,*.cap,*.cc,*.cod,

xlc,*.xlr,*.xlsb,*.xltx,*.ltm,*.xlwx,*.mcd,*.cap,*.cc,*.cod,  В отличие от других программ-вымогателей, восстановить данные, зашифрованные программой-вымогателем Power Worm, невозможно, даже если вы платите выкуп. Из-за этого пользователи компьютеров должны воздерживаться от каких-либо платежей.

В отличие от других программ-вымогателей, восстановить данные, зашифрованные программой-вымогателем Power Worm, невозможно, даже если вы платите выкуп. Из-за этого пользователи компьютеров должны воздерживаться от каких-либо платежей.